Tại Hội thảo - Triển lãm quốc tế ngày An toàn thông tin (ATTT) Việt Nam 2021 (lần thứ 14) vừa diễn ra, ông Nguyễn Trung Luận, Giám đốc sản phẩm, Công ty Mi2, đã có những chia sẻ thú vị về việc khắc phục sau sự cố ransomware.

Mối nguy hại từ ransomware

Theo ông Luận, ransomware là mối nguy hại đã được nghe nhiều và nhiều người gặp phải. Trong năm 2020, có hơn 50% các công ty trên toàn thế giới báo cáo gặp phải một cuộc tấn công ransomware, 34% trong số các công ty này không thể lấy lại dữ liệu. Tấn công ransomware đã khiến các hệ thống của công ty bị đình trệ lên tới 21 ngày và phải mất 287 ngày để khôi phục hoàn toàn dữ liệu. Theo tính toán, tổn thất do ransomware trong năm 2020 là khoảng 20,8 tỷ USD.

Ông Luận cũng cho biết công ty của ông thường hay nhận được yêu cầu hỗ trợ của khách hàng do nhiễm ransomware và ba câu hỏi mà các khách hàng thường đưa ra, đó là: làm sao để cứu được dữ liệu khi đã bị ransomware mã hoá, làm sao để khôi phục lại hệ thống khi bị tấn công và làm sao để ngăn chặn tấn công ransomware mới trong tương lai.

Hiện nay, ông Luận cho biết các công cụ, giải pháp về ATTT như là chống mã độc (anti-malware) hay phát hiện và phản hồi các mối nguy hại tại điểm cuối (EDR)… đã có thể giải quyết các yêu cầu của câu hỏi thứ 3 của khách hàng, đó là ngăn chặn các cuộc tấn công trong tương lai nhưng còn việc cứu dữ liệu và khôi phục lại hệ thống thì thực tế khó, hiệu quả thấp hơn nhiều.

"Thông thường sau quá trình khảo sát hiện trạng của khách hàng, chúng tôi nhận thấy khả năng cứu dữ liệu rất là thấp, buộc khách hàng phải trả tiền chuộc cho tin tặc hoặc là phải chấp nhận việc mất dữ liệu", ông Luận cho hay.

Theo chia sẻ của ông Luận, gần đây có những cuộc tấn công nhắm vào các công ty lớn, đáng chú ý là vụ việc công ty đường ống dẫn nhiên liệu của Mỹ Colonial Pipeline bị tấn công ransomware vào tháng 6/2021, kết quả là công ty này phải trả 5 triệu USD để khôi phục lại các thông tin đã được mã hoá.

Các thống kê cũng cho thấy khi khách hàng đã chấp nhận trả tiền chuộc lần đầu thì sẽ lại có lần sau. Theo khảo sát thì có tới 80% đơn vị đồng ý trả tiền để cứu dữ liệu thì đều có nguy cơ, rủi ro bị tấn công lần hai và những kẻ tấn công lần này lại chính là những kẻ tấn công lần 1.

"Việc này cho thấy rủi ro tiềm tàng của việc tin tặc đã lưu lại những cổng hậu trong hệ thống của khách hàng trong lần tấn công đầu tiên để dễ bề quay lại lần sau", ông Luận cho hay.

Tháng 6/2021, Gartner đã phát hành hướng dẫn về khôi phục hệ thống sau các tấn công ransomware với tên gọi "How to recover from a ransomware attack using modern backup infrastructure". Tài liệu này nhấn mạnh các tổ chức hay bỏ quên phần sao lưu khôi phục sau sự cố active directory.

Ông Nguyễn Trung Luận: khi khách hàng đã chấp nhận trả tiền chuộc lần đầu thì sẽ lại có lần sau

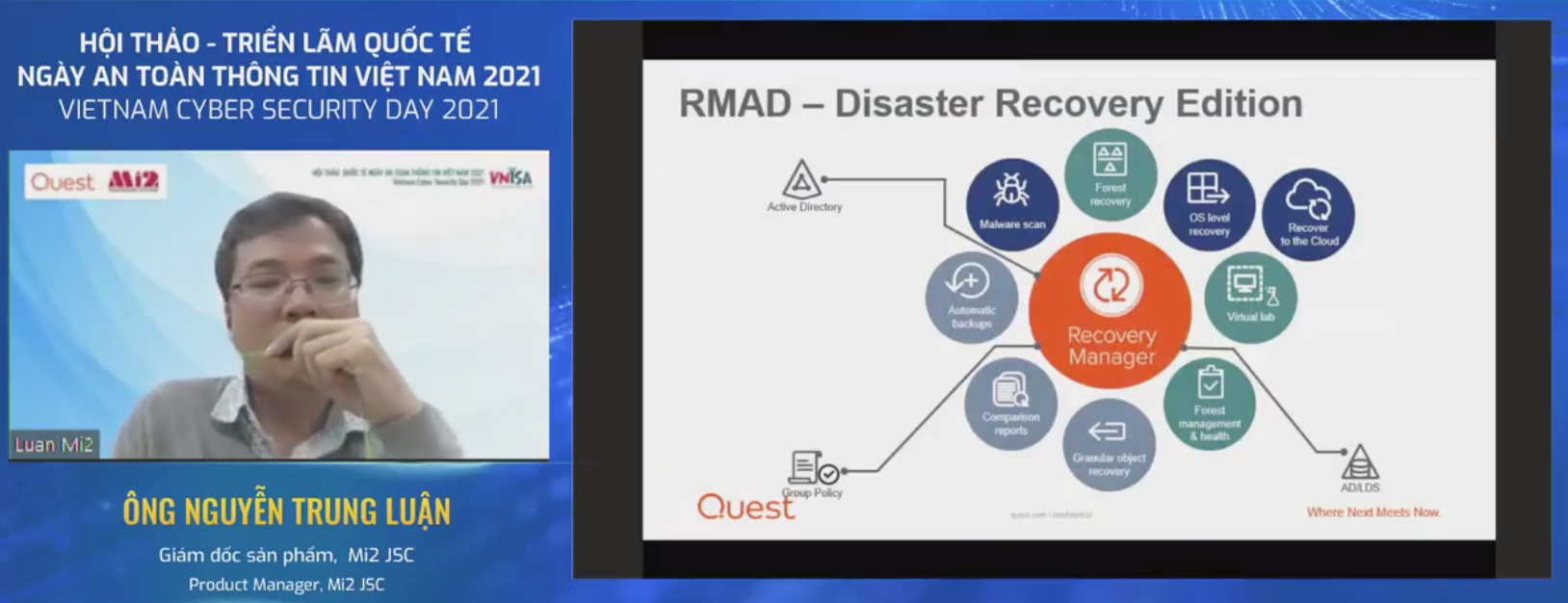

Quest là một tổ chức cung cấp công cụ RMAD DRE (Recovery Manager for Active Directory Disaster Recovery Edition) hay ngắn gọn RMAD giúp khách hàng khôi phục phần active directory của mình trong các sự cố ransomware. Bộ công cụ này hỗ trợ nhiều mức khôi phục khác nhau từ cấp vật lý, ảo, hay đám mây,... có nghĩa là hỗ trợ khách hàng nhiều kịch bản khác nhau.

Ông Luận cho biết một công ty sản xuất toàn cầu đã bị nhiễm ransomware khiến tất cả các chi nhánh của công ty trên thế giới bị tê liệt, 98% người dùng bị đổi mật khẩu và không thể sử dụng được nữa. Các hệ thống máy chủ DC (Domain Controller) không tích hợp được, sau khi điều tra thì phát hiện ra máy chủ DC có những cấu hình đã bị ransomware mã hóa và sau đó tin tặc đã phát tán các tệp (file) mã hóa này ra các DC còn lại qua cơ chế chính sách nhóm (group policy) của Windows.

Như vậy, ông Luận cho rằng khách hàng sẽ phải giải quyết bài toán khôi phục hệ thống để hoạt động và bảo đảm quét sạch các nơi ẩn giấu của ransomware. Điều này cũng hay xảy ra với khách hàng doanh nghiệp (DN) của Việt Nam sử dụng nền tảng active directory của Windows.

Giải pháp của Quest và hệ thống RMAD đã hỗ trợ khôi phục hệ thống theo từng bước, từng giai đoạn. Bước đầu khôi phục mất thời gian khoảng 1 tiếng và hệ thống DC còn lại đã được khôi phục rất nhanh nhờ sử dụng các công cụ của Quest.

5 bài học từ sự cố ransomware

Qua sự cố ransomeware, ông Luận chia sẻ 5 bài học từ sự cố ransomware. Thứ nhất là DN phải cất giữ các bản sao lưu của hệ thống active directory một cách an toàn. DN khi bị tấn công ransomware thường là do bản sao lưu của hệ thống bị phơi nhiễm và bị xoá. do đó các hệ thống khi thiết kế phải đảm bảo an toàn cho các bản sao lưu. Công cụ của Quest cho phép các bản sao lưu an toàn từ lúc truyền cho đến khi lưu lại trên các hệ thống lưu trữ. Cơ chế của công cụ cho phép kể cả khi hệ thống đang bị tấn công bởi ransomware bên ngoài thì các hệ thống lưu trữ các bản sao lưu này vẫn được an toàn.

Thứ hai, các DN cần có kế hoạch, định kỳ diễn tập liên quan đến chống tấn công ransomware. DN phải có một kế hoạch diễn tập về ransomware (playbook), theo đó, phân công các nhiệm vụ cho đội ngũ như người quản lý mạng, những người làm công tác an toàn thông tin, những người quản lý active directory, quản lý máy chủ, máy trạm hay quản lý chung có trách nhiệm phải làm gì. Nhờ vậy, khi xảy ra sự cố thì đội ngũ có thể xử lý theo kế hoạch. Ngoài ra, việc diễn tập cần thực hiện định kỳ để khi sự cố thực tế xảy ra thì mọi người sẽ quen và chủ động hơn.

Công cụ của Quest cũng sẽ cho phép hỗ trợ khôi phục theo nhiều kịch bản, theo cấp độ khác nhau cho hệ thống active directory của khách hàng.

Thứ ba, khôi phục hệ thống active directory chỉ là một phần trong rất nhiều việc phải làm khi xảy ra sự cố. Các công việc khác mà các DN phải quan tâm là có danh sách các ứng dụng nghiệp vụ, trong đó ai là người có trách nhiệm, có danh sách kiểm tra, các thành phần kiểm tra như VPN, lưu trữ định tuyến (router storage). Nếu xây dựng một kế hoạch phục hồi thảm họa phải có đầy đủ thông tin. Với công cụ của Quest có hỗ trợ cho nhiều kịch bản khác nhau. Kinh nghiệm là sẽ khôi phục các hệ thống quan trọng và có ảnh hưởng lớn trước, sau đó sẽ khôi phục những cái hệ thống còn lại dần dần.

Thứ tư là phải đảm bảo an toàn trong quá trình sao lưu toàn bộ hệ thống. Công cụ của Quest cho phép sao lưu gấp các thành phần của active directory, giúp cho việc sao lưu vẫn đảm bảo. Những thành phần khác sẽ không bị lưu ở trong các bản sao lưu mà trong quá trình khôi phục sự cố sẽ cho phép thiết lập lại các tài khoản đặc quyền như là các người dùng quản trị, nhóm để giải quyết những vấn đề xử lý hệ thống.

Thứ năm là cần có cơ chế kiểm toán (audit) định kỳ trong nội bộ. Việc định kỳ kiểm toán nội bộ rất là quan trọng, đặc biệt là kiểm tra các tài khoản đặc quyền ở trong hệ thống. Trên thị trường hiện nay có các giải pháp giúp cho khách hàng kiểm toán hệ thống nội bộ định kỳ, hiệu quả.

Cuối cùng, ông Luận chia sẻ công cụ RMAD của Quest có ưu điểm chính là: mềm dẻo cho phép hỗ trợ khôi phục nhiều kịch bản khác nhau, hỗ trợ tự động hoá, giảm thiểu nhân sự và các vấn đề khác; giúp hỗ trợ khôi phục lại hệ thống sạch khỏi các mã độc, giải quyết vấn đề khôi phục hệ thống ban đầu khi bị tấn công; đảm bảo tính toàn vẹn các bản sao lưu, đảm bảo các bản sao lưu không chứa mã độc.../.