Mục đích chính của Dexphot là âm thầm khai thác tiền điện tử và mang lại lợi nhuận cho tội phạm mạng.

Mới đây, các kỹ sư bảo mật của Microsoft đã tiết lộ một chủng mã độc mới lây nhiễm cho các máy tính Windows kể từ tháng 10/2018. Chúng chiếm đoạt tài nguyên của các máy tính để khai thác tiền điện tử và mang lại lợi nhuận cho tội phạm mạng.

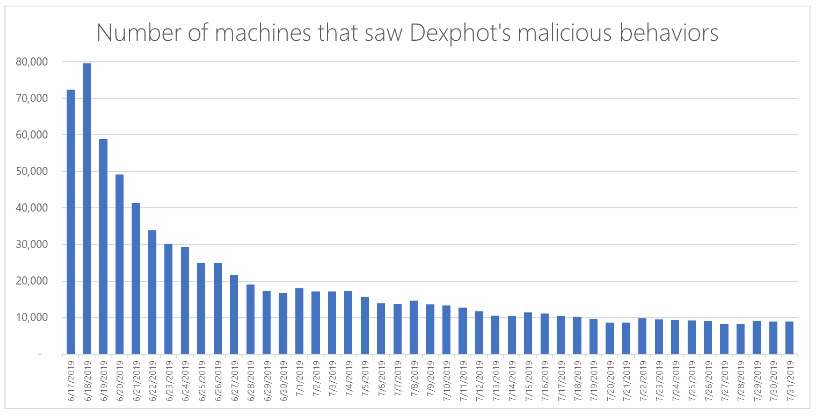

Được đặt tên là Dexphot, mã độc này đã phát triển đến đỉnh điểm vào giữa tháng 6 năm nay, khi botnet của nó đạt gần 80.000 máy tính bị nhiễm. Sau đó, số lượng lây nhiễm hàng ngày đã giảm dần, khi Microsoft tuyên bố triển khai những biện pháp để cải thiện việc phát hiện và ngăn chặn các cuộc tấn công.

"Dexphot không phải là loại tấn công tạo ra sự chú ý của truyền thông chính thống", Hazel Kim, nhà phân tích mã độc của Nhóm nghiên cứu ATP của Microsoft Defender, cho biết. Nhiệm vụ của mã độc là khai thác tiền điện tử, thay vì đánh cắp dữ liệu người dùng.

Theo Hazel Kim, đây là một trong vô số các chiến dịch mã độc đang hoạt động tại bất kỳ thời điểm nào, nhằm cài đặt một công cụ khai thác tiền để đánh cắp tài nguyên máy tính và mang lại lợi nhuận cho những kẻ tấn công. Dexphot đã cho thấy mức độ phức tạp và tốc độ phát triển của các mối đe dọa hiện nay.

Quá trình lây nhiễm

Theo Microsoft, Dexphot đã được thả vào các máy tính bị nhiễm trước đó bởi trình tải ICLoader, một loại mã độc thường được cài đặt cùng như một phần của gói phần mềm mà người dùng không biết hoặc khi người dùng tải xuống và cài đặt phần mềm bẻ khóa hoặc vi phạm bản quyền.

Trên một số hệ thống bị nhiễm ICLoader, băng nhóm ICLoader sẽ tải xuống và chạy trình cài đặt Dexphot. Microsoft cho biết trình cài đặt này chỉ là phần của mã độc Dexphot mà được ghi vào đĩa trong một khoảng thời gian ngắn. Mọi tệp hoặc thao tác Dexphot khác sử dụng một kỹ thuật được gọi là thực thi không dùng tệp để chạy bên trong bộ nhớ của máy tính, khiến cho các giải pháp chống virus cổ điển không thể phát hiện sự có mặt của mã độc trong hệ thống.

Hơn nữa, Dexphot cũng sẽ sử dụng một kỹ thuật gọi là "sống ngoài đất" (hoặc LOLbins) để sử dụng các quy trình hợp pháp của Windows để thực thi mã độc, thay vì chạy các quy trình và thực thi của chính nó.

Ví dụ, Microsoft cho biết Dexphot sẽ thường xuyên lạm dụng các tệp tin msiexec.exe, unzip.exe, rundll32.exe, scht task.exe và powershell.exe, đây là những ứng dụng hợp pháp được cài đặt sẵn trên hệ thống Windows. Bằng cách sử dụng các quy trình này để kích hoạt và chạy mã độc, thực sự không thể phân biệt được Dexphot với các ứng dụng cục bộ khác sử dụng các tiện ích Windows này để thực hiện công việc của chúng.

Nhưng những kẻ phát triển Dexphot không dừng lại ở đây. Do trong những năm gần đây, các sản phẩm chống virus đã sử dụng các hệ thống dựa trên đám mây để kiểm kê và tập trung các mô hình thực thi không dùng tệp tin độc hại và lạm dụng LOLbins, Dexphot cũng sử dụng một kỹ thuật gọi là đa hình.

Kỹ thuật này giúp mã độc liên tục thay đổi các thành phần của nó. Theo Microsoft, các nhà khai thác Dexphot đã thay đổi tên tệp và các URL được sử dụng trong quá trình lây nhiễm cứ sau 20-30 phút.

Vào thời điểm một nhà cung cấp phần mềm chống virus phát hiện một mẫu trong chuỗi lây nhiễm của Dexphot, mẫu đó sẽ thay đổi và cho phép băng đảng Dexphot luôn đi trước các sản phẩm bảo mật mạng, khiến việc phát hiện gặp nhiều khó khăn.