Có tới 40.000 hệ thống MacOS bị rò rỉ trên một cổng trực tuyến mà có thể bị lạm dụng cho các cuộc tấn công từ chối dịch vụ (DDoS) lớn.

Các dịch vụ cho thuê DDoS, còn được gọi là bộ khởi động DDoS, hoặc các yếu tố gây căng thẳng DDoS, đang lạm dụng các hệ điều hành Mac để phát động các cuộc tấn công DDoS.

Một số cuộc tấn công đạt đỉnh 70Gbps

Không rõ ai phát hiện ra rằng dịch vụ ARMS có thể bị lạm dụng cho các cuộc tấn công khuếch đại DDoS, nhưng các cuộc tấn công đã xảy ra trong thế giới thực.

Netscout đã phát hiện ra trường hợp đầu tiên trong tuần thứ hai của tháng 6. Công ty cho biết cuộc tấn công lên đạt đỉnh 70 Gbps, đây là một cuộc tấn công khá lớn.

Các cuộc tấn công khác diễn ra sau đó được Cơ sở Shonan Fujisawa của Đại học Keyo tại Nhật Bản và quản trị viên hệ thống người Ý Marco Padovan theo dõi.

Nhưng trong khi các cuộc tấn công ban đầu còn thưa thớt, giờ đây chúng bắt đầu hoạt động, theo một nguồn tin trong cộng đồng DDoS. Lý do chính là một số bộ khởi động DDoS đã thêm hỗ trợ để phát động các cuộc tấn công thông qua giao thức này.

Điều này có nghĩa là các hệ thống macOS trên toàn cầu hiện đang được sử dụng làm điểm phát động cho các cuộc tấn công DDoS.

Các hệ thống này không nên để tiếp cận được qua Internet

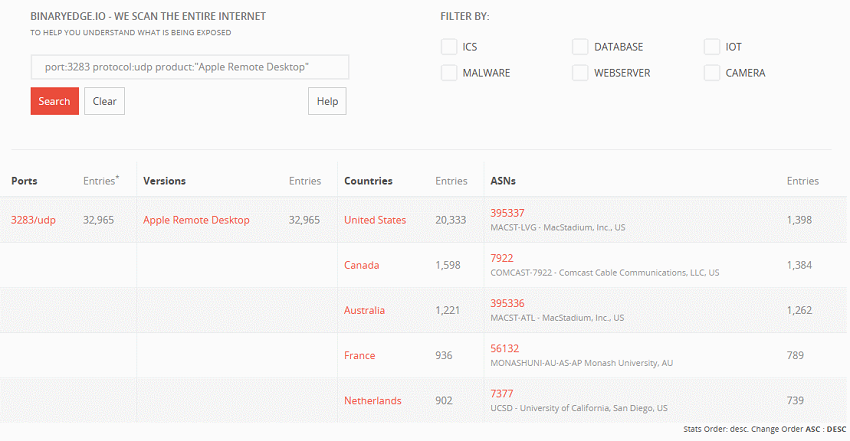

Theo một phân tích của các kết quả tìm kiếm BinaryEdge, phần lớn các hệ thống này thuộc các mạng đại học và doanh nghiệp, nơi các quản trị viên hệ thống sử dụng tính năng Apple Remote Desktop để quản lý các nhóm hệ thống macOS lớn cùng thời điểm.

Các hệ thống này không nên trực tuyến và nếu cần, thì nên hạn chế truy cập bằng cách sử dụng Mạng riêng hoặc danh sách trắng IP.

Tính năng Apple Remote Desktop tương đương trực tiếp với Giao thức máy tính từ xa (Remote Desktop Protocol - RDP) của Microsoft.

Trước đây, tin tặc có các điểm cuối RDP bị ép buộc để có quyền truy cập vào các mạng công ty, từ đó chúng đánh cắp thông tin độc quyền hoặc đã cài đặt ransomware. Tương tự như cách kẻ gian nhắm vào các công ty có hệ thống RDP tiếp xúc trực tuyến, họ có thể làm tương tự cho các hệ thống Mac có ARD.

Quản trị viên của các nhóm hệ điều hành mac có lẽ nên bảo mật các điểm cuối ARD để ngăn chặn các loại tấn công này trước tiên và tiếp theo là phiền toái DDoS gây ra.

Các cuộc tấn công này đang tận dụng các hệ điều hành macOS nơi tính năng Apple Remote Desktop đã được bật và máy tính có thể truy cập nhờ Internet mà không cần phải ở trong mạng cục bộ hoặc được tường lửa bảo vệ.

Cụ thể hơn, những kẻ tấn công đang tận dụng Dịch vụ quản lý từ xa của Apple (Apple Remote Management Service - ARMS) là một phần của tính năng Apple Remote Desktop (ARD).

Khi người dùng kích hoạt khả năng Remote Desktop trên các hệ điều hành macOS của họ, dịch vụ ARMS khởi động trên cổng 3283 và “lắng nghe” các lệnh đến dành cho máy mac từ xa.

Yếu tố khuyếch đại “khủng”

Trong năm nay, tội phạm mạng đã nhận ra rằng chúng có thể lạm dụng dịch vụ ARMS như một phần của cái gọi là "cuộc tấn công khuếch đại DDoS".

Các cuộc tấn công khuếch đại DDoS là một trong nhiều hình thức tấn công DDoS. Đó là khi những kẻ tấn công trả lại lưu lượng truy cập từ một điểm trung gian và chuyển nó tới máy chủ của nạn nhân.

Trong trường hợp này, điểm trung gian đó là một macOS có bật tính năng Remote Desktop.

Các giao thức như DNS, NTP, CharGEN, Memcached, NetBIOS, CLDAP và LDAP thường bị lạm dụng như một phần của các cuộc tấn công khuếch đại DDoS. CoAP và WS-Discovery chỉ là các giao thức mới nhất đã tham gia vào danh sách này.

Hầu hết các giao thức này đều dựa trên UDP (User Datagram Protocol), trong đó UDP là một loại gói mạng được sử dụng làm cơ sở cho các giao thức khác phức tạp hơn. ARMS cũng là một giao thức dựa trên UDP.

Mức độ nguy hiểm cho bất kỳ giao thức nào ở trên là cái mà các nhà nghiên cứu bảo mật gọi là "hệ số khuếch đại", mô tả tỷ lệ giữa một gói trước và sau khi hệ số bật ra khỏi mục tiêu.

Hầu hết các cuộc tấn công khuếch đại DDoS được quan sát một cách tự nhiên có hệ số khuếch đại trong khoảng từ 5 - 10. Giao thức càng cao thì càng hữu ích cho những kẻ tấn công.

Theo các nhà nghiên cứu bảo mật từ Netscout, công ty đã chứng kiến các cuộc tấn công DDoS dựa trên ARMS đầu tiên vào tháng 6, ARMS phát lệnh hệ số khuếch đại ấn tượng 35,5.

Hơn nữa, trong khi trước đây đã có các giao thức khác có hệ số khuếch đại lớn, hầu hết là các giao thức hiếm khi được sử dụng, khiến chúng không thể sử dụng được cho những kẻ tấn công.

Hầu hết các cuộc tấn công khuếch đại DDoS ngày nay đều dựa vào DNS và NTP, ngay cả khi chúng có hệ số khuếch đại nhỏ, vẫn có rất nhiều máy chủ xung quanh mà kẻ tấn công có thể sử dụng để khuếch đại lưu lượng xấu.

Có tới 40.000 MacOS làm lộ các cổng ARD/ARMS

Tuy nhiên, ARMS thì khác, theo nghĩa là trường hợp xấu nhất, có một giao thức hệ số khuếch đại lớn sẵn sàng trên một số lượng lớn máy chủ mà kẻ tấn công có thể lạm dụng.

Một tìm kiếm với công cụ tìm kiếm BinaryEdge IoT cho thấy gần 40.000 hệ thống macOS nơi tính năng Remote Desktop được bật và các hệ thống có thể truy cập qua Internet.