Những lỗ hổng bảo mật làm gia tăng tấn công tại Đông Nam Á

An toàn thông tin - Ngày đăng : 10:16, 24/09/2022

Kaspersky vừa công bố báo cáo Digital Footprint Intelligence (DFI) về các mối đe dọa từ bên ngoài tại một số quốc gia ở khu vực châu Á - Thái Bình Dương (APAC) trong năm 2021, bao gồm 6 quốc gia trọng điểm tại Đông Nam Á.

Báo cáo nhằm nâng cao nhận thức về các mối đe dọa bảo mật và đưa ra các phương pháp hữu ích cho việc giảm thiểu rủi ro của các cuộc tấn công trên diện rộng có tác động lớn đến hoạt động kinh doanh của các doanh nghiệp.

Các lỗ hổng được gọi tên

Các lỗ hổng one-day đang ngày càng trở thành phương pháp xâm nhập đầu tiên mà tội phạm mạng lựa chọn. Quy trình kinh doanh phức tạp khiến các dịch vụ bị "bỏ rơi" trước vành đai mạng, từ đó kéo theo sự gia tăng tấn công bề mặt.

Nhờ vào các nguồn thông tin công khai và các công cụ tìm kiếm chuyên dụng, Kaspersky đã thu thập và phân tích thông tin về 390.497 dịch vụ hiện có trên các mạng lưới công cộng để tìm ra các vấn đề chính trong bảo mật và lỗ hổng bảo mật.

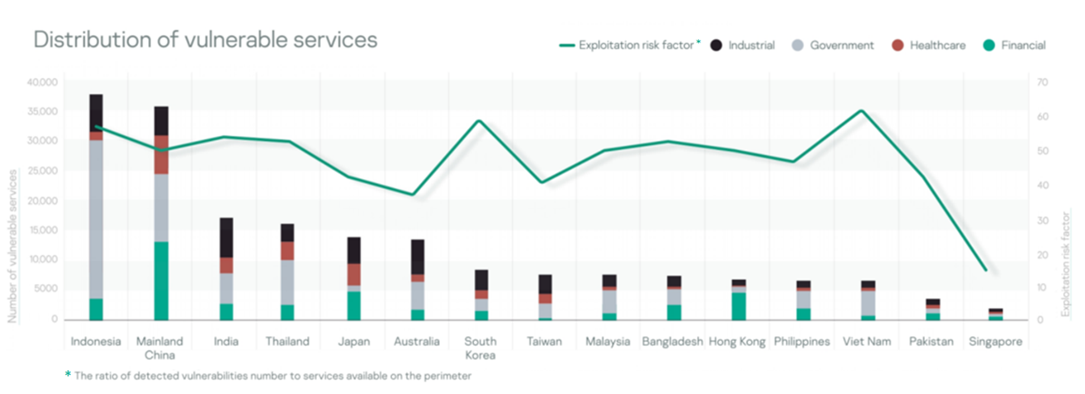

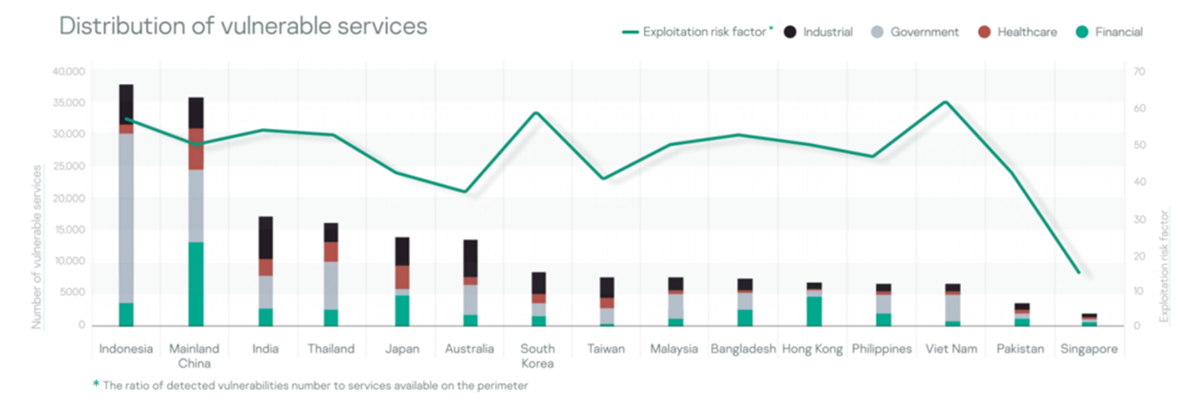

Phân tích năm 2021 cho thấy, cứ 5 dịch vụ dễ bị tấn công thì có ít nhất 1 lỗ hổng, từ đó làm gia tăng khả năng thành công của một cuộc tấn công mạng. Tại quốc gia được phân tích trong báo cáo đều có các lĩnh vực gặp vấn đề về cài đặt các bản cập nhật bảo mật cho các dịch vụ hiện có, bao gồm tài chính, sức khỏe, công nghiệp và chính phủ.

Các tổ chức chính phủ (chủ yếu là bộ phận xử lý thông tin danh tính cá nhân (PII) và nhà cung cấp các dịch vụ quan trọng cho công dân) là đối tượng có nguy cơ gặp phải sự cố cao nhất.

Singapore có số lượng lỗ hổng bảo mật thấp, đặc biệt là tỷ lệ lỗ hổng bảo mật so với số lượng các dịch vụ. Trong khi đó, tỷ lệ này tại Việt Nam, Indonesia, Thái Lan và Malaysia lại rất cao.

Biểu đồ các dịch vụ dễ bị tấn công

Xét về tỷ lệ các lỗ hổng bảo mật đã bị khai thác, có 3 quốc gia trong TOP 5 APAC thuộc khu vực Đông Nam Á lần lượt là: Malaysia, Việt Nam và Philippines.

Biểu đồ các dịch vụ dễ bị tấn công với các lỗ hổng đã công khai

Theo kinh nghiệm của Kaspersky trong ứng phó sự cố từ nhóm ứng cứu khẩn cấp toàn cầu (GERT) và cố vấn CISA, kẻ tấn công sử dụng một danh sách các lỗ hổng phổ biến để nhắm vào hàng phòng thủ của tổ chức. Trong quá trình nghiên cứu về vấn đề bảo mật của các công ty trong khu vực APAC, các chuyên gia của Kaspersky đã nhận thấy lỗ hổng thường được sử dụng là ProxyShell và ProxyLogon. Cách khai thác các lỗ hổng này được công khai nên những kẻ tấn công với kỹ năng thấp vẫn có thể dễ dàng thực hiện.

ProxyShell khá phổ biến ở Trung Quốc và Việt Nam. Trong khi đó, các quốc gia và lĩnh vực bị ảnh hưởng bởi ProxyLogon là: Cơ quan Chính phủ (Thái Lan), tài chính (Trung Quốc), y tế (Philippines), công nghiệp (Indonesia)

ProxyShell là một tập hợp các lỗ hổng trong máy chủ Microsoft Exchange, bao gồm các lỗ hổng mang số hiệu: CVE-2021-31206, CVE-2021-31207 , CVE-2021-34473, và CVE-2021-34523. ProxyLogon bao gồm các lỗ hổng mang số hiệu CVE-2021-26855, CVE-2021-26857, CVE-2021-26858, và CVE-2021-27065. Các lỗ hổng từ cả hai nhóm này cho phép kẻ tấn công bỏ qua xác thực và chạy mã với tư cách là người dùng được cấp quyền.

Biện pháp bảo vệ tốt nhất trước những lỗ hổng này là luôn cập nhật hệ thống bằng các bản vá lỗi và đảm bảo sản phẩm luôn ở phiên bản mới nhất. Các công ty cũng nên tránh truy cập trực tiếp vào Exchange Server từ Internet. Hiện nay, đã có các sản phẩm bảo vệ khỏi các lỗ hổng từ cả hai nhóm ProxyShell và Proxy-logon.

Tấn công brute force

Phần lớn sự xâm nhập đầu tiên của kẻ tấn công dẫn đến sự cố an ninh mạng đều liên quan đến các dịch vụ có tính năng quản lý hoặc truy cập từ xa. Một trong những ví dụ phổ biến nhất là giao thức kết nối máy tính từ xa (Remote Desktop Protocol - RDP). Đây là giao thức độc quyền của Microsoft cho phép người dùng kết nối với một máy tính khác thông qua mạng lưới máy tính Windows.

RDP được sử dụng rộng rãi bởi cả quản trị viên hệ thống và người dùng không chuyên về kỹ thuật để điều khiển từ xa máy chủ và các PC khác. Công cụ này cũng bị tội phạm khai thác để xâm nhập vào máy tính mục tiêu thường chứa các tài nguyên quan trọng của công ty.

Năm ngoái, Kaspersky đã tiến hành theo dõi 16.003 dịch vụ quản lý và truy cập từ xa hiện hành. Indonesia, Ấn Độ, Bangladesh, Philippines và Việt Nam là các quốc gia "tạo điều kiện" cho kẻ tấn công có thể truy cập từ xa.

Các tổ chức chính phủ đang là mục tiêu của hơn 40% tấn công bề mặt bằng brute force (tấn công được dùng cho tất cả các loại mã hóa) và tái sử dụng thông tin đã từng bị rò rỉ.

Ông Chris Connell, Giám đốc Điều hành Kaspersky khu vực APAC, chia sẻ: "Có thể thấy tội phạm mạng đang tích cực tìm kiếm các "cửa ngõ" có thể xâm nhập vào hệ thống của tổ chức: từ phần mềm chưa được vá lỗi, các lỗ hổng one-day đến dịch vụ quản lý, truy cập từ xa. Kẻ tấn công có rất nhiều sự lựa chọn nhằm gây tổn hại cho các ngành công nghiệp "béo bở". Một cuộc tấn công mạng giống như một quả bom hẹn giờ. Thay vì lo ngại, các tổ chức có thể sử dụng các báo cáo như một công cụ hướng dẫn xây dựng năng lực an ninh mạng, chẳng hạn như DFI. Khi đã biết điểm yếu của mình, bạn sẽ biết điều gì cần ưu tiên hơn".

Chuyên gia Kaspersky khuyến nghị các tổ chức nên áp dụng các biện pháp sau để bảo vệ mình trước các nguy cơ trên: Giám sát mọi thay đổi đối với máy chủ lưu trữ vành đai mạng, bao gồm các dịch vụ hoặc ứng dụng khởi chạy, hiển thị các API mới, cài đặt và cập nhật phần mềm, cấu hình thiết bị mạng... Tất cả các thay đổi cần được xem xét dưới góc độ bảo mật.

Bên cạnh đó, cần phát triển và thực hiện quy trình đáng tin cậy để nhận biết, cài đặt và xác minh các bản sửa chữa cho các sản phẩm và hệ thống; Tập trung chiến lược phòng thủ vào việc phát hiện các cuộc tấn công lây lan và rò rỉ dữ liệu. Đặc biệt chú ý đến lưu lượng gửi đi để phát hiện các kết nối của tội phạm mạng. Sao lưu dữ liệu thường xuyên và đảm bảo có thể nhanh chóng truy cập trong trường hợp khẩn cấp.

Sử dụng các giải pháp như Kaspersky Endpoint Detection and Response và dịch vụ Kaspersky Managed Detection and Responsegiúp xác định và ngăn chặn cuộc tấn công từ giai đoạn đầu, trước khi những kẻ tấn công đạt được mục tiêu của chúng; giải pháp bảo mật điểm cuối tin cậy, như Kaspersky Endpoint Security for Business (KESB) được hỗ trợ bởi tính năng ngăn chặn khai thác, phát hiện hành vi và công cụ có thể phát hiện các hành động độc hại. KESB cũng có các cơ chế tự vệ có thể ngăn chặn tội phạm mạng loại bỏ giải pháp khỏi hệ thống./.