Email giả mạo thông báo nạn nhân dương tính Omicrom chứa trojan độc hại Dridex

An toàn thông tin - Ngày đăng : 18:45, 24/12/2021

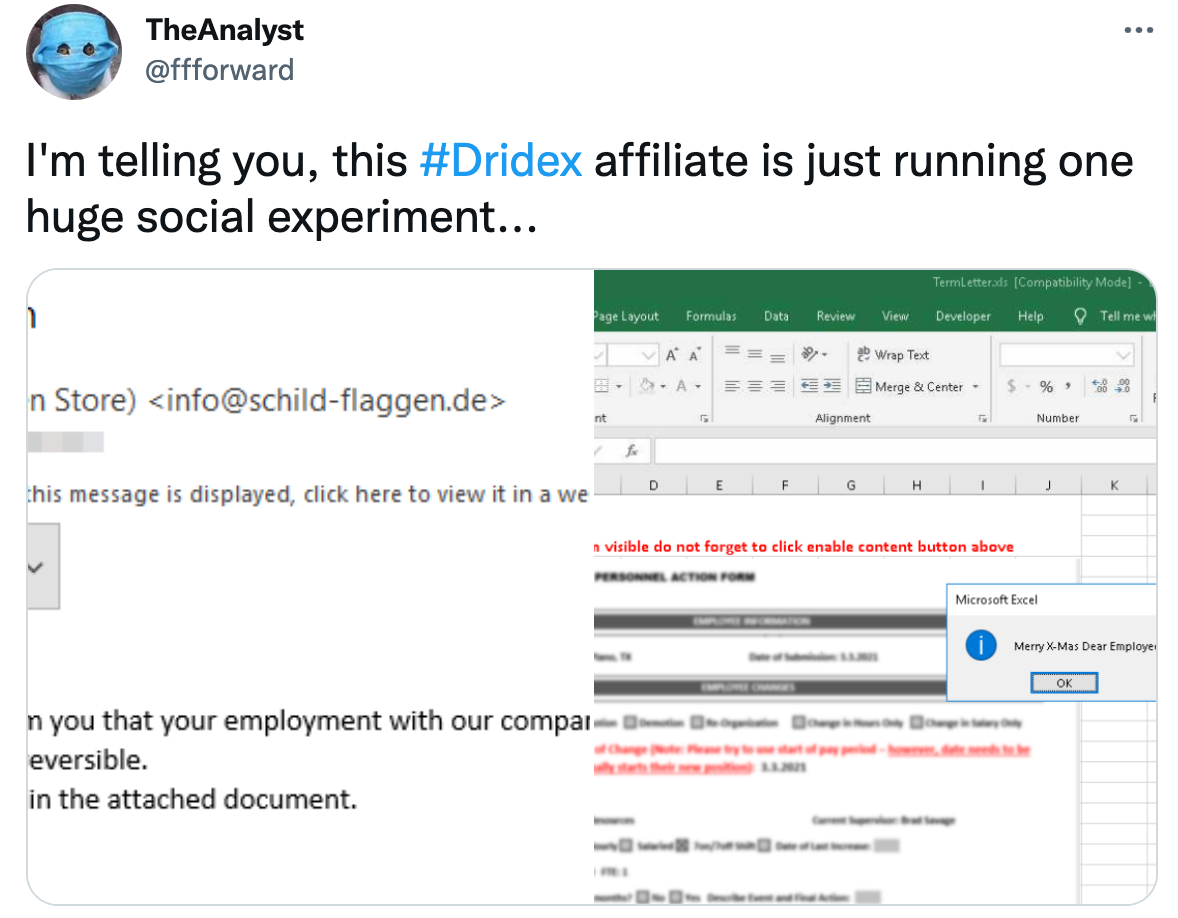

Theo trang Cyberscoop, một nhà nghiên cứu bảo mật có nickname là “TheAnalyst” ngày 22/12 vừa qua đã đăng trên Twitter bức ảnh chụp màn hình một email giả mạo có nội dung thông báo chấm dứt việc làm. Cụ thể, email đáng ngờ trên thông báo cho người nhận rằng họ sẽ bị chấm việc làm kể từ ngày 24/12 và quyết định này không thể thay đổi. Email đính kèm tệp tin Excel được bảo vệ bằng mật khẩu, hứa hẹn sẽ có thêm những thông tin chi tiết về quyết định “chấm dứt” đó.

Sau khi người nhận mở tệp, một biểu mẫu mờ sẽ xuất hiện với nút “Bật nội dung”, cho phép tệp chạy tập lệnh tự động thông qua tính năng macro, một kỹ thuật giúp tự động hóa đồng thời đã bị lạm dụng trong nhiều năm cho các mục đích xấu. Sau khi nhấp vào nút, một cửa sổ bật lên xuất hiện: “Merry X-Mas Kính gửi các nhân viên!”

Nhà nghiên cứu nghi ngờ email đó là một Dridex - trojan có từ năm 2014, thường lây lan qua các chiến dịch lừa đảo qua email và có liên quan đến hành vi trộm cắp thông tin xác thực. Theo Bộ Tài chính Mỹ, hacker đã sử dụng Dridex để đánh cắp hơn 100 triệu USD từ các tổ chức tài chính và ngân hàng trải khắp 40 quốc gia.

Trong khi đó, Bleeping Computer, công ty lần đầu tiên báo cáo về chiến dịch lừa đảo này, cho biết phần mềm độc hại Dridex sẽ được tải xuống máy tính của nạn nhân từ máy chủ Discord và bắt đầu đánh cắp thông tin đăng nhập.

Dridex được cho là do một nhóm hacker của Nga có tên Evil Corp phát triển. Đây là một trong những nhóm tội phạm mạng khét tiếng và hoành hành nhất trong những năm gần đây.

Không chỉ gửi email giả mạo với thông báo chấm dứt công việc vào đúng Giáng sinh, mà phần mềm độc hại Dridex còn có trong các email với dòng chủ đề: “Kết quả OMICRON dương tính”, trong đó cảnh báo người nhận rằng họ đã tiếp xúc với một đồng nghiệp có kết quả xét nghiệm dương tính với biến thể COVID-19 omicron vào khoảng giữa ngày 17 và 19/12, kèm theo câu “Bạn có thể tìm thấy tất cả thông tin liên quan trong tài liệu đính kèm”.

Cảnh báo về trojan Dridex trong email giả mạo được "TheAnalyst" đưa lên Twitter

Trang Bleeping Computer cho biết lỗ hổng Apache Log4j quan trọng có tên Log4Shell cũng sử dụng Dridex để lây nhiễm các thiết bị dễ bị tấn công. Theo giải thích cụ thể của Bleeping Computer, phần mềm độc hại Dridex là một trojan ngân hàng ban đầu được phát triển để lấy cắp thông tin xác thực ngân hàng trực tuyến của nạn nhân.

Tuy nhiên, theo thời gian, phần mềm độc hại đã phát triển thành một bộ tải xuống các mô-đun khác nhau có thể được sử dụng để thực hiện các hành vi độc hại khác nhau, chẳng hạn như cài đặt các tải trọng bổ sung, lây lan sang các thiết bị khác, chụp ảnh màn hình v.v.

Nhóm nghiên cứu an ninh mạng Cryptolaemus cảnh báo lỗ hổng Log4j hiện đã bị khai thác khiến các thiết bị Windows bị lây nhiễm Dridex Trojan và các thiết bị Linux bị lây nhiễm Meterpreter./.