Cảnh báo 7 lỗ hổng nghiêm trọng trong các sản phẩm của Microsoft

An toàn thông tin - Ngày đăng : 15:27, 12/11/2021

Theo đó, ngày 10/11, Microsoft đã phát hành danh sách bản vá tháng 11 với 55 lỗ hổng bảo mật trong các sản phẩm của mình. Bản phát hành tháng này đặc biệt đáng chú ý các lỗ hổng bảo mật bao gồm: Lỗ hổng bảo mật CVE-2021-42321 trong Microsoft Exchange Server cho phép đối tượng tấn công thực thi mã từ xa.

Dù không giống như các lỗ hổng zero-day liên quan đến các vụ tấn công hàng loạt hệ thống Exchange Server vào đầu năm nay, để khai thác lỗ hổng CVE-2021-42321 kẻ tấn công cần xác thực vào hệ thống mục tiêu. Tuy vậy, theo Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC - Cục ATTT, Bộ TT&TT), Microsoft Exchange Server luôn là một mục tiêu ưu thích của các nhóm tấn công mạng vì vậy các đơn vị cần có kế hoạch cập nhập sớm các hệ thống bị ảnh hưởng.

Với 2 lỗ hổng bảo mật CVE-2021-38631, CVE-2021-41371 trong Microsoft Remote Desktop Protocol (RDP) ảnh hưởng đến Windows 7, Windows 11 và trên Windows Server 2008-2019, cho phép đối tượng tấn công có thể thu thập thông tin mật khẩu RDP của hệ thống dễ bị tấn công.

Các lỗ hổng còn lại bao gồm: Lỗ hổng bảo mật CVE-2021-42292 trong Microsoft Excel ảnh hưởng đến Microsoft Excel phiên bản 2013-2021, cho phép đối tượng tấn công cài cắm mã độc chỉ bằng cách lợi dụng người dùng mở một tệp Excel độc hại; Lỗ hổng bảo mật CVE-2021-26443 trong Microsoft Virtual Machine Bus (VMBus) cho phép đối tượng tấn công thực thi mã từ xa; 2 lỗ hổng bảo mật CVE-2021-43208, CVE-2021-43209 trong 3D Viewer cho phép đối tượng tấn công thực thi mã từ xa.

Từ đó, nhằm đảm bảo ATTT cho hệ thống thông tin, góp phần bảo đảm an toàn cho không gian mạng Việt Nam, Cục ATTT khuyến nghị các đơn vị cần kiểm tra, rà soát, xác định máy sử dụng hệ điều hành Windows có khả năng bị ảnh hưởng, đồng thời thực hiện cập nhật bản vá kịp thời để tránh nguy cơ bị tấn công.

Bên cạnh đó, cần tăng cường giám sát và sẵn sàng phương án xử lý khi phát hiện có dấu hiệu bị khai thác, tấn công mạng; đồng thời thường xuyên theo dõi kênh cảnh báo của các cơ quan chức năng và các tổ chức lớn về ATTT để phát hiện kịp thời các nguy cơ tấn công mạng. Cuối cùng, trong trường hợp cần thiết có thể liên hệ đầu mối hỗ trợ của Cục ATTT.

Theo thống kê, trong quý III/2021, Cục ATTT đã cảnh báo hơn 10 lỗ hổng cho các đơn vị chuyên trách về CNTT, ATTT và mạng lưới ứng cứu sự cố ATTT mạng quốc gia. Trong đó, có một số lỗ hổng quan trọng như Windows Print Spooler, Cisco Firepower Device cùng nhiều lỗi CVE khác.

Trước đó, NCSC đã cảnh báo tình hình giám sát an toàn, an ninh mạng Việt Nam trong tuần 43, từ ngày 25/10/2021 – 31/10/2021, cụ thể, Việt Nam, có rất nhiều máy chủ, thiết bị có thể trở thành nguồn phát tán tấn công DRDoS (tấn công từ chối dịch vụ phản xạ phân tán) với 61.863 thiết bị có khả năng bị huy động và trở thành nguồn tấn công DRDoS (tăng hơn 6.462 thiết bị so với tuần trước). NCSC cũng ghi nhận có 328 trường hợp tấn công vào trang/cổng thông tin điện tử của Việt Nam; 9 trường hợp tấn công thay đổi giao diện; 129 trường hợp tấn công lừa đảo (Phishing); 190 trường hợp tấn công cài cắm mã độc.

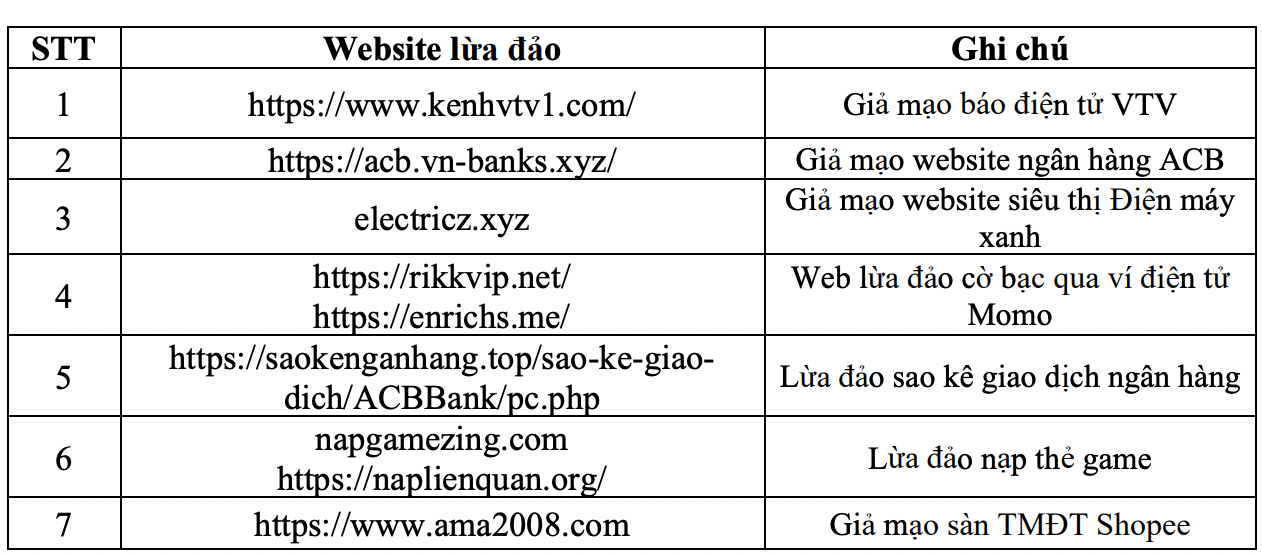

Ngoài ra, trong tuần 43 cũng đã có 73 phản ánh trường hợp lừa đảo do người dùng Internet Việt Nam thông báo về NCSC qua hệ thống tại địa chỉ https://canhbao.khonggianmang.vn. Qua kiểm tra, phân tích, NCSC thấy rằng có nhiều trường hợp lừa đảo giả mạo website của ngân hàng, lừa đảo liên quan đến COVID-19…

Đối với các nguy cơ, cảnh báo đã được đề cập, NCSC lưu ý các đơn vị liên quan cần thường xuyên cập nhật thông tin (như các chiến dịch tấn công của các nhóm APT, thông tin IoC kèm theo từng chiến dịch, điểm yếu lỗ hổng đang bị lợi dụng để khai thác,…), rà soát trên các hệ thống thống thông tin để phát hiện và ngăn chặn, xử lý kịp thời.

Còn đối với các điểm yếu, lỗ hổng, các đơn vị cần lưu ý theo dõi và cập nhật bản vá cho các lỗ hổng liên quan đến sản phẩm đang sử dụng.

Đối với các nguy cơ về tấn công từ chối dịch vụ, tấn công web, cần rà soát, hạn chế tối đa việc mở các cổng dịch vụ có thể bị lợi dụng để thực hiện tấn công từ chối dịch vụ; thường xuyên kiểm tra, rà soát máy chủ web để kịp thời phát hiện và xử lý nguy cơ tấn công./.