Các doanh nghiệp ở Mỹ sẵn sàng ứng phó với ransomware như thế nào?

An toàn thông tin - Ngày đăng : 09:23, 04/06/2021

Sau cuộc tấn công vào đường ống nhiên liệu Clonial Pnipeline, Hiệp hội kiểm toán và kiểm soát hệ thống thông tin (ISACA) Mỹ đã thực hiện cuộc thăm dò ý kiến của hơn 1.200 thành viên của Hiệp hội này ở Mỹ. Kết quả cho thấy 84% số người được hỏi cho rằng các cuộc tấn công ransomware sẽ trở nên phổ biến vào nửa cuối năm 2021.

Vụ xâm phạm đường ống nhiên liệu Colonial Pipeline của Mỹ gây ra sự gián đoạn lớn cho việc phân phối nhiên liệu ở các khu vực của Mỹ. Vụ tấn công này được cho là đã phải trả 4,4 triệu USD tiền chuộc. Vì thế mà việc có những chuẩn bị ứng phó sẵn sàng cho các cuộc tấn công ransomware hiện nay đang là một chủ đề quan trọng đối với các doanh nghiệp (DN) trên toàn thế giới.

Theo kết quả khảo sát, cứ 5 người thì 4 người nói rằng tổ chức của họ sẽ không trả tiền chuộc nếu bị ransomware tấn công, 22% cho rằng chỉ tổ chức có cơ sở hạ tầng quan trọng mới cần phải trả tiền chuộc.

Dustin, giám đốc cấp cao của ISACA cho biết: "Chúng tôi không muốn thương lượng với bọn tội phạm. Tuy nhiên, khi bạn cần đưa doanh nghiệp của mình trở lại môi trường trực tuyến, những phân tích lợi ích sẽ có tác dụng và công ty sẽ phải thực hiện những điều cần thiết để đảm bảo không bị gián đoạn. Kiểm soát tình trạng mạng công ty để giảm thiểu nguy cơ bị tội phạm tấn côngphải là việc trọng tâm để tránh tổn thất".

Những phát hiện quan trọng

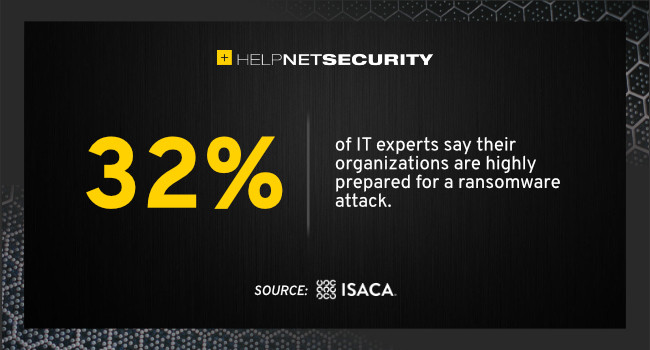

Theo cuộc thăm dò ý kiến, 85% số người được hỏi nghĩ rằng tổ chức của họ đã sẵn sàng đối phó với ít nhất một cuộc tấn công ransomware, nhưng chỉ 32% nói rằng tổ chức của họ đã chuẩn bị ứng phó mức độ cao.

Cứ 5 người được hỏi thì 4 người nói rằng tổ chức của họ đã chuẩn bị kỹ cho các sự cố ransomware từ 4 năm trước, khi mà các cuộc tấn công WannaCry, Petya và NotPetya gây thiệt hại lớn. Và 2/3 số người được hỏi mong muốn tổ chức của mình có những biện pháp phòng ngừa mới sau sự cố đường ống Colonial Pipeline.

46% số người được hỏi cho rằng ransomwe là mối đe dọa có sức ảnh hưởng lớn nhất với tổ chức của họ trong 12 tháng tới.

Bất chấp những rủi ro rõ ràng từ các cuộc tấn công ransomware, 38% người được hỏi nói rằng công ty của họ đã không tiến hành việc đào tạo về ransomware cho nhân viên của mình.

Brewer cho biết: "Thực tế là hơn 80% tổ chức đã sẵn sàng ứng phó với các sự cố ransomware hơn so với thời điểm xảy ra các cuộc tấn công vào năm 2017 – và rất nhiều tổ chức sẽ áp dụng các biện pháp phòng ngừa mới sau cuộc tấn công Colonial Pipeline. Việc báo cáo mở về các cuộc tấn công mạng dường đang diễn ra và trong sự minh bạch này chúng ta hy vọng các mối đe dọa mới sau này được giảm thiểu sớm hơn với thời gian ứng phó nhanh hơn".

10 bước để tăng khả năng sẵn sàng của doanh nghiệp trước các cuộc tấn công ransomwawre

1 - Nắm được những rủi ro: Các tổ chức nên đánh giá rủi ro để sẵn sàng trước các cuộc tấn công tiềm ẩn. Để làm được điều này, các nhóm an ninh mạng phải đánh giá từ những trách nhiệm, sản phẩm, dịch vụ và các yêu cầu về kỹ thuật liên quan đến từng nhóm. Bằng cách xác định những vùng rủi ro, các nhóm an ninh mạng có thể đánh giá tốt hơn những khu vực đáng lưu tâm nhất khi phân bổ các nguồn lực an ninh mạng.

2 - Nhận thức rõ trách nhiệm về dữ liệu: Mỗi nhân viên trong nhóm an ninh mạng nên hiểu rõ kiểu dữ liệu mà họ chịu trách nhiệm lưu trữ, truyền tải và bảo vệ.

3 - Kiểm thử các cuộc tấn công lừa đảo: Hầu hết các cuộc tấn công bắt đầu với một chiến dịch lừa đảo và chúng vẫn gặt hái được thành quả. Hãy thử nghiệm các bộ lọc bằng cách gửi các email lừa đảo (đã được loại bỏ những yếu tô gây hại) của chính mình để những người khác nhận dạng từ tài khoản email thử nghiệm bên ngoài xem họ vượt qua được bằng cách nào để có giải pháp tăng cường các bộ lọc email.

4 - Đánh giá tất cả vai trò của an ninh mạng một cách thường xuyên, dựa trên kiểm soát sự kiện: Thường xuyên đánh giá và kiểm nghiệm các biện pháp kiểm soát an ninh mạng để đảm bảo rằng chúng được áp dụng và duy trì một cách thích hợp. Một tổ chức thực sự trưởng thành sẽ kiểm tra các biện pháp kiểm soát này trên cả tiến độ thời gian và trong ứng phó các sự cố.

5 - Kịp thời đánh giá các bản vá: Đảm bảo ràng các bản vá được áp dụng một cách có tổ chức và có phương pháp. Đối với các hệ thống kế thừa có chứa lỗ hổng không thể vá hoặc cập nhật thì hãy cô lập chúng khỏi môi trường mạng và đảm bảo rằng các hệ thống đó không thể truy nhập internet.

6 - Thường xuyên xem lại các chính sách: Đảm bảo có tất cả các chính sách an ninh mạng thích hợp và được đánh giá, cập nhật thường xuyên dựa trên bối cảnh an ninh mạng luôn thay đổi. Cụ thể, hãy cập nhật các chính sách này trên cả các tiến độ theo thời gian và các tình huống dựa trên sự kiện.

7 - Sử dụng thông tin tình báo về các mối đe dọa một cách thích hợp: Việc đọc và phổ biến thông tin tình báo về mối đe dọa trong một nhóm bảo mật có thể không đủ khả năng chống lại các mối đe dọa. Các cuộc tấn công xảy ra 24/7 với những cuộc tấn công tương tự trong các nhánh khác nhau, nhiều trường hợp việc tấn công diễn ra thâu đêm.

Việc nắm bắt được thông tin tình báo nào áp dụng được cho tổ chức của bạn và phân tích nó một cách chính xác giúp tăng sự hiểu biết về những mối đe dọa nào có thể gây nguy hiểm lớn nhất.

8 - Bảo vệ các thiết bị của người dùng cuối: Chúng ta thường quên bảo vệ 100% các thiết bị người dùng cuối không chỉ với các thiết bị trong mạng mà còn cho cả các thiết bị mà người dùng sử dụng để truy nhập các hệ thống từ xa. Những danh sách loại trừ phải ở mức tối thiểu.

9 - Liên lạc rõ ràng với lãnh đạo và nhân viên: Để có được sự hỗ trợ từ phía lãnh đạo, hãy đảm bảo rằng việc báo cáo rõ ràng, chính xác và cần liên lạc với cấp lãnh đạo. Khi lãnh đạo hiểu rõ về mối đe dọa, nguy cơ và những ảnh hưởng tiềm ẩn của nó, các nhóm an ninh mạng có nhiều khả năng sẽ nhận được kinh phí hỗ trợ và sự hỗ trợ theo yêu cầu để bảo vệ tổ chức.

10 - Hiểu rõ về an ninh mạng của tổ chức: Tất cả các điểm được liệt kê ở đây là một phần của việc hiểu rõ về an ninh mạng của một tổ chức hoặc phát triển khả năng phòng thủ của tổ chức trước các cuộc khai thác và tấn công mạng tiềm ẩn.

Kết quả khảo sát và những bài học để sẵn sàng ứng phó với ransomware ở Mỹ cũng là một hồi chuông cảnh báo cho các doanh nghiệp Việt Nam ở mọi quy mô, trong mọi lĩnh vực về hoạt động ngày càng gia tăng của loại mã độc tống tiền này./.