Gia tăng nguy cơ và tổn thất từ mất an toàn thông tin về dữ liệu

An toàn thông tin - Ngày đăng : 10:06, 08/10/2020

Dữ liệu cá nhân của khách hàng bị lộ trong 80% sự cố vi phạm được phân tích. Tài khoản nhân viên bị xâm phạm dẫn đến sự cố vi phạm dữ liệu tốn kém nhất trong năm qua. Thông tin nhân viên và đám mây được tạo cấu hình sai là kẽ hở hàng đầu cho tin tặc xâm nhập. Tấn công mạng được quốc gia hậu thuẫn là vi phạm gây thiệt hại nghiêm trọng nhất. Tuy nhiên, trí tuệ nhân tạo (AI) và tự động hóa giúp giảm đáng kể chi phí này. Đây là những điểm nổi bật trong "Báo cáo Chi phí Vi phạm Dữ liệu năm 2020" của IBM vừa công bố.

Dịch COVID-19 làm gia tăng chi phí bảo mật

Nhóm Bảo mật của IBM vừa công bố kết quả cuộc nghiên cứu toàn cầu, xem xét đến tác động tài chính của việc vi phạm dữ liệu, cho biết các sự cố này khiến các doanh nghiệp được nghiên cứu phải tốn trung bình 3,86 triệu USD cho mỗi sự cố vi phạm. Đặc biệt, số liệu từ báo cáo cho thấy tài khoản nhân viên bị xâm phạm là nguyên nhân gốc rễ gây tốn kém nhất. Bên cạnh đó, đại dịch COVID-19 lan rộng toàn cầu đã làm gia tăng đáng kể chi phí đảm bảo an toàn thông tin (ATTT) của các tổ chức, doanh nghiệp (DN).

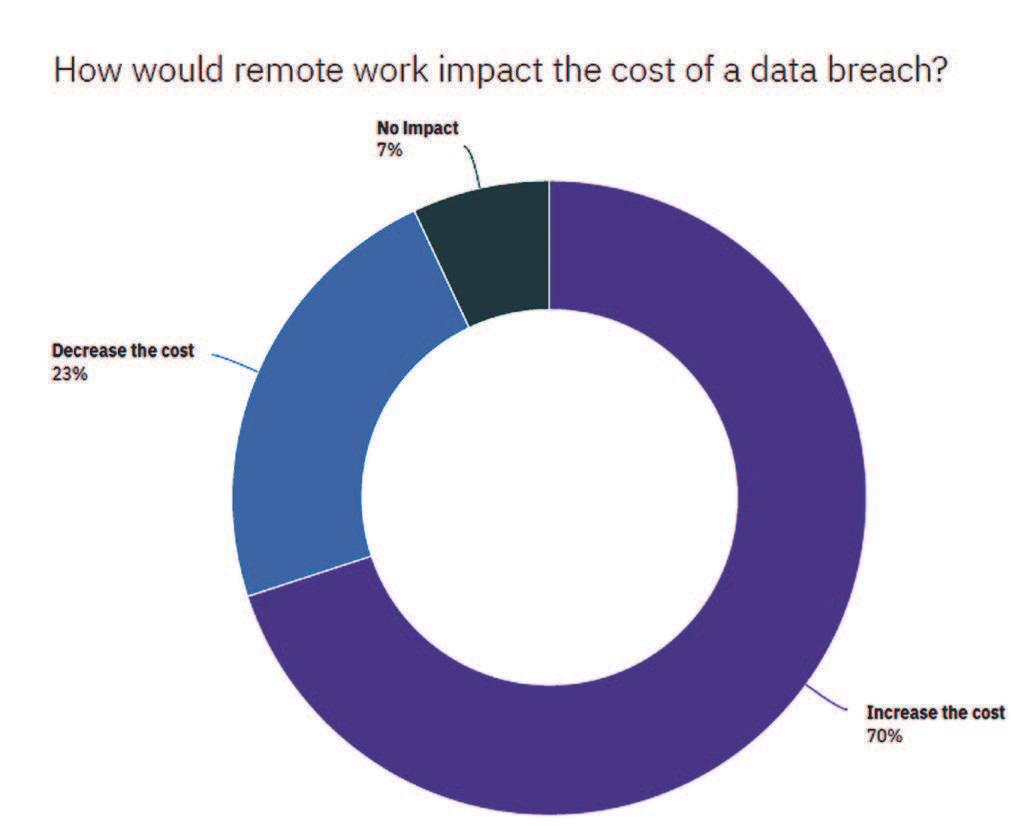

Làm việc từ xa do đại dịch COVID-19 làm tăng chi phí cho một vi phạm dữ liệu tiềm ẩn

Được IBM Security tài trợ và Viện Ponemon thực hiện, "Báo cáo Chi phí Vi phạm Dữ liệu năm 2020" dựa trên các cuộc phỏng vấn sâu rộng với hơn 3.200 chuyên gia bảo mật trong các tổ chức bị vi phạm dữ liệu trong năm qua. Năm 2020 đã trở thành một năm then chốt với nền kinh tế toàn cầu. Bên cạnh những thay đổi mang tính chu kỳ trong công nghệ và các mối đe dọa, đại dịch toàn cầu đã khiến hoạt động của các doanh nghiệp và người tiêu dùng trên toàn thế giới bị đảo lộn. Đại dịch COVID-19 đã có tác động to lớn đến cách kinh doanh của nhiều tổ chức, với số lượng lớn người làm việc tại nhà và nhu cầu về hội nghị truyền hình, ứng dụng đám mây và tài nguyên mạng tăng lên. Mặc dù nghiên cứu này bắt đầu vài tháng trước khi đại dịch COVID-19 có tác động trên diện rộng và sau khi hầu hết các sự cố vi phạm được nghiên cứu đã xảy ra, nhưng đội ngũ thực hiện khảo sát đã yêu cầu những người tham gia trả lời các câu hỏi nghiên cứu bổ sung về tác động tiềm tàng của lực lượng lao động từ xa do đại dịch.

Vì DN truy cập ngày càng nhiều dữ liệu nhạy cảm thông qua tình trạng làm việc từ xa mới và hoạt động của DN dựa trên nền tảng đám mây, báo cáo tiết lộ thông tin chi tiết về những tổn thất tài chính mà các tổ chức có thể phải chịu nếu dữ liệu này bị xâm phạm. Nghiên cứu riêng do IBM thực hiện cho thấy hơn một nửa số nhân viên được khảo sát mới bắt đầu làm việc tại nhà do đại dịch chưa được cung cấp các hướng dẫn mới về cách xử lý thông tin nhận dạng cá nhân (PII) của khách hàng, bất kểmô hình rủi ro thay đổi liên quan đến sự chuyển dịch này.

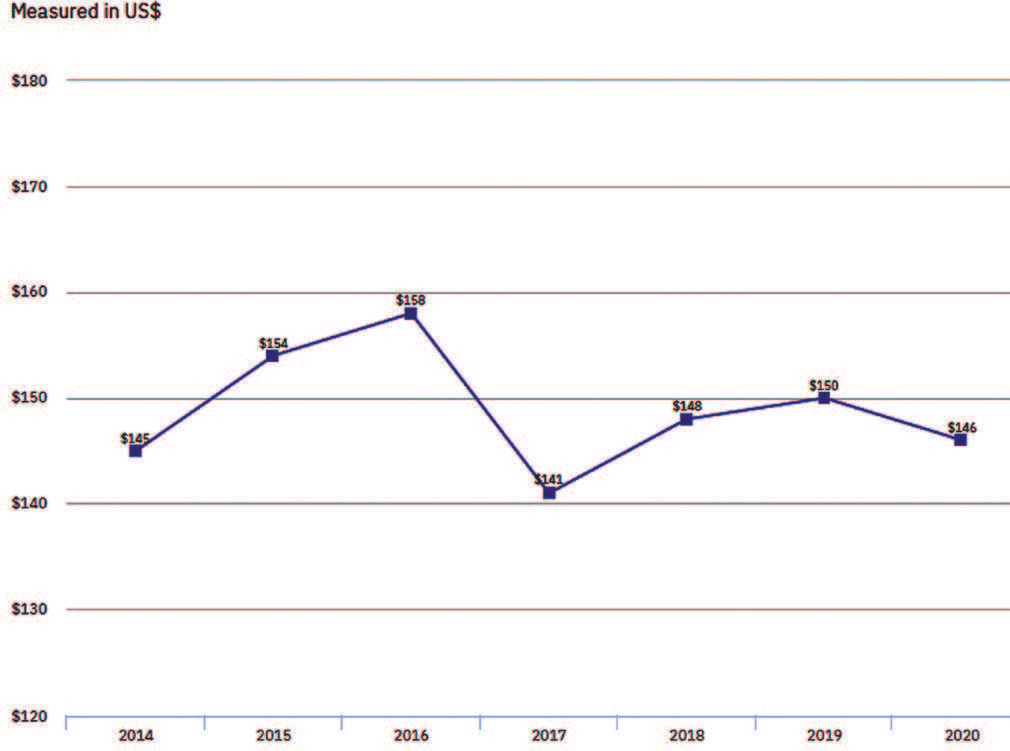

Tổng chi phí trung bình toàn cầu của một vụ vi phạm dữ liệu trong bảy năm. Chi phí này đã tăng 10% kể từ năm 2014.

Thông tin từ báo cáo cho thấy rằng: Trong số các tổ chức yêu cầu làm việc từ xa do tác động của đại dịch COVID-19, 70% người trả lời cho biết làm việc từ xa sẽ làm tăng chi phí do vi phạm dữ liệu và 76% nói rằng nó sẽ tăng thời gian xác định và ngăn chặn vi phạm dữ liệu tiềm ẩn. Lực lượng lao động từ xa làm tăng tổng chi phí trung bình của một vụ vi phạm dữ liệu từ 3,86 triệu đô la lên 4 triệu USD.

Nghiên cứu mới được giới thiệu cùng với báo cáo năm nay cung cấp thông tin chi tiết hơn về các loại dữ liệu mà đã được khám phá từ lâu - bao gồm chi phí trên mỗi bản ghi của vi phạm dữ liệu và nguyên nhân gốc rễcủa vi phạm dữ liệu. Trong nghiên cứu này, lần đầu tiên đã phân đoạn chi phí cho mỗi hồ sơ bị xâm phạm để phát hiện ra những chi phí đó dựa trên loại hồ sơ bị vi phạm, bao gồm PII khách hàng, PII của nhân viên và tài sản trí tuệ (IP). Trên phân tích nguyên nhân gốc của vi phạm dữ liệu, báo cáo đã thêm một lớp thông tin chuyên sâu để xem xét các loại vi phạm độc hại cụ thể hơn, từ thông tin đăng nhập bị đánh cắp đến các mối đe dọa nội bộ.

Báo cáo của IBM về thiệt hại do vi phạm dữ liệu thông tin nhận dạng cá nhân khách hàng

Dựa trên phân tích chuyên sâu về vi phạm dữ liệu mà hơn 500 tổ chức trên toàn thế giới gặp phải, 80% các sự cố này dẫn đến tình trạng lộ thông tin nhận dạng cá nhân của khách hàng (PII). Trong số tất cả các loại dữ liệu bị lộ trong các vi phạm này, PII của khách hàng cũng là chi phí tốn kém nhất đối với các DN được nghiên cứu.

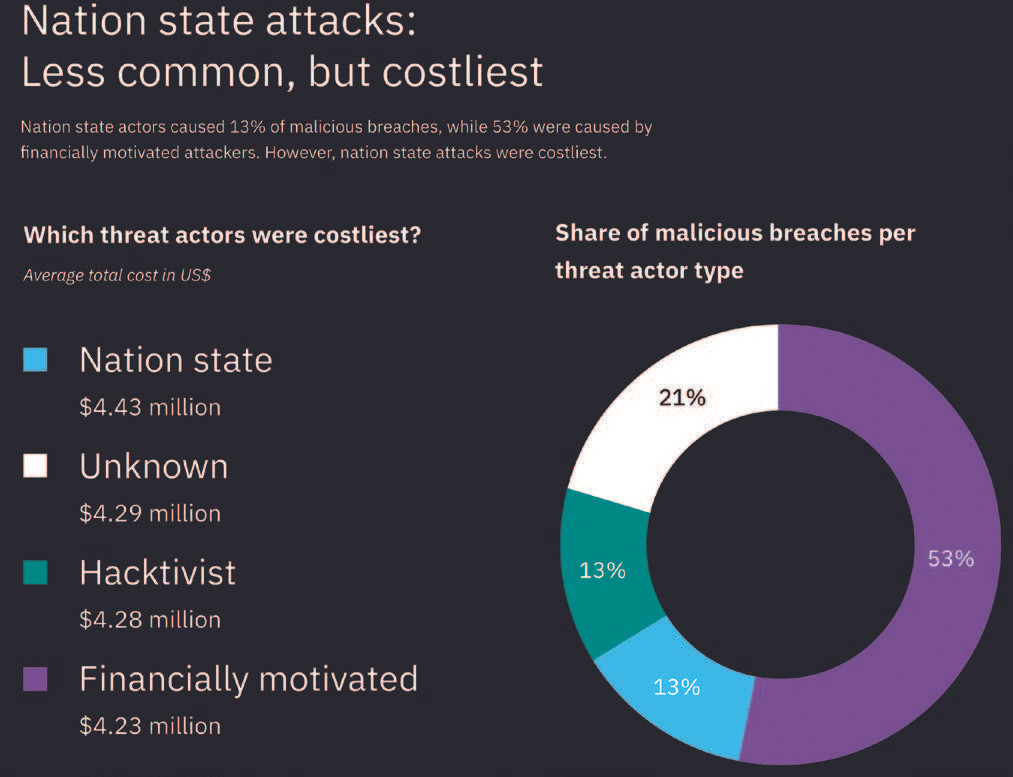

Chỉ đích danh tác nhân đe dọa nghiêm trọng nhất

Lần đầu tiên, nội dung khảo sát đã yêu cầu những người tham gia xác định loại tác nhân đe dọa được cho là chịu trách nhiệm cho vi phạm, bao gồm yếu tố hậu thuẫn bởi quốc gia và những kẻ tấn công có động cơ tài chính, với phân tích chi phí đã chứng minh rằng loại vi phạm độc hại phổ biến nhất - những vi phạm gây ra bởi động cơ tài chính tội phạm mạng - không phải là loại đắt nhất.

Khi các cuộc tấn công bằng ransomware và phần mềm độc hại phá hoại ngày càng phổ biến hơn, đội ngũ thực hiện báo cáo đã cung cấp thêm các phân tích chi phí mới vào báo cáo năm nay để phát hiện ra rằng những cuộc tấn công ác ý đó có chi phí vi phạm trung bình lớn hơn chi phí trung bình tổng thể của một vi phạm dữ liệu.

Một số kết quả hàng đầu từ báo cáo năm nay cho thấy:

Chi phí vi phạm nghiêm trọng tăng vọt: Sựcốvi phạm dữliệu trong đó hơn 50 triệu hồ sơ bị xâm phạm thấy chi phí tăng vọt lên 392 triệu USD từ mức 388 triệu USD của năm trước. Sự cố vi phạm dữ liệu trong đó trung bình 40 đến 50 triệu hồ sơ bị lộ khiến các DN được nghiên cứu tốn chi phí trung bình 364 triệu đô la, tăng 19 triệu USD so với báo cáo năm 2019.

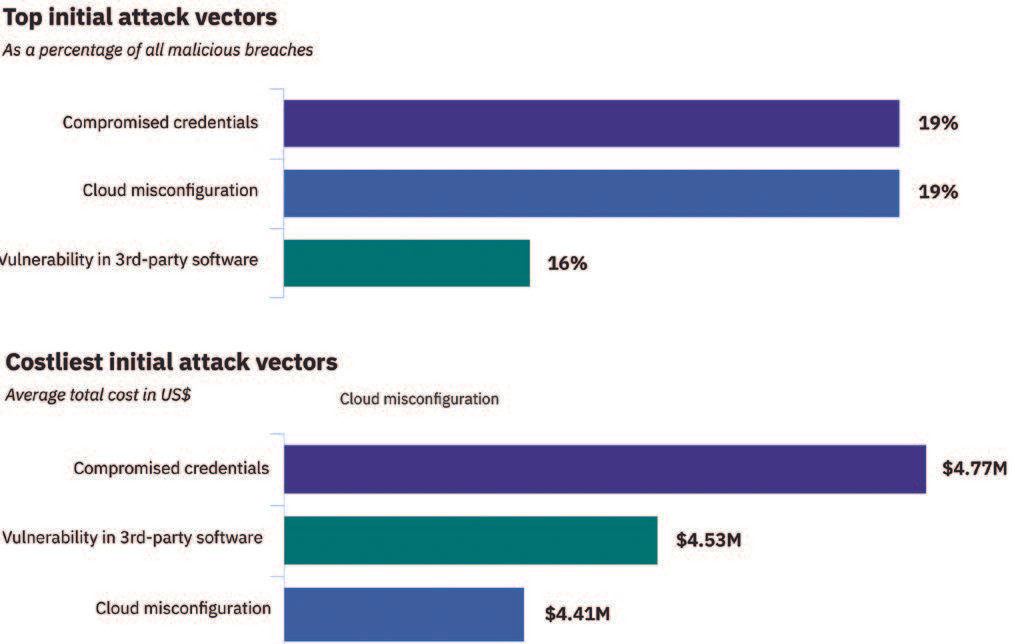

Trả khoản phụ phí đối với thông tin bị xâm phạm: Ở các sự cố mà kẻ tấn công truy cập mạng DN thông qua việc sử dụng thông tin bị đánh cắp hoặc bị xâm phạm, các DN được nghiên cứu thấy chi phí vi phạm dữ liệu cao hơn gần 1 triệu đô la so với mức trung bình toàn cầu - đạt 4,77 triệu USD mỗi sự cố vi phạm dữ liệu. Khai thác lỗ hổng của bên thứ ba là nguyên nhân gốc gây tốn kém thứ hai của vi phạm ác ý (4,5 triệu USD) cho nhóm này.

Tấn công được quốc gia hậu thuẫn – Vi phạm gây thiệt hại nghiêm trọng nhất: Vi phạm dữ liệu được cho là bắt nguồn từ các cuộc tấn công được quốc gia hậu thuẫn là tốn kém nhất, so với các tác nhân đe dọa khác được báo cáo xem xét. Các cuộc tấn công được quốc gia bảo trợ tốn trung bình 4,43 triệu đô la chi phí vi phạm dữ liệu, vượt qua cả tội phạm mạng và tin tặc có động cơ tài chính.

Thông tin nhân viên và đám mây được tạo cấu hình sai – Điểm lựa chọn đầu vào của kẻ tấn công: Thông tin bị đánh cắp hoặc bị xâm phạm và lỗi cấu hình đám mây là nguyên nhân phổ biến nhất gây ra vi phạm ác ý đối với các DN trong báo cáo, đại diện cho gần 40% các sự cố ác ý. Với trên 8,5 tỷ hồ sơ bị lộ trong năm 2019, những kẻ tấn công sử dụng email và mật khẩu đã bị lộ trước đó ở một trong năm sự cố vi phạm được nghiên cứu, các DN phải xem xét lại chiến lược bảo mật của mình thông qua việc sử dụng phương pháp zero-trust (mô hình tập trung vào bảo mật dựa trên ý tưởng rằng DN không nên có tùy chọn tin cậy mặc định) – kiểm tra lại cách họ xác thực người dùng và mức độ truy cập mà người dùng được cấp phép.

Tương tự, vật lộn với sự phức tạp về bảo mật của doanh nghiệp - yếu tố chi phí vi phạm hàng đầu – có khả năng góp phần vào lỗi cấu hình đám mây trở thành một thách thức bảo mật ngày càng gia tăng. Báo cáo năm 2020 cho thấy những kẻ tấn công sử dụng lỗi cấu hình đám mây để xâm phạm mạng gần 20% thời gian, làm tăng chi phí vi phạm hơn nửa triệu đô la lên đến 4,41 triệu USD tính theo trung bình – khiến cho nó trở thành tác nhân lây nhiễm ban đầu gây tốn kém thứ ba được xem xét trong báo cáo.

Tấn công được quốc gia được hậu thuẫn làtấn công nghiêm trọng nhất: Mặc dù chỉ chiếm 13% vi phạm ác ý theo nghiên cứu, các tác nhân đe dọa được quốc gia hậu thuẫn là loại kẻ thù gây thiệt hại lớn nhất theo báo cáo năm 2020, cho thấy các cuộc tấn công có động cơ tài chính (53%) không nhất thiết chuyển thành thiệt hại tài chính cao hơn đối với DN. Bản chất chiến thuật ẩn sâu, thời gian kéo dài và khả năng âm thầm của cuộc tấn công được quốc gia hậu thuẫn, cũng như việc nhắm mục tiêu vào dữ liệu có giá trị cao, thường dẫn đến sự xâm phạm quy mô lớn hơn đối với môi trường nạn nhân, làm tăng chi phí vi phạm lên trung bình 4,43 triệu USD.

Trên thực tế, những người trả lời ở Trung Đông, một khu vực xét về mặt lịch sử trải qua tỷ lệ các cuộc tấn công do quốc gia hậu thuẫn cao hơn so với các khu vực khác trên thế giới, chứng kiến mức tăng hơn 9% chi phí vi phạm trung bình hàng năm, chịu chi phí vi phạm trung bình cao thứ hai (6,52 triệu USD) trong số 17 khu vực được nghiên cứu. Tương tự, nghiên cứu DN trong ngành năng lượng, một trong những ngành bị nhắm mục tiêu thường xuyên nhất bởi cuộc tấn công được quốc gia hậu thuẫn, chứng kiến sự tăng 14% chi phí vi phạm hàng năm, trung bình 6,39 triệu USD.

Các CISO bị chỉ trích vì vi phạm dữ liệu, mặc dù quyền ra quyết định của họ bị hạn chế. 46% số người trả lời cho biết CISO/CSO cuối cùng phải chịu trách nhiệm đối với vi phạm dữ liệu, mặc dù chỉ có 27% cho rằng CISO/CSO là người ra quyết định về chính sách bảo mật và công nghệ. Báo cáo cho thấy việc chỉ định CISO có liên quan đến việc tiết kiệm chi phí 145.000 USD so với chi phí vi phạm trung bình.

Phần lớn các DN được bảo hiểm không gian mạng sử dụng yêu cầu bồi thường đối với phí bên thứ ba. Báo cáo cho thấy vi phạm dữ liệu tại các DN được nghiên cứu có chi phí bảo hiểm không gian mạng trung bình thấp hơn gần 200.000 USD so với mức trung bình toàn cầu là 3,86 triệu USD.

Trên thực tế, trong số các DN đã sử dụng bảo hiểm không gian mạng, 51% áp dụng bảo hiểm không gian mạng để thanh toán phí tư vấn và dịch vụ pháp lý bên thứ ba, trong khi 36% các tổ chức sử dụng bảo hiểm không gian mạng cho chi phí bồi thường cho nạn nhân. Chỉ 10% sử dụng yêu cầu bồi thường để chi trả chi phí phần mềm gián điệp hoặc tống tiền.

Chi phí vi phạm dữ liệu theo ngành và khu vực khác nhau cũng có nhiều khác biệt. Trong khi các DN được nghiên cứu ở Hoa Kỳ tiếp tục phải chịu chi phí vi phạm dữ liệu cao nhất thế giới, trung bình ở mức 8,64 triệu USD, những DN được nghiên cứu ở Scandinavia chịu chi phí vi phạm gia tăng qua từng năm lớn nhất, chứng kiến mức tăng gần 13%. DN chăm sóc sức khỏe ứng phó tiếp tục phải chịu chi phí vi phạm trung bình cao nhất ở mức 7,13 triệu USD - tăng hơn 10% so với nghiên cứu năm 2019.

Công nghệ bảo mật nâng cao chứng minh được hiệu quả

Tỷ lệ các DN có tự động hóa bảo mật được triển khai đầy đủ, được định nghĩa là việc sử dụng các nền tảng AI và điều phối vi phạm tự động, đã tăng từ chỉ 15% trong năm 2018 lên 21% trong nghiên cứu năm 2020.

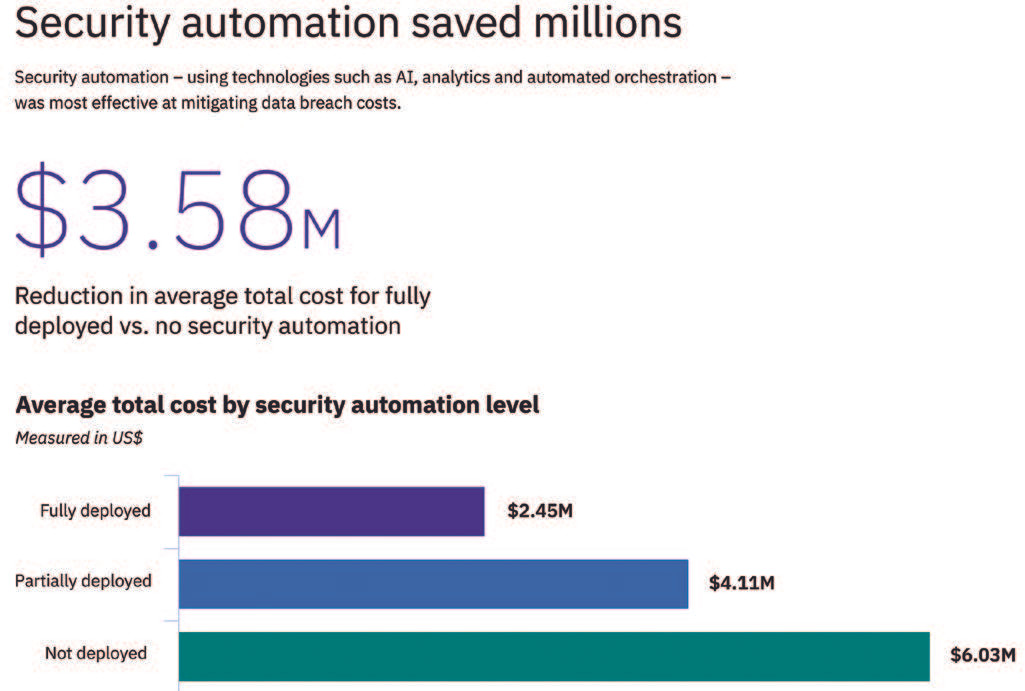

Báo cáo nhấn mạnh sự phân chia gia tăng chi phí vi phạm dữ liệu giữa các doanh nghiệp triển khai công nghệ bảo mật nâng cao và những DN tụt lại phía sau, cho thấy mức chênh lệch chi phí tiết kiệm được là 3,58 triệu đô la đối với những DN được bảo vệ bằng tự động hóa bảo mật và triển khai toàn diện so với DN chưa triển khai loại công nghệ này. Khoảng cách chi phí đã tăng thêm 2 triệu đô la, từ mức chênh lệch 1,55 triệu đô la trong năm 2018.

Các hãng ứng dụng công nghệ thông minh cắt giảm chi phí vi phạm còn một nửa. Các DN được nghiên cứu đã thực hiện triển khai đầy đủ công nghệ tự động hóa bảo mật (tận dụng AI, công cụ phân tích và điều phối tự động để xác định và ứng phó với sự kiện bảo mật) tốn ít hơn một nửa chi phí vi phạm dữ liệu so với những DN không triển khai các công cụ này – 2,45 triệu USD so với 6,03 triệu USD tính trung bình.

Ông Wendi Whitmore, Phó Chủ tịch, IBM X-Force Threat Intelligence, cho biết: "Khi nói đến khả năng của DN giảm thiểu tác động vi phạm dữ liệu, chúng tôi bắt đầu thấy lợi thế rõ ràng màDNđã đầu tư vào công nghệ tự động nắm giữ. Tại thời điểm DN đang mở rộng dấu ấn số của mình với tốc độ nhanh chóng, các nhóm có thể bị choáng ngợp khi phải bảo mật nhiều thiết bị, hệ thống và dữ liệu hơn trong khi thiếu hụt tài năng của ngành bảo mật. Tự động hóa bảo mật có thể giúp giải quyết gánh nặng này, không chỉ hỗ trợứng phó sự cố vi phạm nhanh hơn mà còn hiệu quả hơn về mặt chi phí".

Các DN đã triển khai tự động hóa bảo mật hoàn toàn cũng cho biết thời gian ứng phóvi phạm ngắn hơn đáng kể, một yếu tố quan trọng khác được minh họa để giảm chi phí vi phạm dữ liệu trong phân tích. Báo cáo cho thấy AI, học máy, công cụ phân tích và các hình thức tự động hóa bảo mật khác giúp các DN ứng phó vi phạm trung bình nhanh hơn 27%, so với DN chưa triển khai tự động hóa bảo mật – DN chưa triển khai tự động hóa bảo mật cần trung bình 74 ngày bổ sung để xác định và xử lý vi phạm dữ liệu.

Khảnăng sẵn sàng ứng phó sự cố (IR) cũng tiếp tục ảnh hưởng lớn đến dư chấn tài chính của sự cố vi phạm. Theo báo cáo, doanh nghiệp không có nhóm IR hoặc không thử nghiệm kế hoạch IR đều phải tốn trung bình 5,29 triệu đô la chi phí vi phạm, trong khi các DN có cả nhóm IR và sử dụng các bài tập hoặc mô phỏng để kiểm tra kế hoạch IR giảm được 2 triệu USD cho chi phí vi phạm – tái khẳng định rằng khả năng chuẩn bị và sự sẵn sàng mang lại ROI (Tỷ suất hoàn vốn) đáng kể trong an ninh mạng.

Các bước giúp giảm thiểu tác động tài chính và thương hiệu do vi phạm dữ liệu

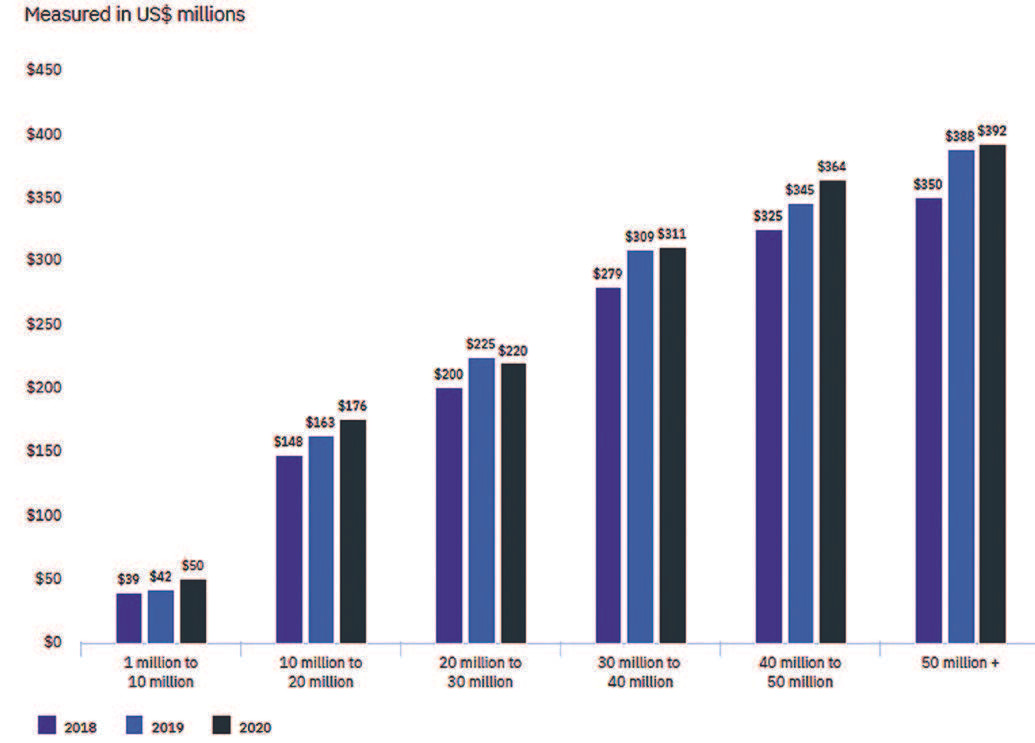

Chi phí cho một vụ vi phạm lớn về dữ liệu đang gia tăng nhanh chóng. Việc vi phạm từ 1 triệu đến 10 triệu bản ghi có chi phí trung bình là 50 triệu USD, gấp hơn 25 lần chi phí trung bình là 3,86 triệu USD nếu vi phạm dưới 100.000 bản ghi. Quy mô vi phạm từ 1 triệu đến 10 triệu bản ghi có tốc độ tăng trưởng lớn nhất, tăng 22% từ mức trung bình 39 triệu USD vào năm 2018 lên 50 triệu USD vào năm 2020.

Với vụ vi phạm dữ liệu lớn hơn 50 triệu hồ sơ, chi phí trung bình là 392 triệu USD, gấp hơn 100 lần chi phí trung bình của một vụ vi phạm dữ liệu thông thường. Mức tăng chi phí tuyệt đối lớn nhất là do vi phạm hơn 50 triệu bản ghi đã tăng từ mức trung bình 350 triệu USD vào năm 2018 lên 392 triệu USD vào năm 2020.

Tổng chi phí trung bình của một vụ vi phạm lớn theo số hồ sơ bịmất

Trước thực tế này, các tổ chức, DN cần phải tự cứu mình trước tình hình mất an toàn thông tin không ngừng gia tăng. Những chính sách và bước đi phù hợp sẽ giúp đơn vị giảm thiểu chi phí trước các cuộc tấn công mạng và xâm phạm dữ liệu. Báo cáo năm nay đã khuyến nghị một số hành động cần thiết giúp các tổ chức, doanh nghiệp nâng cao khả năng tự bảo vệ trước những nguy cơ gia tăng từ biến đổi về công nghệ, thị trường và thói quen của người dân do dịch bệnh COVID-19 tạo ra.

Đầu tư vào điều phối bảo mật, tự động hóa và phản hồi (SOAR) để giúp cải thiện thời gian phát hiện và phản hồi. Trong chi phí của một nghiên cứu về vi phạm dữ liệu, tự động hóa bảo mật được nhận thấy là làm giảm đáng kể thời gian trung bình để xác định và phản hồi với một vi phạm cũng như chi phí trung bình. Phần mềm và dịch vụ SOAR có thể giúp tổ chức của bạn tăng tốc ứng phó sự cố với tự động hóa, tiêu chuẩn hóa quy trình và tích hợp với các công cụ bảo mật hiện có của DN.

Các công nghệ tự động hóa bao gồm AI, phân tích và điều phối tự động đều có liên quan đến chi phí vi phạm dữ liệu thấp hơn mức trung bình.

Áp dụng mô hình bảo mật zero trust để giúp ngăn chặn truy cập trái phép vào dữ liệu nhạy cảm. Kết quả từ nghiên cứu cho thấy thông tin đăng nhập bị đánh cắp, cùng với cấu hình sai đám mây là những nguyên nhân gốc rễ phổ biến nhất gây ra vi phạm dữ liệu. Khi các tổ chức chuyển sang kết hợp cả làm việc từ xa và tại công sở, trên môi trường đa đám mây hỗn hợp, chiến lược zero trust có thể giúp bảo vệ dữ liệu và tài nguyên bằng cách làm cho chúng chỉ có thể truy cập được trên cơ sở hạn chế và trong bối cảnh phù hợp.

Liên tục kiểm tra kế hoạch ứng phó sự cố để tăng khả năng phục hồi trên không gian mạng. Các tổ chức trong nghiên cứu đã thành lập các nhóm ứng phó sự cố (IR) và thử nghiệm kế hoạch ứng phó sự cố của họ đã giảm tổng chi phí trung bình của một vụ vi phạm dữ liệu xuống 2 triệu USD, so với các tổ chức không có nhóm IR chưa thử nghiệm bất kỳ kế hoạch IR nào. Câu thần chú"huấn luyện như bạn chiến đấu và chiến đấu như bạn huấn luyện" có nghĩa là phát triển và thử nghiệm các tình huống ứng phó sự cố để giúp tối ưu hóa khả năng phản ứng nhanh và hiệu quả của DN trước các cuộc tấn công.

Giảm thiểu sự phức tạp của môi trường CNTT và bảo mật. Trong nghiên cứu năm nay, tính phức tạp của hệ thống bảo mật là yếu tố số một dẫn đến chi phí vi phạm dữ liệu trung bình cao hơn, từ danh sách 25 yếu tố chi phí. Vi phạm dữ liệu do bên thứ ba gây ra, di chuyển trên đám mây rộng hơn và môi trường IoT / OT cũng có liên quan đến chi phí vi phạm dữ liệu cao hơn. Các công cụ bảo mật với khả năng chia sẻ dữ liệu giữa các hệ thống khác nhau có thể giúp các nhóm bảo mật phát hiện các sự cố trên các môi trường đa đám mây phức tạp.

Đầu tư vào các chương trình quản trị, quản lý rủi ro và tuân thủ. Chỉ đứng sau chi phí kinh doanh bị mất, chi phí phát hiện tấn công và tấn công leo thang là loại chi phí vi phạm lớn thứ hai trong nghiên cứu. Khuôn khổ nội bộ để đánh giá rủi ro trong toàn doanh nghiệp và theo dõi việc tuân thủ các yêu cầu quản trị có thể giúp cải thiện khả năng phát hiện vi phạm dữ liệu của tổ chức và nâng cao nỗ lực ngăn chặn.

Sử dụng các công cụ giúp bảo vệvà giám sát điểm cuối và nhân viên từ xa. Trong nghiên cứu, 70% các tổ chức yêu cầu làm việc từ xa để đối phó với đại dịch COVID-19 tin rằng nó sẽ làm tăng chi phí cho một vụ vi phạm dữ liệu. Các sản phẩm và dịch vụ quản lý điểm cuối thống nhất (UEM) và quản lý danh tính và truy cập (IAM) có thể giúp cung cấp cho các nhóm bảo mật khả năng hiển thị sâu hơn về hoạt động đáng ngờ trong công ty và mang theo máy tính xách tay, máy tính để bàn, máy tính bảng, thiết bị di động và IoT của cá nhân, bao gồm cả điểm cuối tổ chức không có quyền truy cập thực tế, đẩy nhanh thời gian điều tra và phản hồi để cô lập và ngăn chặn thiệt hại.

Bảo vệdữ liệu nhạy cảm trong môi trường đám mây bằng chính sách và công nghệ. Với số lượng và giá trị ngày càng tăng của dữ liệu được lưu trữ trong môi trường đám mây, các tổ chức nên thực hiện các bước để bảo vệ cơ sở dữ liệu được lưu trữ trên đám mây. Sử dụng lược đồ phân loại dữ liệu và các chương trình lưu giữ để giúp hiển thị và giảm khối lượng thông tin nhạy cảm dễbị vi phạm và bảo vệ thông tin đó bằng cách sử dụng mã hóa. Sử dụng tính năng quét lỗ hổng bảo mật, kiểm tra thâm nhập và lập nhóm màu đỏ để giúp xác định các lỗ hổng và cấu hình sai cơ sở dữ liệu lưu trữ đám mây. Tất cả các giải pháp này đều được kết hợp trong nghiên cứu với chi phí vi phạm dữ liệu trung bình thấp hơn.

Sử dụng các dịch vụ bảo mật được quản lý để giúp thu hẹp khoảng cách về kỹ năng bảo mật. Các tổ chức trong nghiên cứu đã xác định tình trạng thiếu kỹ năng bảo mật là một trong những yếu tố hàng đầu góp phần làm tăng chi phí vi phạm dữ liệu, trong khi các dịch vụ bảo mật được quản lý có liên quan đến chi phí vi phạm dữ liệu trung bình thấp hơn. Một nhà cung cấp dịch vụ bảo mật được quản lý có thể giúp đơn giản hóa bảo mật và rủi ro bằng các giải pháp và dịch vụ tích hợp và giám sát liên tục.

Tài liệu tham khảo:

1. www.ibm.com/security

2. Báo cáo Chi phí Vi phạm Dữ liệu năm 2020 (www.ibm.com/databreach) ChỉsốIBM 2020 X-Force Threat Intelligence: https://ibm.biz/downloadxforcethreatindex

(Bài đăng trên ấn phẩm in Tạp chí TT&TT số 10+11 tháng 9/2020)