Mã độc tống tiền mới nhắm vào các máy tính Apple

An toàn thông tin - Ngày đăng : 10:51, 03/07/2020

Theo một số báo cáo độc lập từ các nhà nghiên cứu phần mềm độc hại của K7 Lab là Dinesh Devadoss, Patrick Wardle và Malwarebytes, biến thể mã độc tống tiền (ransomware) có tên là EvilQuest.

Bên cạnh việc mã hóa các tập tin của nạn nhân giống như những loại ransomware thông thường, EvilQuest còn có thể thực thi các lệnh từ xa, ghi lại thao tác bàn phím (log keystroke), tạo reverse shell (một loại shell trong đó máy mục tiêu bắt đầu kết nối với máy tấn công) và đánh cắp các tập liên quan đến ví tiền điện tử.

"Được trang bị những khả năng này, kẻ tấn công có thể duy trì toàn quyền kiểm soát một máy chủ bị lây nhiễm", Wardle cho biết.

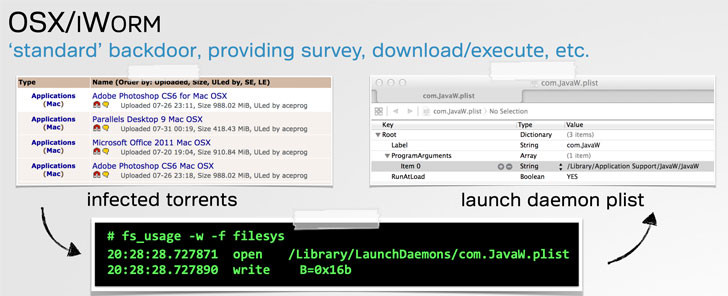

Các phát hiện cho thấy EvilQuest đã hoạt động khá mạnh kể từ đầu tháng 6/2020. Các nhà nghiên cứu phần mềm độc hại, như Malwarebytes, đã tìm thấy ransomware gắn liền với phần mềm macOS lậu được phân phối chủ yếu thông qua các trang web torrent (phần mở rộng của tệp tin Bittorrent, giống như định dạng PRC và CHM) và diễn đàn warez.

Theo đó, ransomware này được phát hiện đầu tiên từ ứng dụng Little Snitch lậu, tải trên diễn đàn Torrent của Nga. Khác với bình thường, file cài của ứng dụng này có định dạng cài PKG.

Phân tích file PKG này, người ta phát hiện rằng file cài chứa một đoạn lệnh (script) hậu cài đặt. Thông thường, phần script hậu cài đặt này được lập trình viên sử dụng để tự xoá bộ cài sau khi đã hoàn tất cài đặt, nhưng trong trường hợp này đoạn script đã bị dùng cho mục đích xấu.

Tinh vi hơn, đoạn script sao chép một tập tin vào đường dẫn /Library/LittleSnitchd/CrashReporter và sẽ khởi chạy dưới tên CrashReporter. Cái tên này giống hệt với một tiến trình chạy của hệ thống macOS nên người dùng khó có thể phát hiện ra.

Sau khi được cài đặt trên máy tính Mac bị nhiễm, EvilQuest sẽ "chờ đợi" vài ngày trước khi thực hiện các cuộc tấn công. Sau đó, chúng sẽ tiến hành chỉnh sửa các tập tin hệ thống và mã hoá các dữ liệu của người dùng hòng tống tiền.

EvilQuest cũng dễ dàng vượt qua vòng kiểm tra an ninh của bất kỳ phần mềm bảo mật nào (ví dụ: Kaspersky, Norton, Avast, DrWeb, McAfee, Bitdefender và Bullguard) bằng cách sử dụng các tệp danh sách thuộc tính khởi động ("com.apple.questd.plist") để tự động khởi động lại mã độc mỗi khi người dùng đăng nhập.

Các phát hiện cũng cho thấy số tiền chuộc trung bình mà những kẻ tấn công yêu cầu là 50 USD. Nạn nhân thường được đưa ra thời hạn 72 giờ để trả tiền nếu không các tệp tin sẽ bị khóa.

Theo các nhà nghiên cứu bảo mật, cách tốt nhất để tránh hậu quả của ransomware EvilQuest là hạn chế sử dụng phần mềm lậu, nếu sử dụng thì hãy thật cẩn thận và luôn sao lưu dữ liệu để đề phòng bất trắc.