Tấn công chuỗi cung ứng tăng 78%

Diễn đàn - Ngày đăng : 17:55, 21/02/2019

Bằng cách khai thác các dịch vụ và phần mềm của bên thứ ba, các cuộc tấn công chuỗi cung ứng có nhiều hình thức, bao gồm cả việc chiếm quyền cập nhật phần mềm để lây nhiễm mã độc vào phần mềm hợp pháp. Các tác nhân đe dọa lạm dụng thông tin bị đánh cắp hoặc thư viện của bên thứ ba bị xâm phạm để sử dụng trong các cuộc tấn công của chúng.

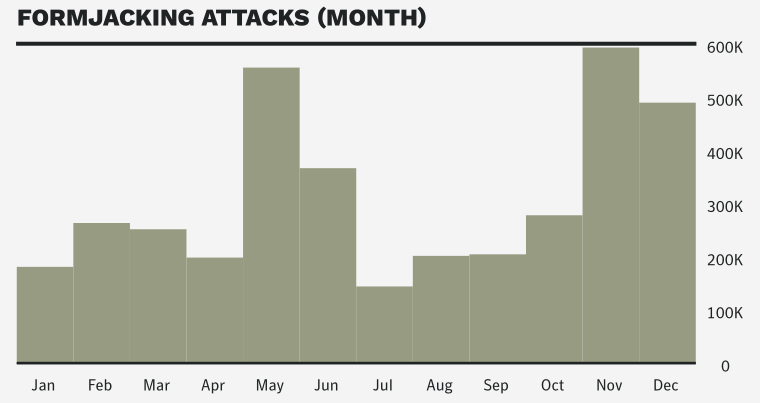

Theo báo cáo về “Mối đe dọa an ninh Internet (Internet Security Threat Report - ISTR)” mới nhất của Symantec, năm 2018 đã chứng kiến sự gia tăng của các cuộc tấn công formjacking. Đây là một loại tấn công độc hại được tội phạm mạng sử dụng để lây nhiễm mã độc vào trang web của các nhà bán lẻ trực tuyến để đánh cắp thông tin thẻ thanh toán của khách hàng thực hiện mua sắm. Trung bình có tới hơn 4.800 trang web bị tấn công bởi hình thức này mỗi tháng. Điều này một lần nữa chứng minh rằng chuỗi cung ứng có thể là một điểm yếu đối với các nhà bán lẻ trực tuyến và các trang web thương mại điện tử.

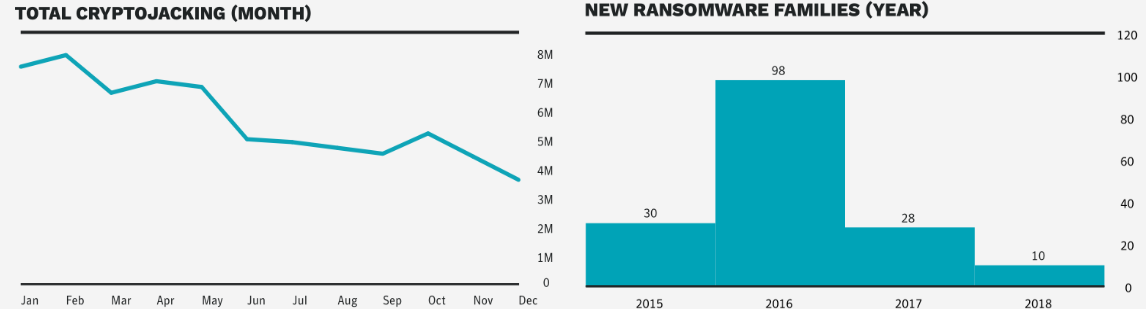

Các cuộc tấn công ransomware đã giảm 20% so với năm 2017, nhưng các cuộc tấn công chống lại các doanh nghiệp tăng 12% và ransomware di động đã tăng 33%. Các cuộc tấn công tiền điện tử đã giảm 52% trong khoảng từ tháng 1 đến tháng 12, có khả năng bị ảnh hưởng bởi sự sụt giảm 90% giá trị của Monero, đồng tiền điện tử phát triển từ nền tảng blockchain có mã nguồn mở, tập trung vào sự phân quyền, sự riêng tư và khả năng mở rộng.

Việc sử dụng các công cụ sẵn có và các tính năng của hệ điều hành để tiến hành các cuộc tấn công cũng tăng lên trong năm 2018, với việc sử dụng PowerShell cho thấy có sự gia tăng lớn khi số lượng tập lệnh bị chặn ở điểm cuối tăng 1% so với năm trước.

Những kẻ tấn công cũng chuyển trọng tâm sang các tổ chức nhỏ hơn mà có nhiều khả năng bị tấn công bởi spam, lừa đảo và phần mềm độc hại email vào năm ngoái. Mức độ thư rác tiếp tục gia tăng trong năm 2018, chiếm 55% tổng số email, phần mềm độc hại email vẫn ổn định, nhưng lừa đảo đã giảm từ 1/2.995 email xuống còn 1/3.207 email.

Microsoft Office chiếm 48% tất cả các tập đính kèm email độc hại, do các nhóm tội phạm mạng như Mealybug và Necurs không chỉ sử dụng macro trong các tập tin Office mà cả các tập tin XML và tập tin Office độc hại có tải trọng DDE (trao đổi dữ liệu di động). Có ít URL được sử dụng trong các email độc hại (7,8%) bởi tin tặc tập trung vào các tệp đính kèm độc hại.

Việc sử dụng các công cụ khai thác zero-day tiếp tục giảm trong năm ngoái, chỉ có 23% các nhóm tấn công sử dụng zero-day. Một số nhóm tấn công như Gallmaker chuyển sang chỉ dựa vào các kỹ thuật, mà không sử dụng mã độc.

Các nhóm tấn công lớn tăng cường hoạt động vào năm 2018 và ngày càng đa dạng hóa các mục tiêu của họ. Chúng tập trung vào việc xâm nhập các máy tính nhằm gây gián đoạn quá trình hoạt động, chiến thuật này được tiên phong bởi nhóm gián điệp Dragonfly. Phương pháp này cũng đã được các nhóm như Thrip và Chafer áp dụng vào năm ngoái.

Theo Symantec, sự quan tâm ngày càng tăng đối với các cuộc tấn công có khả năng gây rối cũng được phản ánh trong số lượng các nhóm sử dụng phần mềm độc hại phá hoại, tăng 25% trong năm 2018.