Năm 2018 có 41 tên tội phạm mạng trong danh sách Most Wanted của FBI

Cục điều tra Liênbang Mỹ (FBI) đã đăng tải danh sách "Những tội phạm mạng bị truy nã gắt gao nhất" (Most Wanted), trong đó, công bố danh tính của những tin tặc tài năng mà cũng nguy hiểm nhất trên thế giới. Tội danh của chúng bao gồm trộm cắp tin tức mật cho tới đánh cắp những tập phim chưa phát sóng của bộ phim truyền hình giả tưởng Trò chơi vương quyền (Game of Thrones).

Năm 2016, bảng danh sách này của FBI có 19 tội phạm. Mỗi tội phạm trong số 19 tội phạm đã gây tổn thất từ 350.000 USD đến hơn 100 triệu USD. Vào năm 2018, danh sách này đã lên tới 41 tội phạm mạng từ khắp nơi trên thế giới.

Mạng xã hội là mục tiêu yêu thích của tin tặc

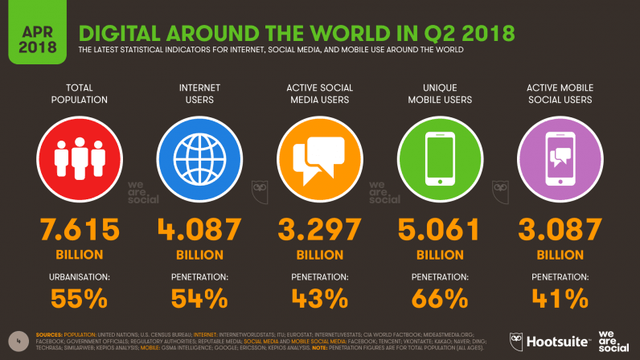

Thống kê của Hootsuite và We Are Social quý 1 năm 2018 cho thấy lượng người dùng Internet trên toàn thế giới tiếp tục tăng trưởng đều đặn, cụ thể là 276 triệu người dùng mới trong khoảng từ tháng 1 đến tháng 3/2018, giúp tổng lượng người dùng Internet trên toàn thế giới đạt 4,08 tỷ. Lượng người sử dụng điện thoại thậm chí còn cao hơn, với tổng cộng 5 tỷ người dùng, chiếm 2/3 dân số thế giới.

Ngày càng có nhiều người sử dụng điện thoại đồng nghĩa với việc gia tăng nhu cầu sử dụng mạng xã hội. Các con số thống kê cho thấy lượng người dùng mạng xã hội nói chung trên toàn thế giới đã chạm ngưỡng xấp xỉ 3,3 tỷ. Người dùng dành nhiều thời gian trên mạng xã hội sẽ có khả năng nhấp vào các liên kết được đăng bởi những người bạn đáng tin cậy, và tin tặc đang lợi dụng điều đó để thực hiện các cuộc tấn công mạng.

99% máy tính có lỗ hổng có thể bị khai thác

Tấn công bằng cách khai thác lỗ hổng là những phương pháp tấn công bằng các chương trình độc hại được thiết kế nhằm lợi dụng các lỗ hổng của phần mềm hợp pháp để xâm nhập vào máy tính. Các chức năng được chạy ẩn khiến việc khai thác trở nên vô cùng nguy hiểm. Nếu một máy tính đang chạy phiên bản có lỗ hổng của bất kỳ phần mềm nào, chỉ cần truy cập vào một trang web bị lây nhiễm hoặc mở một tập tin có chứa mã độc là đủ để tiến hành khai thác. Theo truyền thống, mục tiêu phổ biến của phương thức tấn công này là Oracle Java, Adobe Flash Player và Adobe Reader.

Trong khi đó, các phần mềm này (Oracle Java, Adobe Reader hoặc Adobe Flash) hiện có mặt trên 99% máy tính. Điều này có nghĩa là 99% người dùng máy tính dễ bị khai thác. Các lỗ hổng bảo mật trên các loại phần mềm này là rất nghiêm trọng, tất cả chỉ cần một cú nhấp chuột vào biểu ngữ quảng cáo bị nhiễm để cung cấp cho tin tặc toàn quyền truy cập vào máy tính của bạn.

Tấn công phi kỹ thuật (Social engineering) là cách yêu thích của tội phạm mạng để thao túng nạn nhân

Con người là mắt xích yếu nhất khi nói đến an ninh mạng. Social Engineering được hiểu đơn giản là kỹ thuật tác động đến con người, nhằm mục đích lấy được thông tin hoặc đạt được một mục đích mong muốn. Những kỹ thuật này dựa trên nền tảng là điểm yếu tâm lý, nhận thức sai lầm của con người về việc bảo mật thông tin, sử dụng sự ảnh hưởng và thuyết phục để đánh lừa người dùng nhằm khai thác các thông tin có lợi cho cuộc tấn công, hoặc thuyết phục nạn nhân thực hiện một hành động nào đó. Với phương thức này, tin tặc chú trọng vào việc tiến hành khai thác các thói quen tự nhiên của người dùng, hơn việc khai thác các lỗ hổng bảo mật của hệ thống. Người dùng được trang bị kém về kiến thức bảo mật sẽ là cơ sở để tin tặc thực hiện tấn công.

Mặc dù, đây không phải là kỹ thuật tấn công mới, nhưng nhiều cá nhân và tổ chức vẫn trở thành mục tiêu của tin tặc thông qua loại hình tấn công này.

Những rủi ro tiềm ẩn từ các nước

Nhiều quốc gia trên thế giới đang tạo ra các phần mềm độc hại và sử dụng nó như vũ khí số hoặc trong các chương trình gián điệp. Trong những năm qua, một số phần mềm độc hại của các nước đã được phát hiện. Điển hình là cuộc tấn công của mã độc WannaCry đã lây lan rộng khắp trên toàn thế giới.Phần mềm độc hại này mã hóa dữ liệu của máy tính và ngăn cản người dùng truy cập dữ liệu trên đó cho đến khi tin tặc nhận được tiền chuộc. Mã độc này cực kỳ nguy hiểm vì nó hỗ trợ tin tặc “giữ” dữ liệu của người dùng làm “con tin” để tống tiền các cá nhân hoặc tổ chức/doanh nghiệp. Việc làm này được cho là hiệu quả hơn việc đánh cắp hoặc xóa đi dữ liệu trên máy tính.

Tội phạm mạng đứng đằng sau mã độc WannaCry đã khai thác lỗ hổng Eternal Blue trong hệ thống Windows. Lỗ hổng này là một công cụ do Cơ quan An ninh Quốc gia Mỹ (NSA) nắm giữ và bị rò rỉ bởi Shadow Brokers. Tội phạm mạng đã sử dụng chính những công cụ của Cơ quan an ninh quốc gia Mỹ (NSA) để phát tán và lây lan mã độc.

Hacktivism là động lực chính thúc đẩy các cuộc tấn công mạng

Hacktivism là một thuật ngữ đã trở nên phổ biến hơn trong những năm gần đây, mô tả các nhóm tin tặc hoặc cá nhân có kế hoạch gây ảnh hưởng đến sự thay đổi chính trị và gây thiệt hại cho các đối thủ của họ. Sự cố nổi bật trong lĩnh vực này này bao gồm một nhóm tin tặc đã tiết lộ địa chỉ email của gần 2.000 người đăng ký nhận bản tin hỗ trợ Isis, hoặc thậm chí đe dọa để hạ gục Tổng thống Donald Trump.

Các nhóm hacktivism đã tiến hành nhiều hoạt động khác nhau chống lại các cơ quan luật pháp, ngân hàng, chính phủ, các công ty bảo mật và những nhà cung cấp phần mềm như tấn công lỗ thủng an ninh các hệ thống của Tổ chức Liên hiệp quốc (UN), cơ quan tình báo bảo mật Straffor, CIA…

Có rất nhiều loại hình, phương pháp và công cụ để tạo nên một cuộc tấn công nhưng trong đó phổ biến nhất là tấn công từ chối dịch vụ (DDoS attack). Các cuộc tấn công này được thực hiện nhằm đánh sập một website bằng cách gây tràn ngập nó với lượng truy cập ảo. Hacktivism hện chiếm một nửa số vụ tấn công mạng trên thế giới.

Tổn thất do tấn công mạng ngày càng tăng

Các doanh nghiệp trên toàn cầu đang xem đầu tư vào an ninh mạng là một khoản đầu tư chiến lược và ngân sách chi cho lĩnh vực này đang tăng lên tại các tập đoàn lớn.

Thế nhưng, ngày càng khó khăn để phát hiện các cuộc tấn công mạng và giải quyết các vấn đề an ninh được tạo ra bởi chúng. Theo báo cáo của nghiên cứu “Chi phí cho thất thoát dữ liệu” của Viện nghiên cứu Ponemon và IBM năm 2018, trung bình mất 190 ngày để xác định cuộc tấn công đã xâm nhập vào hệ thống hay chưa. Thời gian như vậy là rất lâu, bởi chỉ mất nhiều phút, nhiều giờ để ăn cắp hàng TB dữ liệu. Khối lượng thiệt hại mà kẻ tấn công có thể gây ra trong 190 ngày là không thể tưởng tượng nổi. Trong khi đó, chi phí trung bình của một sự cố vi phạm dữ liệu là 3,86 triệu USD. Do đó, các doanh nghiệp cần giảm thiểu thời gian phát hiện (hay còn gọi là thời gian dừng) ở mức hợp lý nhất có thể là theo từng phút. Các chuyên gia cho rằng nên tập trung một phần ngân sách đáng kể cho các công cụ phát hiện và ứng cứu.