Cảnh báo chiến dịch lừa đảo mới giả mạo lời mời họp Zoom để đánh cắp thông tin

Một chiến dịch lừa đảo tinh vi mới đây đã lợi dụng sự phổ biến của nền tảng họp trực tuyến Zoom để nhắm mục tiêu vào người dùng doanh nghiệp bằng các lời mời họp giả mạo có vẻ như được gửi từ đồng nghiệp.

Cuộc tấn công này sử dụng các chiến thuật phi kỹ thuật (social engineering) nhằm tạo cảm giác cấp bách, thúc đẩy nạn nhân nhanh chóng nhấp vào các liên kết độc hại được nhúng trong những email trông có vẻ hợp pháp.

Khi người dùng nhấp vào liên kết, họ sẽ bị chuyển hướng đến một chuỗi lừa đảo tinh vi được thiết kế để đánh cắp thông tin đăng nhập Zoom. Các email lừa đảo này mô phỏng gần như hoàn hảo thông báo họp chính thức của Zoom, từ logo, định dạng cho đến cách dùng từ ngữ quen thuộc, khiến người nhận dễ lầm tưởng đây là lời mời hợp lệ và cần phản hồi ngay.

Các tin nhắn thường chứa dòng tiêu đề khẩn cấp như "Cuộc gọi Zoom nhỡ" hoặc "Yêu cầu họp khẩn cấp" để nhận được phản hồi nhanh chóng, không cần suy nghĩ, đánh vào tâm lý của những nhân viên văn phòng bận rộn vốn phải xử lý hàng loạt cuộc trao đổi mỗi ngày.

Khi nhấp vào liên kết trong email, nạn nhân sẽ được chuyển đến một trang giả mạo có giao diện gần như giống hệt Zoom, thậm chí hiển thị hình ảnh như thể đồng nghiệp đang chờ trong một cuộc họp video. Điều này tạo ra ảo giác về một cuộc họp hợp pháp đang diễn ra, tạo thêm áp lực tâm lý buộc mọi người phải nhanh chóng tham gia.

Các nhà nghiên cứu tại SpiderLabs đã phát hiện chiến dịch lừa đảo này vào ngày 19/5/2025. Họ lưu ý rằng chiến dịch đặc biệt hiệu quả nhờ việc sử dụng các yếu tố hình ảnh động và video được ghi sẵn, mô phỏng một môi trường họp trực tuyến thực tế để đánh lừa người dùng.

“Cuộc tấn công này đánh dấu một bước tiến trong kỹ thuật lừa đảo, khi sử dụng các yếu tố trực quan động để vượt qua sự nghi ngờ của người dùng”, nhóm nghiên cứu cảnh báo.

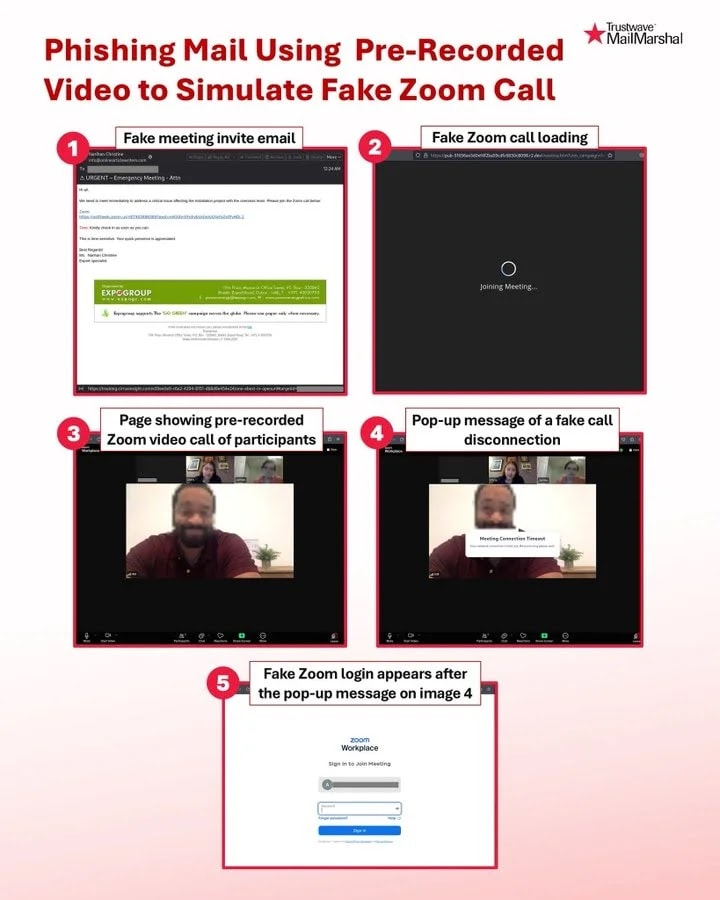

Cơ chế tấn công tinh vi

Chuỗi tấn công bao gồm năm giai đoạn được thiết kế bài bản và có chủ đích. Mở đầu bằng một email lừa đảo, kẻ tấn công dụ nạn nhân nhấp vào liên kết độc hại được ngụy trang dưới dạng lời mời họp từ Zoom. Khi truy cập, người dùng sẽ thấy một màn hình tải bắt chước giao diện của Zoom.

Tiếp theo, trang web sẽ hiển thị một đoạn video được dựng sẵn, trong đó xuất hiện hình ảnh những “người tham dự” đang chờ trong cuộc họp. Chi tiết này nhằm tạo ra ảo giác về một cuộc họp đang diễn ra thật sự, khiến nạn nhân mất cảnh giác.

Ngay sau đó, người dùng nhận được thông báo ngắt kết nối giả, kèm theo yêu cầu đăng nhập lại. Tuy nhiên, biểu mẫu đăng nhập này thực chất là công cụ để thu thập thông tin xác thực Zoom của nạn nhân.

Cơ sở hạ tầng tấn công sử dụng nhiều tên miền, với các liên kết theo dõi ban đầu thông qua các tên miền phụ của cirrusinsight.com, và các trang họp được lưu trữ trên dịch vụ r2.dev.

Phân tích lưu lượng mạng cho thấy thông tin đăng nhập bị đánh cắp sẽ được gửi đến các điểm cuối API của Telegram - một nền tảng nhắn tin phổ biến có tính mã hóa cao. Việc sử dụng Telegram cho phép kẻ tấn công thu thập dữ liệu theo thời gian thực, đồng thời giữ được mức độ ẩn danh, vì nền tảng này thường vượt qua được các hệ thống giám sát và lọc nội dung truyền thống./.

.jpg)

.jpg)