Các phần mềm độc hại dưới dạng virus máy tính, sâu, trojan horses, rootkits và phần mềm gián điệp là mối nguy chính với an toàn thông tin. Do đó, để có thể bảo vệ được hệ thống mạng, tìm ra cách chặn đứng hoặc giảm thiểu mức độ tổn thất cho hệ thống và công ty, chúng ta phải nghiên cứu, tìm hiểu nhiều hơn về tội phạm mạng. Với khả năng giúp phát hiện sớm các cuộc tấn công, cùng với thông tin mà Honeypost cung cấp, qua đó các nhà quản trị mạng có thể nghiên cứu, tìm hiểu về phương thức tấn công của tin tặc, có các biện pháp phòng chống, ngăn chặn từ sớm, bảo vệ cho hệ thống mạng của mình. Chính vì vậy HoneyPot là một công nghệ đáng để các nhà quản trị mạng nghiên cứu và thực hiện trong môi trường hệ thống mạng của mình.

HoneyPots – Giải pháp bảo mật cho hệ thống mạng?

Trong suốt thập kỷ vừa qua, trên thế giới, người ta đã phát triển một số công cụ nhằm phát hiện, phòng chống các cuộc tấn công vào hệ thống công nghệ thông tin (CNTT) mà các công ty, tổ chức đang phải đối mặt. Đó là tường lửa với chức năng bảo vệ, ngăn chặn các hoạt động của attacker, hệ thống phát hiện truy cập trái phép (Intrustion Detection Systems – IDS) nhằm phát hiện các xâm nhập, cũng như có các hành động phòng chống lại các xâm nhập đó, hoặc giảm thiểu ảnh hưởng của nó. Tuy nhiên, với sự phát triển của tội phạm CNTT ngày càng đa dạng về cả số lượng và phương thức thì hệ thống phát hiện xâm nhập dựa trên các dấu hiệu được định nghĩa trước sẽ không thể phát hiện ra vì trong cơ sở dữ liệu của IDS, Firewall không có dấu hiệu để nhận ra các tấn công này. Chính vì vậy, chúng chỉ có khả năng phát hiện các xâm nhập đã được định nghĩa trước. Do đó, để bảo vệ hệ thống mạng, người quản trị cần liên tục cập nhật thông tin về các lỗ hổng, các phương thức của attacker. Ngày nay, nhiều tổ chức phi lợi nhuận, giáo dục sử dụng hệ thống gọi là HoneyPot để nghiên cứu về chiến lược, cách thức của các nhóm tin tặc (blackhat) để chống lại họ.

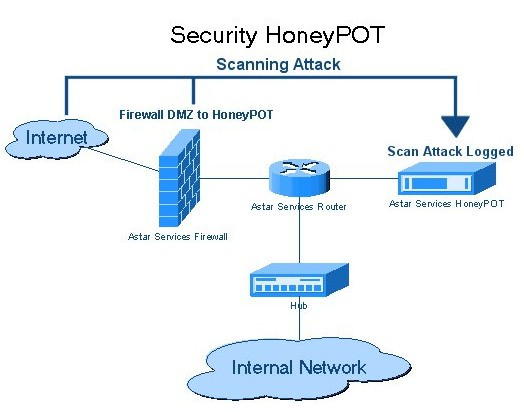

Hệ thống phát hiện truy cập trái phép với HoneyPot.

Với HoneyPot thì các lỗ hổng bảo mật được mở ra hoàn toàn. Mục đích của HoneyPot là phát hiện và học hỏi từ các cuộc tấn công, sau đó sử dụng những thông tin đó để nâng cao an toàn thông tin. Người quản trị mạng trực tiếp thu được thông tin về các nguy hiểm trong hệ thống. Các lỗ hổng bảo mật chưa được phát hiện có thể được nhận ra và nghiên cứu để khắc phục từ thông tin do HoneyPot thu thập được. IDS phân tích lưu lượng mạng, các kết nối nguy hiểm dựa trên các mẫu. Những mẫu này có thể là từ khóa trong gói payload hoặc dựa trên thứ tự của các gói tin. Chính vì vậy mà có thể xẩy ra các cảnh báo nhầm khi các mẫu này sai lệch, hoặc không đưa ra cảnh báo khi có thấn công thực sự. Với HoneyPot mọi gói tin đều là khả nghi. Lý do giải thích cho điều này nằm bên trong kịch bản khi triển khai HoneyPot. HoneyPot không được đăng ký với bất kỳ một hệ thống sản phẩm CNTT nào. Các ứng dụng bình thường sẽ không nhận ra sự có mặt của HoneyPot. HoneyPot cũng không cung cấp bất kỳ thông tin nào thật sự về nó. Điều đó để chắc chắn rằng không thiết bị nào được coi là đáng tin khi kết nối với HoneyPot, do đó sẽ thuận tiện cho việc phá hiện tấn công trên HoneyPot.

Phân loại các hệ thống HoneyPot

Phát hiện truy cập trái phép là công việc cần thiết đối với mọi hệ thống và tương đối phức tạp. Dù triển khai một hệ thống IDS, hay thu thập và phân tích các bản ghi nhật ký máy tính, thiết bị trên mạng, thì việc chỉ ra được các lưu lượng nguy hại trong một “biển” các hoạt động hợp pháp là vô cùng khó khăn và tốn thời gian.

HoneyPot sử dụng riêng cho việc báo động tới người quản trị nếu có thâm nhập tới nó. Bất kỳ ai cũng có thể truy cập (logon). HoneyPot làm cho công việc phát hiện các mối nguy trở nên đơn giản hơn rất nhiều bằng cách với bất kỳ gói tin nào tới HoneyPot, nó sẽ không quan tâm phân tích gói tin đó có nguy hiểm hay không nhưng luôn coi gói tin đó là không hợp lệ, và điều cần phân tích ở đây chỉ là nó gây hại như thế nào.

Với HoneyPot, người quản trị có thể quan sát các phần mềm độc hại của từ những kẻ tấn công nghiệp dư đến các tội phạm mạng chuyên nghiệp đang thâm nhập hệ thống như thế nào.

Hiện tại, có 3 giải pháp phần mềm HoneyPot nối bật là: Keyfocus’s KFSensor, MicroSolved’s HoneyPoint Security Server, và mã nguồn mở Honeyd.

HoneyPot tương tác cấp cao và HoneyPot tương tác cấp thấp

Khi nhắc tới HoneyPot, mọi người thường nghĩ tới sự phức tạp và tính thực tế cao, đây là nơi mà hacker nhìn thấy rất nhiều các dịch vụ với đầy đủ các tính năng (một website thật, một máy chủ emails với các email đang được nhận, gửi, v.v…) và mọi hành động của tin tặc đều có thể được lưu dấu lại. HoneyPot tương tác cấp cao cung cấp các kịch bản mô phỏng thực tế, đưa ra các tín hiệu cho quản trị viên, cho phép xác định, ghi chép lại các hành động của tin tặc.

HoneyPots tương tác cấp thấp là loại HoneyPot đơn giản nhất. Chúng giám sát một hoặc nhiều cổng (port), sau đó đưa ra thông báo khi có sự cố gắng thực hiện kết nối đến. HoneyPot tương tác cấp thấp không cung cấp một môi trường giống như thực tế bao gồm các form, các dịch vụ thực sự. Những kẻ tấn công mạng ít khi hiểu được vì sao các remote port không hồi đáp lại thông tin chính xác và thường bỏ đi sau vài lần thực hiện thâm nhập không thành công.

Ưu điểm của các giải pháp HoneyPot phổ biến

KFSensor từ lâu đã có vị trí tốt trong thế giới HoneyPot và điều đó vẫn chưa thay đổi. KFSensor là HoneyPot dễ sử dụng và có nhiều tính năng nhất. Thiếu tính năng báo cáo được tích hợp sẵn là điểm trừ của KFSensor. Giải pháp HoneyPots dành cho các hệ thống phân tán luôn cần phải có công cụ đưa ra báo cáo và thông tin cần thiết. HoneyPoint cung cấp 10 báo cáo cơ bản và đối với công đồng mã nguồn mở sử dụng Honeyd thì luôn có các add-ons cần thiết cho chức năng báo cáo với từng trường hợp được phát triển.

HoneyPoint hỗ trợ đa nền tảng, báo cáo được tích hợp, theo dõi thông báo, một số tính năng được thiết kế để bẫy những kẻ tấn công , tuy nhiên HoneyPoint theo đánh giá chủ quan thì vẫn chưa tốt bằng KFSensor về cả tính dễ dùng cũng như chức năng. Honeyd là giải pháp HoneyPot có tính mềm dẻo và hiệu quả nhất, nhưng cũng là giải pháp mà việc triển khai cài đặt và cấu hình phức tạp nhất.

Kết luận

Tổng kết lại, không quan trọng chọn sản phẩm HoneyPot nào, dù đơn giản là đưa một chiếc máy tính cũ vào trong hệ thống cảnh báo, sự đầu tư hợp lý về thời gian và tiền bạc sẽ cung cấp thêm tính bảo mật và ổn định cho hệ thống của bạn. Bởi vì khi tường lửa, IDS, các phần mềm diệt virus, và các giải pháp phòng chống tấn công khác bị lỗi, HoneyPot sẽ lập tức cảnh báo vấn đề đó cho bạn. Xây dựng một hệ thống HoneyPot là một cách thức đơn giản, chi phí thấp cho một giải pháp bảo vệ mạng CNTT.