Nghiên cứu được thực hiện bắt đầu từ năm 2018 bởi Sky-Go, bộ phận An ninh mạng xe hơi thuộc nhà cung cấp giải pháp bảo mật Qihoo 360 của Trung Quốc.

Các phát hiện đã được tiết lộ cho Daimler, công ty sở hữu thương hiệu Mercedes-Benz, vào tháng 8 năm ngoái. Sau đó, nhà sản xuất ô tô này đã tiến hành vá các lỗ hổng bảo mật vào tháng 12/2019, và đã thông báo rằng họ đã hợp tác với nhóm Sky-Go trong nỗ lực cải thiện tính bảo mật cho các phương tiện do mình sản xuất.

Các nhà nghiên cứu đã phát hiện ra 19 lỗ hổng trên chiếc Mercedes E-Class, bao gồm cả những lỗ hổng có thể bị tin tặc lợi dụng để hack xe từ xa.

Đại diện của Sky-Go và Daimler đã tiết lộ những phát hiện nói trên tại Diễn đàn Black Hat vừa được tổ chức trực tuyến và công bố một báo nghiên cứu chi tiết về những phát hiện này. Tuy nhiên, một số thông tin đã không được công khai để bảo vệ tài sản trí tuệ của Daimler và ngăn chặn việc khai thác vào mục đích xấu.

Các nhà nghiên cứu cũng đã tiến hành phân tích trên một chiếc Mercedes-Benz E-Class thật và chứng minh bằng cách nào một tin tặc có thể mở khóa cửa xe từ xa và khởi động động cơ của nó. Các chuyên gia ước tính rằng các lỗ hổng này có thể ảnh hưởng đến 2 triệu phương tiện giao thông ở Trung Quốc.

Sky-Go cho biết họ nhắm mục tiêu đến E-Class bởi đây là dòng xe được Mercedes mô tả là chiếc xe dành cho doanh nhân thông minh nhất, hệ thống thông tin giải trí có nhiều chức năng kết nối nhất.

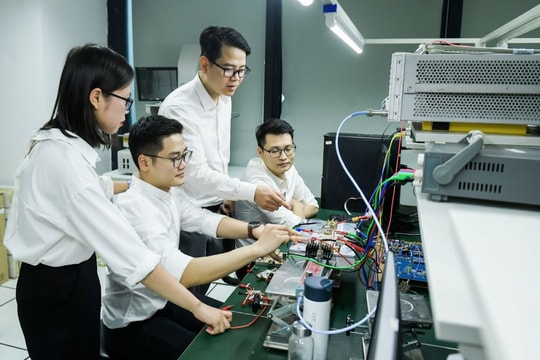

Các nhà nghiên cứu đã tháo rời bảng điều khiển trung tâm và phân tích bộ phận đầu xe, bộ phận điều khiển viễn thông (TCU) và phần backend.

Với hệ thống tệp tin trong TCU của chiếc xe, nơi họ có được quyền truy cập bằng cách lấy một trình tương tác với đặc quyền gốc, từ đó họ phát hiện ra mật khẩu và chứng chỉ cho máy chủ backend.

Các nhà nghiên cứu giải thích: "Backend là cốt lõi của các ô tô được kết nối. Miễn là các dịch vụ backend của xe có thể được truy cập từ bên ngoài, điều đó có nghĩa là backend của xe có nguy cơ bị tấn công. Các phương tiện kết nối với các bộ phận của ô tô này cũng đang gặp nguy hiểm".

Cuối cùng, họ đã có được một số quyền truy cập vào các máy chủ backend sau khi phân tích thẻ SIM (eSIM) được nhúng của xe, thẻ này thường được sử dụng để cung cấp kết nối, nhận dạng ô tô và mã hóa thông tin liên lạc.

Vấn đề là các máy chủ backend không xác thực các yêu cầu từ ứng dụng di động "Mercedes me", cho phép người dùng quản lý xe từ xa và điều khiển các chức năng khác nhau. Các nhà nghiên cứu tuyên bố khi họ có quyền truy cập vào chương trình backend, họ có thể điều khiển bất kỳ ô tô nào ở Trung Quốc.

Một tin tặc có thể đã khai thác lỗ hổng này để khóa và mở khóa cửa từ xa, đóng mở nóc xe, kích hoạt còi và đèn, thậm chí trong một số trường hợp là nổ máy. Các nhà nghiên cứu cho biết họ không hack bất kỳ chức năng an toàn quan trọng nào trong xe.

Phần lớn trong số 19 lỗ hổng do nhóm Sky-Go phát hiện đã ảnh hưởng đến TCU và phần car backend, với một số ít được tìm thấy trong các bộ phận chính và các thành phần khác. Một số sai sót nằm trong TCU đã được gán mã nhận dạng CVE.

.png)

.jpg)