Các nhà nghiên cứu cảnh báo rằng nhóm Earth Empusa (hay còn được biết đến là POISON CARP/Evil Eye) sử dụng phần mềm gián điệp Android mới mang tên ActionSpy nhắm mục tiêu tới người Duy Ngô Nhĩ, nhóm người dân tộc thiểu số Turkic sống chủ yếu ở khu tự trị Tân Cương, Trung Quốc.

Nhóm Earth Empusa phát tán phần mềm độc hại thông qua các cuộc tấn công có chủ đích vào Tây Tạng, Thổ Nhĩ Kỳ và Đài Loan.

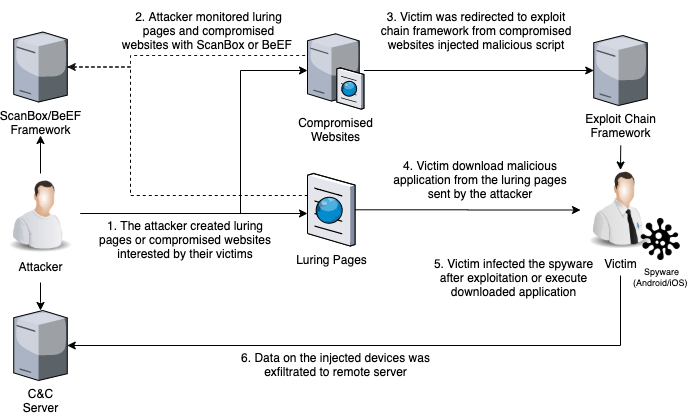

ActionSpy được phát hiện lần đầu tiên vào tháng 4/2020, nhưng các chuyên gia cho rằng phần mềm gián điệp này đã hoạt động ít nhất từ năm 2017. Từ tháng 4/2020, ActionSpy lây nhiễm các trang cá nhân thông qua những email lừa đảo ngụy trang dưới dạng một trang tải ứng dụng video của Android phổ biến ở Tây Tạng.

Theo báo cáo của Trend Micro: "ActionSpy có thể đã xuất hiện từ năm 2017, là một phần mềm gián điệp trên Android, cho phép tin tặc thu thập thông tin từ các thiết bị bị ảnh hưởng. Đây cũng là một mô hình được thiết kế để theo dõi tin nhắn tức thời… và thu thập nhật ký trò chuyện từ bốn ứng dụng nhắn tin tức thời khác nhau".

Tin tặc cấy mã độc để triển khai phần mềm gián điệp trên các trang web, trong đó có một số trang web giả mạo được sử dụng để phát tán mã độc tới các trang mới từ trang web của người Duy Ngô Nhĩ (World Uyghur Congress).

Tuy nhiên, các nhà nghiên cứu của Trend Micro đã không thể phát hiện bất kỳ tập lệnh nào khi truy nhập vào các trang giả mạo được sử dụng trong các cuộc tấn công có chủ đích (watering hole).

Cấu hình của ActionSpy được mã hóa theo tiêu chuẩn mã hóa DES và khóa giải mã được tạo bằng mã viết riêng, bao gồm các địa chỉ máy chủ điều khiển bằng lệnh (C&C). Lưu lượng giữa C&C và hoạt động gián điệp được mã hóa bởi RSA và được chuyển qua HTTP.

Cứ sau 30 giây, ActionSpy sẽ thu thập thông tin thiết bị cơ bản, bao gồm IMEI (Số nhận dạng thiết bị di động), số điện thoại, nhà sản xuất, trạng thái pin và gửi chúng tới máy chủ C&C, sau đó máy chủ có thể gửi một số lệnh đến thiết bị bị xâm hại.

Ngoài ra, ActionSpy còn hỗ trợ nhiều khả năng, bao gồm thu thập vị trí thiết bị, thông tin liên lạc, nhật ký cuộc gọi, các tin nhắn SMS, tạo kết nối hoặc ngắt WiFi của thiết bị, chụp ảnh bằng camera, màn hình của thiết bị và nhận nhật ký trò chuyện từ các ứng dụng nhắn tin như: WhatsApp, QQ và WeChat và Viber.

ActionSpy nhắc nhở người dùng bật dịch vụ dọn rác bộ nhớ Android Accessibility. Khi kích hoạt dịch vụ Accessibility, ActionSpy sẽ giám sát những "sự kiện truy nhập" trên thiết bị.

Theo các nhà nghiên cứu, một trang báo mạng lớn và trang web của chính phủ ở Thổ Nhĩ Kỳ đã bị xâm phạm và bị cấy mã độc. Mới đây, họ còn phát hiện việc cấy mã như vậy trên trang web của trường đại học và một trang web của công ty du lịch ở Đài Loan vào tháng 3/2020. Điều này cho thấy Earth Empusa đang mở rộng các mục tiêu của chúng.

.png)

.jpg)