Phép lịch sự

Tất cả chúng ta đều từng chứng kiến thấy trường hợp của người gác cửa “ngẫu nhiên”: Một người mở cửa và giữ nó cho người kế tiếp - và sau đó là cả tá người tiếp theo. Những gì chúng ta hiếm khi thấy là người gác cửa này yêu cầu mỗi người đi qua trình thẻ để xác minh đặc quyền truy cập.

Những kẻ đe dọa chỉ dành cần một chút thời gian để quan sát, dùng mưu kế để thay đổi cho phù hợp và trà trộn vào nhóm người thường xuyên đi qua cửa mà không kích hoạt cơ chế khóa. Có những công nghệ có thể giải quyết vấn đề này, nhưng hạn chế dòng chảy thông qua các cửa tiếp xúc với bên ngoài có những ý nghĩa an toàn riêng, vì vậy khắc phục hành vi và thủ tục có thể là cách tốt nhất.

Một thủ tục có thể áp dụng rất đơn giản: Yêu cầu mỗi nhân viên và khách mời trình thẻ khi đi vào và ra để mọi lưu lượng vào và ra có thể được theo dõi (và hai hoạt động vào-ra được cân bằng cho một người). Thay đổi hành vi có thể là một thách thức lớn hơn nhưng nhân viên có thể được giáo dục để biết rằng mỗi người đi qua cửa cần phải trình thẻ. Và nếu họ thấy ai đó đang cố gắng đi vào mà không làm đúng như vậy, hãy nói cho họ biết đó là điều bắt buộc.

Người dùng hay quên

Hàng năm, rất nhiều điện thoại thông minh, máy tính bảng và máy tính xách tay bị để quên trong các cửa hàng cà phê, máy bay, taxi và nhà vệ sinh. Không phải vì người dùng đang cố gắng thoát khỏi thiết bị của mình, tất nhiên, mà vì họ dễ bị sao lãng, hoặc thực sự vội, mệt mỏi, hoặc chỉ đơn giản là quên. Bất kỳ kế hoạch bảo mật nào không tính đến các điều kiện này sẽ gặp rắc rối ngay từ khi triển khai.

Một số mẹo thói quen/thủ tục, trong một số trường hợp, có thể có hiệu quả trong việc giảm thiểu mất mát thiết bị: Ví dụ: dạy người dùng khám xét xung quanh hoặc tạo "nghi lễ" sắp xếp và đóng gói đồ trước khi rời khỏi vị trí. Những điều này sẽ giúp nhắc nhở mọi người nhìn xung quanh mình trước khi di chuyển.

Đây cũng là một vấn đề mà công nghệ có thể giúp giảm thiểu thiệt hại. Sử dụng quản lý thiết bị di động (Mobile Device Management -MDM) để thực thi mã hóa toàn bộ ổ đĩa trên thiết bị di động và máy tính xách tay, yêu cầu xác thực đăng nhập để bắt đầu phiên làm việc hoặc bật thiết bị và sử dụng cùng một hệ thống MDM đó để buộc hệ thống từ xa vô hiệu hóa thiết bị nếu thiết bị mất tích. Làm như vậy, Callan của Sectigo cho biết, sẽ hạn chế rủi ro của một tổ chức ở chi phí của phần cứng - hơn là chi phí khắc phục cho việc mất thông tin cá nhân nhạy cảm của khách hàng.

Kẻ trộm

"Máy tính xách tay bị đánh cắp," Callan nói. "Đôi khi máy tính xách tay bị đánh cắp bởi những người chỉ muốn bán chúng trên Craigslist, nhưng đôi khi máy tính xách tay bị đánh cắp bởi những người đang cố gắng lấy dữ liệu." Những tên trộm “thèm” dữ liệu thường được tìm thấy trong các bãi đậu xe và các cửa hàng cà phê có sự xuất hiện của các mục tiêu có giá trị cao. Vậy, nhóm bảo mật CNTT phải làm gì?

Danh sách việc cần phải làm có thể bắt đầu bằng việc đào tạo và cung cấp cho nhân viên các khóa, túi có thể khóa và các công cụ khác để giúp thiết bị an toàn. "Con người luôn là lỗ hổng nhưng các công ty có thể đưa ra quyết định thông minh giúp nhân viên bảo vệ công ty dễ dàng hơn", Callan nói.

Những quyết định đó nên bao gồm việc mã hóa toàn bộ thiết bị và máy tính xách tay. Lí do rất đơn giản, khi mà việc các thiết bị, máy tính và điện thoại mất tích (hoặc bị đánh cắp) không thể được ngăn chặn hoàn toàn, thiệt hại có thể được giới hạn vì khi ổ đĩa được mã hóa, Callan nói, "họ chỉ cần đặt mua một cỗ máy mới, họ mất 2.000 đô la, và họ tiếp tục cuộc sống của mình.", nhưng khi không được mã hóa, "họ không mất một chiếc máy trị giá 2.000 USD – họ mất dữ liệu kê khai thuế của mọi nhân viên. Đó là một sự khác biệt căn bản về mức độ thiệt hại xảy ra".

USB Trojan

Một số loài chim - chim ác và chim đinh viên - nổi tiếng yêu những thứ rực rỡ, chói sáng. Nhân viên sử dụng máy tính có thể là một trong các loài chim đó, khi mà ổ đĩa USB rực rỡ, chói sáng dường như có một sức hấp dẫn gần như không thể cưỡng lại được đối với nhiều người. Câu hỏi đặt ra là làm thế nào để hạn chế thiệt hại mà không hoàn toàn cắt đôi cánh năng suất của họ.

Một lần nữa, thay đổi hành vi của người dùng là tuyến phòng thủ đầu tiên, mặc dù nó vẫn còn là một vấn đề phức tạp. "Đào tạo chỉ giúp bạn được một phần bởi vì bất kể bao nhiêu lần tôi đào tạo nhân viên của mình, vẫn có ai đó sẽ bỏ lỡ ghi nhớ," Callan nói. "Ai đó có thể là một nhân viên mới. Ai đó không suy nghĩ, và họ sẽ làm điều gì đó chỉ vì họ không xem xét những hậu quả tiềm tàng."

Để chống lại USB Trojan, các nhóm bảo mật nên làm hai việc quan trọng. Trước tiên, hãy đảm bảo rằng các hệ thống chống phần mềm độc hại mạnh mẽ, hoạt động và được cập nhật liên tục. Tiếp, làm cho nhân viên dễ dàng thực hiện những điều đúng: Xây dựng một hệ thống được thiết lập để các ổ USB có thể được đưa đến nhóm bảo mật CNTT để họ quét, làm sạch và trả về cho người dùng (hoặc chủ sở hữu hợp pháp) trong điều kiện có thể làm việc an toàn với chúng.

Dữ liệu biến mất

Ổ USB flash mang đến phần mềm độc hại. Ổ USB flash đem dữ liệu đi. Với kích thước bằng ngón tay và luôn có sẵn, không có cách nào thuận tiện hơn cho một tên trộm bỏ đi với một cơ sở dữ liệu bằng việc chuyển dữ liệu vào một thiết bị USB.

Một số tổ chức sử dụng "tùy chọn hạt nhân", tùy chọn xóa toàn bộ dữ liệu, và phủ một lớp epoxy bên trong cổng USB, nhưng cách tiếp cận đó có những hạn chế nhất định. Nó giới hạn lựa chọn ngoại vi và việc sử dụng USB hợp pháp của nhân viên CNTT khi họ cần chạy chẩn đoán hoặc cập nhật hệ thống. Có nhiều cách tốt hơn để kiểm soát việc sử dụng USB và những nhà bảo mật nên khám phá những khả năng này.

Đầu tiên, các ổ đĩa USB có thể được vô hiệu hóa theo chính sách. Tùy thuộc chính xác vào cơ chế nào được sử dụng, điều này có thể có nghĩa là thay đổi BIOS của máy hoặc sửa đổi phần mềm cấp cao hơn (hoặc chương trình cơ sở) ngăn chặn hoạt động của cổng USB. Nếu yêu cầu bảo trì đòi hỏi cổng USB, chính sách có thể được thay đổi trong thời gian này và sau đó khôi phục lại.

Tiếp theo, hoạt động của ổ USB nên được theo dõi chặt chẽ và ghi lại, với các cảnh báo cho hoạt động bất thường. Trong khi điều này có thể có hoặc có thể không ngăn chặn việc trộm cắp dữ liệu ban đầu, nó sẽ cảnh báo cho nhóm bảo mật về hoạt động và cho phép giảm thiểu thiệt hại nhanh chóng.

Bám đuôi chui cửa

Đây là một trong những lỗ hổng bảo mật vật lý cổ điển, và nó khác với lỗ hổng "phép lịch sự" được thảo luận trước đó bởi vì nhân viên đã làm đúng thủ tục, kẻ xâm nhập chỉ đơn giản là tận dụng lợi thế vật lý để đi qua một cánh cửa đóng lại một cách chậm chạp sau khi một người hợp lệ đi qua, và đột nhiên một mối đe dọa tiềm năng đã xâm nhập thành công vào trong tòa nhà.

Một lần nữa, đào tạo nhân viên và hành vi là chìa khóa trong hầu hết các trường hợp mà bố trí một nhân viên bảo vệ thường trực tại cửa là không khả thi. Ngoài ra, các nhóm bảo mật CNTT phải nhận thức được một loại xâm nhập “bám đuôi” thứ hai: tận dụng lúc người dùng hợp pháp rời thiết bị để truy cập trái phép vào các hệ thống bằng thiết bị của họ.

"Các nhân viên phải hợp tác vì, nếu tôi để máy tính xách tay của mình mở khóa ở nơi bất kỳ người lạ nào cũng có thể sử dụng nó mặc dù thực tế tôi đã được dạy là không được làm thế, thật khó cho công ty khi giải quyết vấn đề đó", Callan nói. Dạy nhân viên đăng xuất hoặc khóa hệ thống ngay cả khi họ chỉ rời thiết bị trong vài phút có thể là giải pháp hoặc có các hệ thống yêu cầu thẻ là yếu tố bắt buộc thứ hai để đăng nhập/thoát khỏi các hệ thống nhạy cảm.

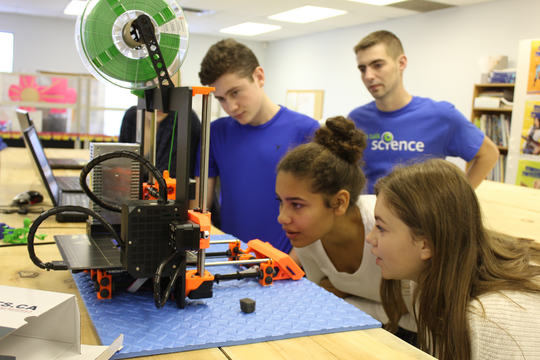

Một điều nữa

Nhân viên luôn có một lúc nào đó rời khỏi máy tính của mình. Cho dù máy tính đang nằm trên bàn làm việc trong văn phòng hay trên bàn cà phê tại Starbucks, hiếm khi chủ nhân của nó không bao giờ rời khỏi bàn phím. Điều quan trọng là phải đảm bảo nhân viên hiểu rằng mức độ nguy hiểm tại quán cà phê khác với mức độ nguy hiểm trong văn phòng.

"Tôi có thể quyết định để máy tính của mình trên bàn trong khi tôi chạy sang phía bên kia của văn phòng để làm điều gì đó", Callan, người thừa nhận có lúc rời khỏi máy tính của mình để đi lấy một tách cà phê. "[Nhưng] nếu tôi ở trong một quán cà phê, tôi sẽ không để nó rời khỏi mắt mình. Tôi sẽ khóa nó lại." Những thay đổi hành vi nhỏ này có thể tạo ra sự khác biệt lớn trong kết quả bảo mật cho các tổ chức.

Bảo mật, vật lý hay mạng, là một hành động cân bằng giữa an toàn và năng suất bởi vì, cuối cùng, mọi người phải có khả năng thực hiện công việc của mình. "Luôn luôn có một lỗ hổng này mà chúng ta sẽ không bao giờ giải quyết, đó là một lượng lớn các tế bào khổng lồ đang ngồi trước máy tính", con người, Callan nói. "Nếu bạn có thể đánh lừa người đó, bạn có thể nhận được bất cứ điều gì bởi vì, cuối cùng, chúng ta phải cho mọi người truy cập."

![One More MuffinEmployees walk away from their computers. Whether the system is sitting on a desk in an office or on a table at Starbucks, it's rare that its owner never leaves the keyboard. The key is making sure employees understand that the threat level of a muffin run at that coffee shop is different than the threat level in the office.'I might decide to let my computer sit on a desktop while I run over to the other side of the office to do something,' says Callan, who admits to leaving his computer visible on a table while getting a second cup of coffee. '[But] if I was in a coffee shop, I wouldn't leave it running. I would lock it.' Those small behaviorial changes can make a huge difference in security outcomes for organizations.All security, physical or cyber, is a balancing act between safety and productivity because, ultimately, people have to be able to do their jobs. 'There's always this vulnerability that we're never going to get around, which is the big, giant mass of cells that's sitting in front of the computer,' Callan says. 'If you can fool that person, you can get into anything because, at the end of the day, we have to give people access.' The critical point is understanding that cybersecurity involves hardware and humans as much as it does malware and networks.(Image: Free-Photos VIA Pixabay](https://img.deusm.com/darkreading/Curt_Franklin/181121_Physical_Security_SS/Image_8.jpg)

Điểm quan trọng phải hiểu rằng an ninh mạng liên quan đến phần cứng và con người ,nhiều như là phần mềm độc hại và mạng.

.png)