An toàn thông tin thiết bị đầu cuối thế hệ mới

Ngày nay, các dịch vụ công nghệ thông tin (CNTT) quan trọng của các cơ quan nhà nước hay các doanh nghiệp (DN) đang hoạt động trên cả môi trường đám mây công cộng và riêng tư, web và lưu trữ máy chủ.ưa nhập tóm tắt

Tóm tắt

* Các phương thức tấn công các thiết bị đầu cuối:

- Sử dụng phần mềm xâm lấn;

- Thông qua thói quen sử dụng thiết bị đầu cuối có kết nối mạng, thao túng người dùng để lấy thông tin về

quyền truy cập tài nguyên, thiết bị;

- Xâm phạm dữ liệu trên các thiết bị đầu cuối khi người dùng sử dụng và khai thác thông tin không an toàn.

* Một số giải pháp gia tăng khả năng đảm bảo an toàn thông tin (ATTT) thiết bị đầu cuối với AI và bot:

- Phân tích hành vi dựa trên AI và xác thực thời gian;

- Quản lý bản vá dựa trên bot ngày càng thông minh hơn, cải thiện độ chính xác và khả năng dự đoán của bot

để phân biệt thiết bị đầu cuối và các hệ thống cần bản vá để cải thiện;

- ATTT và quản lý các định danh thiết bị đầu cuối bằng AI

Ngoài ra, xu hướng sử dụng thiết bị di động tại nơi làm việc đã cho phép người dùng truy cập các dịch vụ CNTT của doanh nghiệp tại bất cứ nơi nào, lúc nào. Sự bùng nổ Cách mạng công nghiệp trong thời đại chuyển đổi số (CĐS) kéo theo sự gia tăng đáng kể về các loại thiết bị đầu cuối, bao gồm điện thoại thông minh, máy tính bảng, thiết bị đeo tay,..

Sự tăng trưởng về số lượng và chủng loại của các thiết bị đầu cuối, đồng nghĩa với việc khả năng bị tấn công ngày càng tăng, khó khăn và phức tạp trong việc quản lý thiết bị, gây tiêu tốn nhiều hơn các nguồn tài nguyên an toàn thông tin. Nhất là tài nguyên nhân lực cấp độ cao, các chuyên gia ATTT cao cấp từ xưa đến nay luôn là nguồn tài nguyên khan hiếm.

Sử dụng trí tuệ nhân tạo (AI) và máy học (ML) giúp chúng ta bắt kịp với số lượng ngày càng tăng và mức độ tinh vi của các mối đe dọa đồng thời tận dụng ít nhân tài hơn và đạt hiệu quả trong ATTT thiết bị đầu cuối (EPS).

Những phương thức tấn công các thiết bị đầu cuối

Thiết bị đầu cuối là các điểm xâm nhập tiềm ẩn cho các mối đe dọa ATTT mạng và cần được bảo vệ chặt chẽ vì chúng thường là mắt xích yếu nhất trong bảo mật mạng.

Ngày nay, thời đại CĐS đang bùng nổ mạnh mẽ với nhiều những kĩ thuật mới, tư duy mới khiến cho sự đa dạng về số lượng và chủng loại của các thiết bị đầu cuối tăng mạnh. Điều đó, có nghĩa là phương thức và cách thức tấn công của các tội phạm mạng nhắm đến các thiết bị đầu cuối trở nên đa dạng theo. Sau đây là một số các phương thức phổ biến xâm phạm dữ liệu trên một thiết bị đầu cuối:

- Tội phạm sử dụng phần mềm xâm lấn, như mã ẩn trong các ứng dụng và các trang web, nhằm thu thập và phân phối dữ liệu đến các hệ thống từ xa mà không cần sự cho phép của người dùng.

- Thông qua thói quen sử dụng thiết bị đầu cuối có kết nối mạng của người dùng, thao túng người dùng cung cấp các thông tin về quyền truy cập vào các thiết bị và tài nguyên CNTT.

- Xâm phạm dữ liệu trên các thiết bị đầu cuối xảy ra khi người dùng sử dụng và khai thác thông tin không an toàn.

Theo thông tin của Microsoft (Syber signals) các mối đe dọa bao gồm:

- Các mối đe dọa thiết bị đầu cuối: Microsoft Defender cho các thiết bị đầu cuối đã chặn hơn 9,6 tỷ mối đe dọa phần mềm độc hại nhắm mục tiêu vào các thiết bị của khách hàng là doanh nghiệp (DN) và người tiêu dùng, từ tháng 1 đến tháng 12/2021.

- Các mối đe dọa Email: Microsoft Defender cho Office 365 đã chặn hơn 35,7 tỷ email lừa đảo và các email độc hại khác nhắm mục tiêu đến khách hàng DN và người tiêu dùng, từ tháng 1 đến tháng 12/2021.

- Các mối đe dọa ID: Microsoft (Azure Active Directory) đã phát hiện và chặn hơn 25,6 tỷ nỗ lực chiếm đoạt tài khoản khách hàng DN bằng cách đánh cắp mật khẩu, từ tháng 1 đến tháng 12/2021.

Sản phẩm ATTT bảo vệ thiết bị đầu cuối thế hệ mới

Các sản phẩm ATTT bảo vệ thiết bị đầu cuối thế hệ mới sử dụng trí tuệ nhân tạo (AI) và máy học, tích hợp chặt chẽ với mạng và thiết bị ATTT để cung cấp khả năng bảo vệ toàn diện và thích ứng hơn so với các giải pháp ATTT thiết bị đầu cuối trước kia. Bảo vệ thiết bị đầu cuối (EPP) thế hệ mới cung cấp tính năng kết hợp phân tích thời gian thực hành vi của người dùng và khả năng phân tích các mẫu, cho phép chúng ta phát hiện trước các mối đe dọa.

Với các công nghệ tiên tiến hiện nay, chúng ta thực hiện lập tức hành động khóa, ngăn chặn và loại bỏ lại những đe dọa đó. Ngoài việc giải quyết các mối đe dọa, các công cụ tích hợp AI và ML thế hệ mới còn chủ động cập nhật từ các mối đe dọa và liên tục điều chỉnh các phương pháp chống lại chúng nhanh chóng và hiệu quả cao hơn.

Tất cả các DN quy mô lớn nhỏ đang là mục tiêu của các loại tấn công mạng. Việc sử dụng ATTT thiết bị đầu cuối thế hệ mới có thể trang bị tốt hơn cho hệ thống phòng thủ của các DN thế hệ mới trước các mối đe dọa hiện đại và sự phát triển của các chiến dịch tấn công.

Ngày nay, các DN và nhân viên bảo mật đang bị quá tải và choáng ngợp bởi mức độ tiến hóa nhanh chóng của các mối đe dọa. Họ cần nhiều thời gian, kiến thức, nhiều công cụ quản lý và nhiều quy trình hơn để thực hiện ATTT. ATTT thiết bị đầu cuối thế hệ mới có AI và ML giúp các doanh nghiệp bắt kịp với xu hướng số lượng ngày càng tăng và mức độ tinh vi của các mối đe dọa.

Sự phát triển của ATTT thiết bị đầu cuối thế hệ mới

Khi số lượng, loại và mức độ phức tạp của các mối đe dọa tăng lên, các tổ chức cần nhiều thông tin và kiến thức sâu hơn. Hiện nay, nhiều mối đe dọa đang chuyển mục tiêu nhắm đến các điểm yếu do hành vi của người dùng, khả năng ATTT mạng yếu và CNTT ngoài luồng (CNTT ngoài luồng là việc sử dụng các hệ thống, thiết bị, phần mềm, ứng dụng và dịch vụ CNTT ngoài phạm vi quản lý hoặc không có sự chấp thuận của bộ phận CNTT).

Sự gia tăng đáng kể về các loại thiết bị đầu cuối, bao gồm điện thoại thông minh, máy tính bảng, thiết bị đeo được,... khiến số lượng thiết bị đầu cuối có khả năng bị tấn công ngày càng tăng. Sự gia tăng về cả chủng loại và số lượng ảnh hưởng khó khăn đến việc định danh các thiết bị đầu cuối và việc phụ thuộc vào các quy trình phần mềm riêng biệt để xử lý ATTT, quản lý các thiết bị đầu cuối có thể dẫn đến nhiều nguy cơ bị tấn công. Việc cập nhật danh sách đen các mã độc cũng ngày càng đòi hỏi nhiều nguồn lực hơn.

Thế hệ mới, các công nghệ tự động kiểm tra mọi quy trình trên mọi thiết bị để chống lại các cuộc tấn công tiềm tàng thực sự cần thiết để kiểm soát an toàn thông tin thiết bị đầu cuối tốt hơn. Phần mềm bảo vệ thiết bị đầu cuối thế hệ mới sử dụng AI và ML, có thể cung cấp các tính năng bảo vệ thiết bị đầu cuối thế hệ cũ không thể cung cấp:

- Phát hiện các hành vi trái phép của người dùng, ứng dụng hoặc dịch vụ mạng;

Chặn các hành động đáng ngờ trước khi diễn ra;

- Xử lý dữ liệu thông qua ML và AI để xác định các tệp hoặc quy trình độc hại;

- Dừng việc phân tán dữ liệu trái phép;

- Phân tích dữ liệu ứng dụng đáng ngờ bị cô lập bởi “sandboxes”;

- Khôi phục các thiết bị đầu cuối và dữ liệu về trạng thái trước đó trong trường hợp bị ransomware tấn công;

- Cô lập các thiết bị đầu cuối và quy trình đáng ngờ;

- Cung cấp khả năng phát hiện và phản hồi thiết bị đầu cuối có thể liên tục giám sát các hệ thống và mạng để giảm thiểu các mối đe dọa nâng cao.

Bảo vệ thiết bị đầu cuối thế hệ mới ứng dụng AI và ML

Vai trò của Phát hiện và phản hồi thiết bị đầu cuối (EDR) và ML, đánh dấu sự trở lại của các nền tảng bảo vệ thiết bị đầu cuối (Endpoint Protection Platform).

Mặc dù việc chặn các mối đe dọa đã biết vẫn là một phần quan trọng trong bảo vệ mạng và thiết bị đầu cuối, nhưng số lượng các mối đe dọa và thông tin phải được xử lý lớn hơn khả năng con người có thể tự quản lý. Khả năng phát hiện các mối đe dọa ẩn sâu cần thiết sự phối hợp giữa con người với máy móc hợp tác để chống lại mánh khóe của những kẻ tấn công cũng sử dụng công cụ tinh vi để thực hiện các chiến dịch phạm tội. Những kẻ tấn công ngày nay sẽ nghiên cứu các chiến lược mà DN sử dụng để cố gắng chặn các cuộc tấn công và tăng mức độ tinh vi của phần mềm độc hại để chống lại các biện pháp phòng thủ này.

Chiến lược ATTT mạng tốt nhất là sự kết hợp của danh sách đen các mối đe dọa với tốc độ của máy để xử lý, tùy chỉnh và mở rộng quy mô xử lý. AI và máy học có thể loại bỏ các mối đe dọa đã biết, tập trung các thuật toán máy học xử lý các mối đe dọa chưa biết, đồng thời vẫn đảm bảo khả năng xảy ra lỗi ở mức tối thiểu.

Việc tích hợp ATTT và bảo vệ thiết bị đầu cuối với công nghệ AI và ML tạo ra một môi trường hệ thống bảo vệ chống lại tất cả các giai đoạn tấn công và tự động cải thiện khi mỗi mối đe dọa mới được phát hiện. Sau đó, AI có thể hành động theo cách đã được tạo lập trước các mối đe dọa mới và đã học.

Bằng cách kết hợp quản lý và kiểm soát tập trung, cách tiếp cận này có thể khiến các tổ chức chủ động hơn việc tiếp cận thông tin mới nhất về danh sách đen các mối đe dọa. Sự kết hợp giữa tốc độ xử lý của ML và AI có khả năng nhận dạng các mẫu, thêm vào khả năng phán đoán và trực giác của các chuyên gia ATTT, sẽ là thế hệ mới của ATTT mạng.

Phân tích hành vi là điều kiện cần để công nghệ bảo vệ thiết bị đầu cuối thế hệ mới ứng dụng AI và ML cung cấp loại hình bảo vệ liên tục và không ngừng phát triển. Để bảo vệ chống lại các cuộc tấn công nâng cao và những Fileless yêu cầu một phương pháp tích hợp cung cấp khả năng phòng thủ nhiều lớp đồng thời điều tra mọi giai đoạn của chiến dịch tấn công.

Một số giải pháp gia tăng khả năng đảm bảo ATTT thiết bị đầu cuối với AI và bot trên thế giới hiện nay

Tại hội nghị RSA năm 2022, hơn 30 nhà cung cấp ATTT thiết bị đầu cuối hầu hết tập trung vào ba lĩnh vực cốt lõi của quản lý rủi ro: Giảm các bề mặt tấn công, cải thiện khả năng phát hiện, ứng phó và làm giảm rủi ro ATTT thiết bị đầu cuối. những giải pháp chính ATTT thiết bị đầu cuối đang ngày càng hoàn thiện với AI và bot.

i- Phân tích hành vi dựa trên AI và xác thực thời gian

Các nhà cung cấp an toàn thông tin thiết bị đầu cuối hàng đầu như : Blackberry CylancePERSONA, Broadcom, CrowdStrike, CyberArk, Cybereason, Ivanti, Kaspersky SentinelOne, Microsoft, McAfee, Sophos, VMWare Carbon Black đã đầu tư nhiều hơn để củng cố hai lĩnh vực trên trong chiến lược sản phẩm của họ.

Mục tiêu chung là sử dụng AI và ML để xác định các mẫu và phát hiện sự bất thường trong thời gian thực, sau đó thực hiện hành động ngăn chặn và loại bỏ các mối đe dọa. Ví dụ: Bộ bảo vệ Microsoft 365 đã thực hiện việc này trong thời gian thực bằng việc ra soát các mối đe dọa từ email, thiết bị đầu cuối, định danh và ứng dụng; Radware Bot Manager kết hợp mô hình hóa hành vi, phân tích mục đích, trí thông minh tổng thể của bot và chức năng fingerprint (Device fingerprint - phân tích các thuộc tính trình duyệt, thiết bị, phần mềm và kết nối để tạo hồ sơ rủi ro của thiết bị trong thời gian thực).

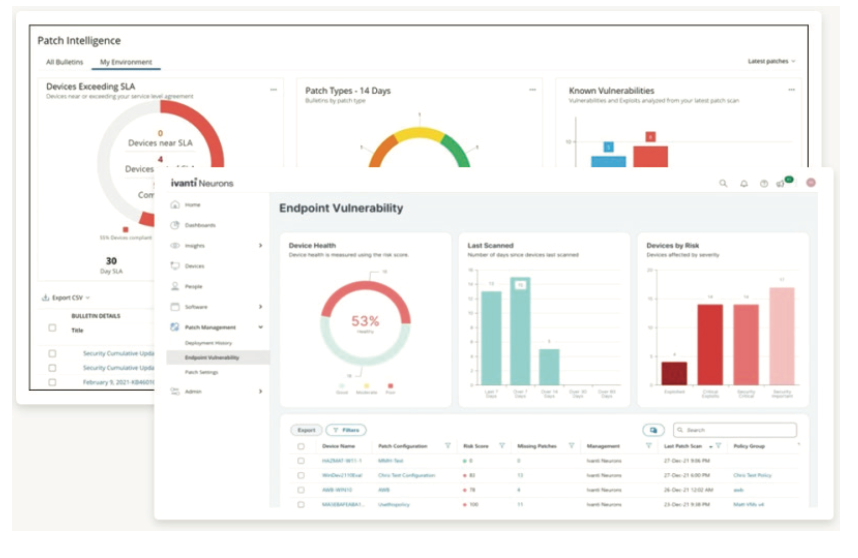

ii- Quản lý bản vá dựa trên bot ngày càng thông minh hơn, cải thiện độ chính xác và khả năng dự đoán của bot để phân biệt thiết bị đầu cuối và các hệ thống cần bản vá để cải thiện

Việc đạt được độ chính xác dự đoán cao hơn là nền tảng của việc quản lý bản vá đang phát triển trong thời đại hiện nay. Tương lai của việc phát hiện và diệt trừ ransomware là dựa trên thông tin. Nayaki Nayyar, Chủ tịch kiêm Giám đốc sản phẩm của Ivanti, đã trình bày chi tiết về các lỗi phần mềm phổ biến nhất dẫn đến các cuộc tấn công bằng ransomware, chuỗi lỗ hổng.

Nhà cung cấp Ivanti đã thiết kế các cấu hình bản vá tùy chỉnh, xác định các đặc điểm của việc triển khai bản vá và cài Ivanti Neurons Agent trên thiết bị để chạy độc lập theo lịch trình đã cài đặt. Microsoft Endpoint Manager (MEM) cũng đã mở rộng triển khai Microsoft Intune bao gồm các bản cập nhật ứng dụng. Việc biết thông tin về các mối đe dọa và bản vá của nó giúp các tổ chức ưu tiên khắc phục các lỗ hổng phần mềm một cách hợp lý.

iii- ATTT và quản lý các định danh thiết bị đầu cuối bằng AI

Theo Forrester, định danh thiết bị đầu cuối đang tăng trưởng số lượng hơn định danh con người gấp hai lần hoặc hơn. Một cuộc khảo sát cuối năm 2021 của Venafi với 1.000 CIO cho thấy số lượng máy được định danh tăng 42% hàng năm, trung bình một DN có hơn 250.000 định danh máy. Điều đó sẽ gây tổn thất một khoản kinh phí lớn để quản lý các định danh thiết bị đầu cuối.

Các nhà cung cấp dịch vụ hàng đầu về ATTT thiết bị đầu cuối EPP và XDR như: CyCognito, Cisco, Delinea, Ivanti, Keyfactor, Microsoft Security, Venafi, ZScaler đang đặt trọng tâm vào việc quản lý định danh thiết bị đầu cuối. Ví dụ: Cisco AI Endpoint Analytics là giải pháp sử dụng thành phần ML xây dựng fingerprint cho thiết bị đầu cuối để giảm các thiết bị đầu cuối không xác định trong môi trường mạng hỗn hợp.

Kết luận

Ngày nay, với sự bùng nổ của công nghệ số, sự gia tăng theo cấp số nhân của các thiết bị đầu cuối thì việc bảo đảm ATTT cho các thiết bị đầu cuối luôn được đặt lên hàng đầu. Ở trên, chúng ta thấy được tất cả các nhà cung cấp dịch vụ hàng đầu về ATTT thiết bị đầu cuối đều đang đặt trọng tâm vào việc phát triển và ứng dụng AI trong việc bảo đảm ATTT cho thiết bị đầu cuối. Nên việc ứng dụng AI và ML vào việc bảo đảm ATTT cho thiết bị đầu cuối chính là ATTT cho thiết bị đầu cuối thế hệ mới.

Tài liệu tham khảo:

1. https://venturebeat.com/securi...

strengthen-endpoint-security/

2. https://www.trellix.com/en-us/...

what-is-next-gen-endpoint-protection.html

3. https://news.microsoft.com

(Bài đăng ấn phẩm in Tạp chí TT&TT số 7 tháng 7/2023)