Điểm cuối - xu hướng tấn công của tin tặc

Trong vài năm qua, những điểm cuối đã đóng một vai trò quan trọng trong các cuộc tấn công mạng. Điều quan trọng là chúng ta phải hiểu một số xu hướng tấn công chính mà tin tặc sử dụng để nhắm vào các điểm cuối.

Mặc dù các tổ chức đã thực hiện một số bước để giảm thiểu những mối đe dọa điểm cuối như xác định thiết bị đang kết nối mạng (cả tại chỗ và bên ngoài cơ sở), cách ly thiết bị mới hoặc cũ, quét tìm các mối đe dọa và lỗ hổng, ngay lập tức áp dụng các bản vá quan trọng,… Tuy nhiên, vẫn còn nhiều việc phải làm để đảm bảo an ninh cho điểm cuối. Và điều quan trọng là phải hiểu một số xu hướng tấn công chính mà tin tặc sử dụng để nhắm vào các điểm cuối.

Lừa đảo

Lừa đảo, đặc biệt lừa đảo trực tuyến là một cách hiệu quả để giành quyền truy cập vào các điểm cuối nhằm thu thập thông tin đăng nhập của người dùng.

Bản thân hành vi lừa đảo không phải là một khai thác, nhưng đây là một phương pháp mà những tác nhân đe dọa sử dụng để phân phối một trọng tải (payload), ví dụ như một liên kết đến một cổng web Microsoft 365 giả mạo để thu thập thông tin xác thực hay một tài liệu có hỗ trợ macro với một payload phần mềm độc hại thực thi mở.

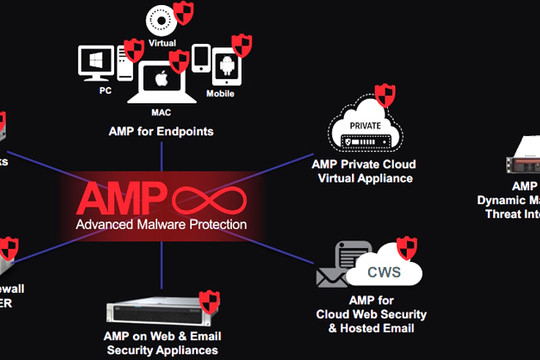

Vì vậy, điều quan trọng là các nhà phân tích bảo mật không chỉ triển khai tính năng lọc email mà cả các công cụ điểm cuối có thể chặn việc triển khai những payload phần mềm độc hại được gửi qua email như: phần mềm chống virus (AV) và phần mềm chống phần mềm độc hại (AM). Việc triển khai các sản phẩm AV/AM sẽ tạo ra một mạng lưới an toàn, ngăn chặn việc thực thi phần mềm độc hại nếu email lừa đảo thành công trong việc vượt qua các bộ lọc email của công ty.

Gần đây, các tác nhân đe dọa đang sử dụng phần mềm độc hại IceXLoader để triển khai việc lừa đảo nhằm lây nhiễm tới các điểm cuối của người dùng ở quy mô lớn. Phần mềm độc hại được đóng gói trong một tệp ZIP có vẻ ngoài được gửi dưới dạng tệp đính kèm email. Sau khi được mở, phần mềm độc hại tự giải nén vào một thư mục tệp ẩn trên ổ C của điểm cuối, cung cấp cơ sở cho kẻ tấn công thực hiện các cuộc tấn công bổ sung để tiếp tục thực hiện hành vi vi phạm mạng của công ty.

Khai thác lỗ hổng hệ điều hành

Các lỗ hổng có thể được tạo ra bởi những lỗi trong mã nguồn khiến chương trình hoạt động theo cách mà những kẻ tấn công có thể khai thác. Bản thân các lỗi không độc hại, nhưng chúng là cửa ngõ để các tác nhân đe dọa xâm nhập vào tổ chức. Những điều này cho phép các tác nhân đe dọa truy nhập các hệ thống mà không cần thực hiện những cuộc tấn công thu thập thông tin xác thực và có thể mở nhiều hệ thống để khai thác. Khi xâm nhập vào được một hệ thống, tin tặc có thể triển khai phần mềm độc hại và công cụ để tiếp tục truy cập tài sản và thông tin đăng nhập.

Đối với những kẻ tấn công, khai thác lỗ hổng bảo mật là một quá trình leo thang, cho dù thông qua các đặc quyền trên thiết bị hay bằng cách xoay vòng từ điểm cuối này sang điểm cuối khác. Khi mọi điểm cuối được củng cố để chống lại việc khai thác các lỗ hổng đều là trở ngại đối với tác nhân đe dọa đang cố gắng phát tán phần mềm độc hại trong môi trường CNTT của công ty.

Các công cụ bảo trì và tác vụ thông thường cho phép các tổ chức ngăn chặn những lỗ hổng bị kẻ tấn công khai thác. Các công cụ quản lý bản vá có thể quét thiết bị, cài đặt bản vá (bản sửa lỗi) và cung cấp báo cáo về sự thành công hay thất bại của những hành động này. Ngoài ra, các tổ chức có thể tận dụng các công cụ quản lý cấu hình để duy trì các tệp cấu hình hệ điều hành (OS) ở trạng thái an toàn mong muốn.

Khai thác lỗ hổng phần mềm

Các lỗ hổng phần mềm tồn tại trong các sản phẩm phần mềm được cài đặt trong môi trường hệ điều hành là mục tiêu khai thác lớn của tin tặc.

Đối với các lỗ hổng của OS, biện pháp bảo vệ tốt nhất chống lại các hành vi khai thác là các bản vá/cập nhật được phát hành thường xuyên, việc triển khai chúng có thể được hỗ trợ bởi các công cụ quản lý điểm cuối.

Ngoài ra, việc thực thi các chính sách sử dụng được có thể giúp hạn chế người dùng cuối tham gia những các hành vi có thể gây rủi ro cho các thiết bị đầu cuối và tài sản của công ty.

Ngoài thông tin bảo mật và quản lý sự kiện (SIEM) và các công cụ chống virus, các tổ chức có thể giảm đáng kể tác động do một cuộc tấn công ransomware gây ra bằng cách: Triển khai các giải pháp ngăn ngừa mất dữ liệu (DLP); Tạo bản sao lưu ngoài trang web; Tận dụng giải pháp lưu trữ dữ liệu trên đám mây.

Trong bối cảnh tấn công mạng liên tục thay đổi như hiện nay đổi đòi hỏi bộ phận CNTT và bảo mật phải linh hoạt và có sự phát triển song song với các mối đe dọa. Các bản sửa lỗi của ngày hôm qua có thể không hoạt động hôm nay, trong khi các mối đe dọa có thể giống nhau nhưng chiến thuật của chúng có thể khác. Khi làm việc để giảm thiểu các mối đe dọa mạng, các nhóm CNTT và bảo mật đừng quên vai trò ngày càng quan trọng của những điểm cuối./.

.png)