Tại sự kiện Kaspersky Cyber Security Weekend lần thứ 8 mới đây, ông Suguru Ishimaru, nhà nghiên cứu cấp cao về phần mềm độc hại của Nhóm Nghiên cứu và Phân tích toàn cầu (GReAT) tại Kaspersky, đã nghiên cứu về mối đe dọa di động ở APAC để trả lời cho câu hỏi: "Điều gì sẽ xảy ra nếu không có các thiết bị di động thông minh?".

Ông Suguru Ishimaru: người dùng nên kích hoạt chế độ bảo vệ hai lớp cho các thiết bị di động thông minh

Thông qua chia sẻ thực tế rằng người dùng không thể sống thiếu thiết bị di động, ông Suguru Ishimaru đã đưa ra các phân tích về phần mềm độc hại mới nhất nhắm vào người dùng ở APAC: Anubis và Roaming Mantis.

Anubis: Sự kết hợp giữa Trojan ngân hàng di động và ransomware

Trojan ngân hàng di động là một trong những loại mã độc nguy hiểm nhất. Chúng có thể đánh cắp tiền từ tài khoản ngân hàng của người dùng bằng cách ngụy trang thành các ứng dụng hợp pháp để lừa người dùng cài đặt phần mềm độc hại. Giám sát chủ động từ Kaspersky cho thấy Trojan Anubis hiện là sự kết hợp giữa Trojan ngân hàng di động và các đặc tính của mã độc tống tiền (ransomware) trên các thiết bị di động thông minh.

Anubis là Trojan ngân hàng di động nhắm vào thiết bị Android từ năm 2017. Người dùng tại Nga, Thổ Nhĩ Kỳ, Ấn Độ, Trung Quốc, Colombia, Pháp, Đức, Mỹ, Đan Mạch và Việt Nam là mục tiêu của chiến dịch lừa đảo này. Theo thống kê mới nhất của Kaspersky, trong quý II/2022, 10,48% người dùng Kaspersky trên toàn cầu đã phải đối mặt với Anubis.

Việc lây nhiễm ban đầu được thực hiện thông qua nhiều cách như các phần mềm độc hại có giao diện đáng tin cậy và được xếp hạng cao trên Google Play, tin nhắn lừa đảo được gửi qua SMS và một Trojan ngân hàng di động khác - phần mềm độc hại Bian.

Sau khi xâm nhập, mã độc có thể hoàn toàn chiếm quyền điều khiển thiết bị. Chúng sẽ đánh cắp thông tin cá nhân và danh tính người dùng, truy cập tin nhắn riêng tư, thông tin đăng nhập, các đoạn ghi âm, vị trí GPS hay tắt tính năng Play Protect, khóa màn hình của thiết bị, v.v…

Ông Suguru Ishimaru chia sẻ: "Anubis được biết đến với khả năng gây tổn hại hàng trăm khách hàng của ngân hàng trong mỗi chiến dịch, chứng tỏ nó là một trong những phần mềm độc hại nhắm vào người dùng Android đang hoạt động tích cực nhất hiện nay. Những phát hiện gần đây của chúng tôi cho thấy tội phạm mạng đứng sau mối đe dọa này đã bắt đầu thực hiện các hành vi đòi tiền chuộc. Nếu việc điều chỉnh cơ chế hoạt động mang lại hiệu quả, rất có thể các nhóm lừa đảo khác sẽ sao chép cách thức này. Do đó, tôi nhận thấy rằng các cuộc tấn công tương tự sẽ xuất hiện nhiều hơn ở APAC, bắt nguồn từ động lực tài chính mạnh mẽ của bọn tội phạm mạng".

Roaming Mantis: Mối đe dọa với người dùng Android và iOS

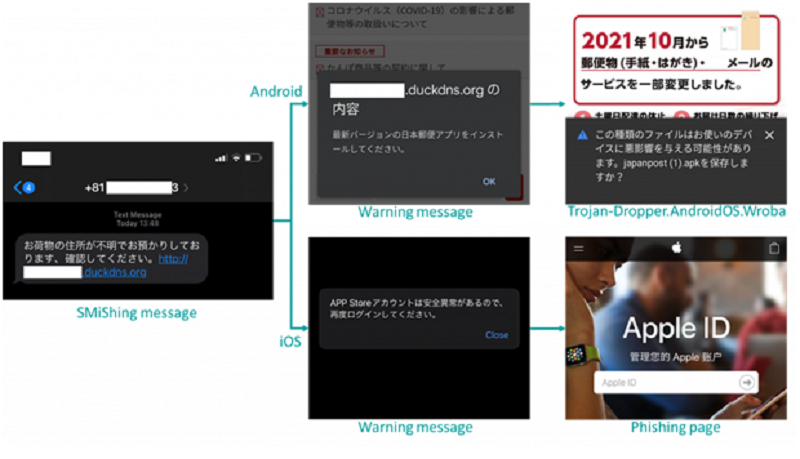

Roaming Mantis là mối đe dọa phổ biến khác nhắm đến người dùng ngân hàng di động trên toàn cầu. Nhóm này thực hiện các chiến dịch nhắm mục tiêu vào các thiết bị Android và phát tán phần mềm độc hại trên các thiết bị di động, ban đầu qua việc chiếm quyền điều khiển DNS và hiện tại là lừa đảo qua tin nhắn SMS.

Các chuyên gia của Kaspersky đã theo dõi hoạt động của mối đe doạ này từ năm 2018 và phát hiện gần nửa triệu cuộc tấn công vào người dùng APAC từ năm 2021 đến nửa đầu năm 2022. Hầu hết phần mềm độc hại lây nhiễm cho người dùng Kaspersky ở Nga, Nhật Bản, Hàn Quốc, Ấn Độ và Trung Quốc đều đã bị chặn.

Ông Ishimaru cũng nhấn mạnh bên cạnh nền tảng Android, những chiến dịch gần đây của Roaming Mantis cũng bắt đầu tấn công người dùng iOS.

Với phương thức tương tự, chúng gửi đến người dùng iOS các tin nhắn có thông điệp hấp dẫn với mô tả ngắn gọn và một liên kết (URL) đến trang đích. Khi người dùng iOS nhấp vào liên kết và mở trang đích, họ được chuyển hướng đến một trang lừa đảo giả mạo trang web chính thức của Apple. Với người dung Android, phần mềm độc hại Wroba cũng được tải xuống trên thiết bị.

Nếu nạn nhân nhập thông tin đăng nhập vào trang web lừa đảo, họ sẽ được chuyển đến trang lừa đảo xác thực hai yếu tố (2FA), từ đó cho phép kẻ tấn công xác định thiết bị của người dùng, thông tin đăng nhập và mã xác thực hai yếu tố.

"Có một quan điểm cho rằng iOS là hệ điều hành an toàn hơn. Tuy nhiên, chúng ta cần tính đến các yếu tố như mức độ phức tạp ngày càng gia tăng của các cuộc tấn công phi kỹ thuật, sự đa dạng của các loại phần mềm độc hại cũng như yếu tố con người. Cả Anubis và Roaming Mantis đều yêu cầu sự tham gia của người dùng trước khi chúng có thể chiếm quyền kiểm soát thiết bị. Với 63% các khoản thanh toán số và giao dịch tài chính ở APAC được thực hiện trực tuyến thông qua thiết bị di động, chỉ nhận thức thôi là chưa đủ. Mọi người nên bảo vệ điện thoại của mình ngay bây giờ", ông Ishimaru cho biết thêm.

Các chuyên gia tại Kaspersky gợi ý người dùng nên kích hoạt chế độ bảo vệ hai lớp cho các thiết bị di động thông minh.

Ở mức bảo mật cơ bản, người dùng luôn cập nhật điện thoại và cài đặt các bản vá mới nhất, khởi động lại hằng ngày, không tin tưởng các ứng dụng của bên thứ ba và tệp mobileconfig, không nhấp vào các liên kết được gửi qua SMS, cài đặt giải pháp bảo mật, như Kaspersky Total Security.

Bên cạnh đó, triển khai bảo mật nâng cao, người dùng cần sử dụng VPN để ẩn lưu lượng truy cập, kiểm tra lưu lượng mạng thời gian thực bằng Indicator of Compromise (trích xuất dấu vết tấn công hệ thống), sử dụng chế độ Lockdown cho người dùng iOS 16.

.jpg)

.jpg)