Một cách để tăng cường sự hiểu biết của bạn về bảo mật Wi-Fi là tự mình thực hiện một số tấn công. Điều đó không có nghĩa là bạn nên xâm nhập vào mạng của công ty hoặc theo dõi hàng xóm. Thay vào đó, tấn công mạng đạo đức và thử nghiệm thâm nhập Wi-Fi hợp pháp - được thực hiện với sự hợp tác của chủ sở hữu mạng - có thể giúp bạn tìm hiểu thêm về các điểm mạnh và hạn chế của bảo mật không dây. Hiểu các lỗ hổng Wi-Fi tiềm tàng có thể giúp bạn bảo vệ tốt hơn các mạng bạn quản lý và đảm bảo các kết nối an toàn hơn khi bạn truy cập các mạng không dây khác.

Bắt đầu với một công cụ thám thính wifi

Công cụ thám thính Wi-Fi phổ biến là những công cụ đơn giản nhất để thêm vào bộ kiểm tra của bạn. Mặc dù chỉ là các công cụ thụ động thông thường nhưng chúng phục vụ một mục đích quan trọng là chúng cho phép bạn xem các điểm truy cập (AP) gần đó và chi tiết của chúng, chẳng hạn như mức tín hiệu, loại bảo mật/mã hóa và địa chỉ điều khiển truy cập phương tiện (MAC).

Với công cụ này, bạn có thể tìm thấy các mạng sử dụng các giao thức bảo mật yếu, chẳng hạn như WEP hoặc phiên bản gốc của WPA. Nó còn có thể tiết lộ các AP lừa đảo được thiết lập bởi các nhân viên hoặc những người khác có khả năng sẽ bẻ khóa mạng của bạn để tấn công. Ngay cả khi có các AP được đặt với số nhận dạng bộ dịch vụ ẩn hoặc không được phát sóng (SSID), một số có thể nhanh chóng tìm ra chúng.

Một ví dụ điển hình là Vistumbler, ứng dụng Windows nguồn mở hiển thị các chi tiết AP cơ bản, bao gồm các phương thức xác thực và mã hóa chính xác, và có thể tiết lộ SSID và mức tín hiệu. Nó cũng hiển thị biểu đồ mức tín hiệu và mức sử dụng kênh. Nó rất tùy biến và cung cấp các tùy chọn cấu hình linh hoạt. Vistumbler hỗ trợ tên AP để giúp bạn phân biệt chúng, điều này cũng giúp phát hiện các điểm truy cập giả mạo. Nó hỗ trợ ghi nhật ký GPS và theo dõi trực tiếp trong ứng dụng sử dụng Google Earth.

Nếu bạn không muốn sử dụng máy tính xách tay và có sẵn thiết bị di động, hãy cân nhắc sử dụng Tiện ích AirPort trên thiết bị iOS của bạn hoặc tải xuống ứng dụng trên Android.

Một tùy chọn cho di động là Wifi Analyzer, một ứng dụng Android miễn phí mà bạn có thể sử dụng để tìm các điểm truy cập trên điện thoại thông minh hoặc máy tính bảng dựa trên thiết bị Android của mình. Nó liệt kê các chi tiết cơ bản cho các điểm truy cập trên băng tần 2,4 GHz và trên các thiết bị được hỗ trợ trên băng tần 5 GHz.

Một tùy chọn cho di động là Wifi Analyzer, một ứng dụng Android miễn phí mà bạn có thể sử dụng để tìm các điểm truy cập trên điện thoại thông minh hoặc máy tính bảng dựa trên thiết bị Android của mình. Nó liệt kê các chi tiết cơ bản cho các điểm truy cập trên băng tần 2,4 GHz và trên các thiết bị được hỗ trợ trên băng tần 5 GHz.

Bạn có thể xuất danh sách điểm truy cập (ở định dạng XML) bằng cách gửi nó đến email hoặc ứng dụng khác hoặc chụp ảnh màn hình. Nó cũng có các biểu đồ hiển thị tín hiệu theo kênh, lịch sử và xếp hạng sử dụng và nó có tính năng đo tín hiệu để giúp tìm các điểm truy cập.

Công cụ nghe lén Wi-Fi và kiểm soát sóng vô tuyến

Công cụ nghe lén Wi-Fi này đi xa hơn so với những kẻ thám thính. Thay vì chỉ lấy các chi tiết mạng, công cụ này nắm bắt và hiển thị và/hoặc phân tích các gói dữ liệu thô được gửi qua sóng vô tuyến. Lưu lượng truy cập có thể được nhập vào các công cụ khác, chẳng hạn như một công cụ bẻ khóa mã hóa. Một số kẻ nghe lén cũng thực hiện một số phân tích hoặc bẻ khóa. Một số khác tìm kiếm và chỉ báo cáo về lưu lượng truy cập mạng nhất định, chẳng hạn tiết lộ mật khẩu dưới dạng văn bản rõ ràng.

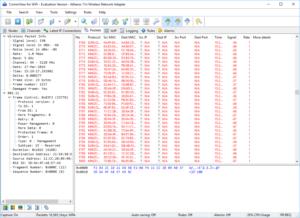

CommView cho WiFi là một trình nghe lén và phân tích Wi-Fi thương mại phổ biến cung cấp bản dùng thử giới hạn 30 ngày. Nó có một tính năng thám thính để hiển thị chi tiết mạng và các số liệu thống kê về sử dụng kênh. Nó có thể theo dõi các kết nối IP và ghi lại bất kỳ phiên VoIP nào. Công cụ này cũng cho phép bạn chụp và xem các gói dữ liệu thô.

Nếu bạn kết nối với mạng Wi-Fi, bạn có thể nhập cụm mật khẩu PSK của nó để các gói được giải mã và hiển thị cho bạn thấy. Bạn cũng có thể đặt quy tắc để lọc dữ liệu bạn nhìn thấy và đặt cảnh báo để theo dõi các thiết bị giả mạo. Các tính năng thú vị khác bao gồm một trình tạo lưu lượng để thực hiện một số giả mạo; nút tái tổ chức để tự khởi động máy khách; xây dựng lại TCP để xem tốt hơn dữ liệu đã chụp (văn bản hoặc ảnh).

Kismet là một công cụ thám thính Wi-Fi mã nguồn mở, trình nghe lén gói tin và hệ thống phát hiện xâm nhập có thể chạy trên Windows (với khung WSL), Mac OS X, Linux và BSD. Nó hiển thị chi tiết điểm truy cập, bao gồm SSID của các mạng "ẩn". Nó cũng có thể chụp các gói dữ liệu dây thô, để bạn có thể xuất vào Wireshark, TCPdump và các công cụ khác sau đó. Trong Windows, Kismet chỉ hoạt động với bộ điều hợp không dây CACE AirPcap do giới hạn của trình điều khiển Windows. Tuy nhiên, nó hỗ trợ nhiều bộ điều hợp không dây trong Mac OS X và Linux.

Các công cụ tiết lộ chi tiết Wi-Fi

WirelessKeyView từ NirSoft là một công cụ đơn giản nhưng gọn gàng liệt kê tất cả các khóa hoặc cụm mật khẩu WEP, WPA và WPA2 được lưu trữ trên máy tính Windows mà bạn chạy.

WirelessKeyView không thu được bất cứ thứ gì từ sóng vô tuyến nhưng nó cho thấy lỗ hổng Wi-Fi đáng kể.

Mặc dù khá dễ dàng để tiết lộ các khóa đã lưu trong Windows 7 và các phiên bản cũ hơn thông qua GUI Windows thông thường nhưng Microsoft đã tăng mức độ khó với Windows 10. Tuy nhiên, WirelessKeyView nhanh chóng đưa bạn vào danh sách có thể xuất của tất cả các mạng đã lưu bất kể phiên bản hệ điều hành.

Mặc dù khá dễ dàng để tiết lộ các khóa đã lưu trong Windows 7 và các phiên bản cũ hơn thông qua GUI Windows thông thường nhưng Microsoft đã tăng mức độ khó với Windows 10. Tuy nhiên, WirelessKeyView nhanh chóng đưa bạn vào danh sách có thể xuất của tất cả các mạng đã lưu bất kể phiên bản hệ điều hành.

Các công cụ như WirelessKeyView có thể tiết lộ cách một thiết bị bị xâm nhập hoặc bị đánh cắp có thể chứa thông tin nhạy cảm ngoài các tài liệu. Nó cũng cho thấy tầm quan trọng của việc sử dụng xác thực 802.1x, với nó người dùng sẽ có thông tin đăng nhập riêng cho Wi-Fi và không dễ gặp phải vấn đề này.

Aircrack-ng là một bộ công cụ mã nguồn mở để thực hiện bẻ khóa khóa WEP và WPA/WPA2-Personal.

Aircrack-ng là một ứng dụng thử nghiệm thâm nhập Wi-Fi phổ biến có sẵn dưới dạng một công cụ độc lập và được bao gồm trong nhiều bộ công cụ.

Nó chạy trên Windows, Mac OS X, Linux và OpenBSD. Nó cũng có thể tải xuống dưới dạng hình ảnh VMware và Live CD. Bạn có thể xem các mạng Wi-Fi gần đó, bao gồm các SSID ẩn hoặc không được phát sóng. Bạn cũng có thể chụp các gói dữ liệu thô, tiêm và phát lại lưu lượng, bẻ khóa các khóa mã hóa sau khi đã bắt đủ các gói.

Linux và tấn công đạo đức và kiểm tra thâm nhập

Một trong những bản thử nghiệm thâm nhập phổ biến nhất là Kali Linux. Ngoài cài đặt hệ điều hành Linux thông thường trên máy tính, bạn có thể tạo đĩa khởi động trực tiếp hoặc tải xuống hình ảnh VMware hoặc VirtualBox. Nó chứa một danh sách lớn các công cụ bảo mật và kiểm tra, một số trong đó bạn có thể sử dụng để kiểm tra Wi-Fi như Kismet và Aircrack-ng ở trên.

Một số công cụ Wi-Fi khác có trong Kali Linux là Reaver tấn công mạng thông qua WPS PIN không an toàn, FreeRadius-WPE thực hiện các cuộc tấn công xen giữa trong xác thực 802.1X và Wifi Honey tạo một “hũ mật ong” để thu hút người dùng kết nối vào một AP giả với hy vọng kiểm soát được lưu lượng truy cập của họ và thực hiện các cuộc tấn công xen giữa.

Thực hiện với một công cụ phần cứng

Nếu bạn thực sự nghiêm túc về bảo mật không dây và muốn một cái gì khác với các lỗ hổng của nó, bạn phải thử WiFi Pineapple. Đây là một giải pháp dựa trên phần cứng được thiết kế đặc biệt để phân tích Wi-Fi và kiểm tra thâm nhập. Bạn có thể quét, nhắm mục tiêu, đánh chặn và báo cáo về nhiều mối đe dọa và điểm yếu của mạng không dây này.

WiFi Pineapple có giao diện giống như bộ định tuyến, bao gồm giao diện đồ họa người dùng web của nó.

Thiết bị The WiFi Pineapple TETRA cho phép bạn thực hiện một số thủ thuật không dây thực sự thú vị.

Bạn có thể thực hiện những việc như xem chi tiết ứng dụng khách của từng AP, thực hiện tấn công tự động đăng xuất, tự động tạo các AP giả bằng cách bắt chước các SSID gần đó để thực hiện tấn công xen giữa. Bạn cũng có thể thu thập dữ liệu duyệt web của người khác và giả mạo các phản hồi DNS để gây nhầm lẫn cho người dùng hoặc gửi chúng đến các trang web giả mạo.

WiFi Pineapple hiện cung cấp hai tùy chọn phần cứng: NANO băng tần đơn có giá từ 99,99 đô la và TETRA băng tần kép giống như bộ định tuyến bắt đầu từ 199,99 đô la.

.png)