Gia tăng tấn công ransomware trong đại dịch COVID-19

Trong những năm gần đây, không phải virus, mà chính ransomware mới là mối đe dọa đối với các tổ chức, DN. Ransomware đã được Bộ Tư pháp Mỹ đánh giá là một mô hình mới của tội phạm mạng có khả năng gây ra các tác động trên quy mô toàn cầu. Đặc biệt khi đại dịch COVID-19 xảy ra, các hình thức làm việc, học tập trực tuyến phát triển mạnh cũng tạo ra nhiều cơ hội cho ransomware xâm nhập hệ thống hơn.

Công ty phần mềm có trụ sở tại Florida, Kaseya, là nạn nhân mới nhất của một cuộc tấn công ransomware quy mô lớn trong năm 2021. Nhóm REvil khét tiếng một lần nữa đứng đằng sau vụ tấn công này, tuyên bố đã mã hóa hơn 1 triệu hệ thống của khách hàng cuối.

Theo công bố của Kaseya, cuộc tấn công đã gây ảnh hưởng từ 800 đến 1500 DN trên toàn cầu. Đánh giá tác động thực sự của cuộc tấn công thậm chí còn khó hơn vì hầu hết nạn nhân là khách hàng cuối cùng. Kaseya là một công ty chuyên cung cấp các công cụ phần mềm cho các cửa hàng gia công phần mềm CNTT. Các công ty này thường hỗ trợ phần mềm tại văn phòng cho các công ty quá nhỏ hoặc có nguồn lực khiêm tốn để thiết lập bộ phận kỹ thuật của riêng họ. Theo TechCrunch, vụ tấn công nhắm mục tiêu vào khoảng 1500 DN và đòi tiền chuộc lên tới 70 triệu USD này chỉ là một trong số hàng trăm cuộc tấn công ransomware được công khai vào năm 2021.

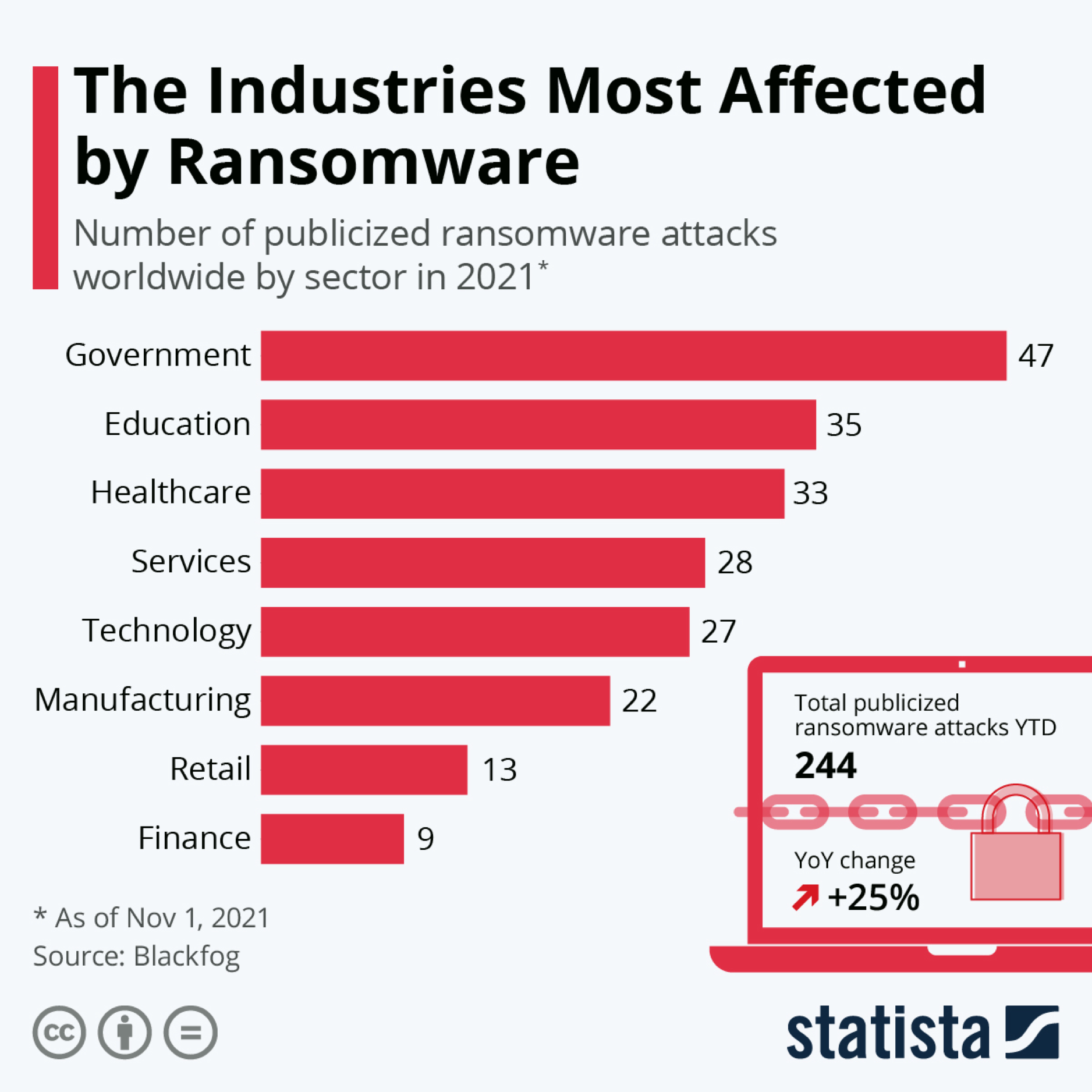

Theo dự báo của công ty bảo mật toàn cầu Blackfog, trong năm 2021 tổn thất do ransomware gây ra trên thế giới là 6.000 tỷ USD, so với 3 ngàn tỷ USD năm 2015. Số liệu thống kê của công ty này cũng cho thấy cho thấy các cơ quan bị tấn công tống tiền nhiều nhất thuộc các lĩnh vực: chính phủ, giáo dục và dịch vụ, trong số các nạn nhân có thành phố Angers ở Pháp, Liege ở Bỉ và Tulsa, Oklahoma, cũng như các cơ quan chính phủ ở Anh, Đức, Ý và Ấn Độ.

Trong khi đó, theo một báo cáo của Cybersecurity Ventures, trong năm 2021 cứ 11 giây sẽ có một cuộc tấn công ransomware. Check Point Research cũng tiết lộ rằng số lượng trung bình các cuộc tấn công bằng ransomware trên toàn thế giới đã tăng 20% trong hai tháng qua, 41% trong sáu tháng qua và 93% trong năm qua.

Phòng chống tấn công ransomware với AI

Khi nói đến phần mềm độc hại, ransomware là một trong những mối đe dọa phát triển nhanh nhất trong lịch sử gần đây. Ransomware ở tất cả các dạng và biến thể của nó đều gây ra mối đe dọa đáng kể cho cả người dùng cá nhân và các DN. Mặc dù đây không phải là một hiện tượng mới, nhưng tác động toàn cầu của ransomware đã đạt đến tầm cao mới vào năm 2021. Các cuộc tấn công trong năm nay không chỉ ảnh hưởng lớn tới các công ty và tập đoàn hàng triệu đô la mà còn ảnh hưởng trực tiếp đến cộng đồng.

Khi rất nhiều hoạt động của chúng ta đều diễn ra trực tuyến, từ làm việc, học tập cho đến mua sắm, giải trí, điều đó đồng nghĩa với việc có nhiều con đường để ransomware xâm nhập hơn. Sự gia tăng nhanh chóng của ransomware đã khiến các chính phủ trên toàn thế giới phải suy nghĩ lại về chiến lược của họ trong việc ngăn chặn các cuộc tấn công và truy tố những người chịu trách nhiệm.

Đối với các DN, cần phải hành động ngay bây giờ. Không có một công cụ duy nhất nào có thể phát hiện tất cả phần mềm độc hại. Do đó, việc sử dụng nhiều công cụ và triển khai chiến lược nhiều lớp để phát hiện các mối đe dọa trong ngày là cần thiết là. Ngoài ra, việc sử dụng các thuật toán AI có thể giúp tự động phát hiện hành vi độc hại và cô lập các tệp nguy hiểm một cách hiệu quả.

Đầu tiên là việc bảo vệ chống lừa đảo, phân tích email bằng thuật toán AI mạnh mẽ không chỉ hạn chế khả năng bị lây nhiễm mã độc mà còn giảm thời gian gián đoạn hoạt động trong trường hợp xảy ra sự cố.

Ngoài việc bảo vệ hộp thư đến email, việc bảo vệ toàn bộ môi trường đám mây cũng rất quan trọng. Điều đó đồng nghĩa với việc bảo vệ tất cả những nơi các công việc kinh doanh được thực hiện, bao gồm SharePoint, OneDrive, Slack và Teams.

Đây là quy trình bao gồm các bước kiểm tra, chia nhỏ tập tin để kiểm tra sâu, trích xuất ra hết các nội dung đáng ngờ rồi sau đó "ráp" các phần trở về thành tập tin khả dụng. Công nghệ CDR được thiết kế để biến tập tin và email đến trở thành những bản sao tiện dụng, sạch khỏi bất kỳ nội dung thực thi nguy hiểm nào cũng như những nội dung không mong muốn khác.

Ngày nay, các mối đe dọa đến từ trên mạng Internet trở nên ngày càng tinh vi và khó phát hiện. Sơ suất của bất kỳ nhân viên nào khi mở tập tin (file) có nhiễm mã độc cũng có thể gây ra sự cố bảo mật cho DN. Vì vậy, mọi tập tin và email ra vào hệ thống mạng của tổ chức đều cần phải coi là nguy cơ tiềm ẩn. Giải pháp CDR (Content Disarm and Reconstruction) đảm bảo an toàn bằng cách tách toàn bộ cấu trúc của file, quét phát hiện bất kỳ nội dung thực thi độc hại, sau đó giữ lại các thành phần an toàn để tạo ra một bản sao của tệp (file) hoàn toàn "sạch sẽ" trước khi tới người sử dụng. Nhờ vậy, giải pháp này có thể ngăn chặn được các mã độc khó phát hiện, bao gồm các cuộc tấn công APT và ransomware, đồng thời duy trì được sự nguyên bản, khả năng hiển thị, sử dụng của file.

Cơ chế hoạt động của công nghệ này gồm 2 phần như tên của nó. "Content Disarm" chỉ việc loại bỏ các thành phần không phù hợp với chính sách được định nghĩa cho từng loại file, các phần này thường là các macro, các đoạn mã thực thi có trong file. Còn "Reconstruction" là tạo ra 1 file mới sau khi đã loại bỏ các thành phần độc hại kể trên mà vẫn đảm bảo cấu trúc và các thành phần nội dung khác.

Khác với việc phân tích mã độc, công nghệ CDR sẽ không tìm kiếm các đoạn mã được coi là mã độc (malware) mà đơn giản là loại bỏ tất cả những gì không an toàn, không phù hợp với chính sách. Ví dụ, với các file định dạng PDF, người ta thấy các đoạn mã Javascript nhúng trong đó có thể gây hại tới người dùng. Đối với phân tích mã độc, người ta cần sử dụng model, nguyên tắc để xác định các đoạn mã độc trong đó và nếu nó độc thì sẽ không sử dụng file này. Tuy nhiên, đối với việc sử dụng CDR, vì Javascript trong file PDF được định nghĩa là không an toàn nên chỉ đơn giản là xóa bỏ các mã Javascript này và tạo một file mới không có các mã Javascript.

Ngoài ra, điều quan trọng là phải cài đặt báo cáo thời gian thực. Điều này cho phép quản trị viên phân tích mọi khía cạnh của mối đe dọa và xem các video mô phỏng cho thấy điều gì sẽ xảy ra nếu bị phần mềm độc hại xâm phạm mạng.

Những hậu quả nghiêm trọng đằng sau những cuộc tấn công ransomware là không thể lường trước được. Thủ đoạn của tội phạm mạng ngày càng tinh vi, cách thức hoạt động của các loại ransomware cũng ngày một thay đổi. Khi một loại ransomware mới bị phát tán, hầu hết các trường hợp bị nhiễm đều không thể khôi phục dữ liệu. Chính vì vậy, điều quan trọng nhất là bạn cần trang bị hệ thống phòng, chống ransomware ngay hôm nay, để không gặp phải những tình huống đáng tiếc./.

.jpeg)