Tin tặc "nằm vùng" tấn công nhiều hệ thống thông tin trọng yếu tại Việt Nam

Nhiều người lo ngại đang có chiến dịch tấn công mã hóa dữ liệu tống tiền tại Việt Nam, thậm chí tin tặc còn nằm vùng khá lâu nay trong các hệ thống thông tin (HTTT) trọng yếu.

Ransomware sẽ là xu hướng tấn công trong thời gian tới

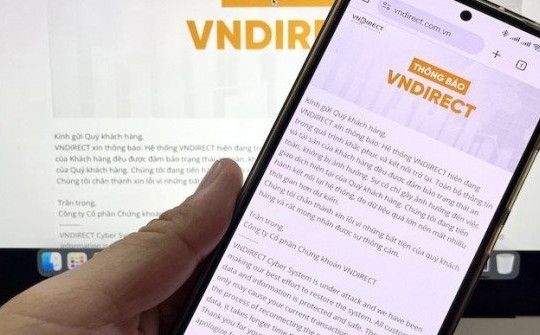

Liên tiếp những ngày gần đây, nhiều doanh nghiệp (DN) của Việt Nam như VNDirect, PVOil… bị tấn công ransomware (mã hóa dữ liệu tống tiền). Nhiều cơ quan, đơn vị lo lắng, phải chăng đang có một chiến dịch tấn công ransomware nhắm vào các HTTT trong nước?

Tại Tọa đàm “Phòng chống tấn công mã hóa dữ liệu tống tiền” do Câu lạc bộ Nhà báo công nghệ thông tin (CNTT) Việt Nam (Vietnam ICT Press Club) đã phối hợp với Hiệp hội An ninh mạng Quốc gia tổ chức chiều 5/4/2024 ở Hà Nội, Trung tá Lê Xuân Thủy, Giám đốc Trung tâm an ninh mạng quốc gia, Cục An ninh mạng và phòng, chống tội phạm sử dụng công nghệ cao (A05) - Bộ Công an nhận định: có thể thấy làn sóng tấn công mã hóa đòi tiền chuộc nhắm vào các tổ chức, DN diễn ra khá sôi động. Nói đây là một chiến dịch thì không hẳn. Nhưng nhiều hệ thống của các tổ chức, DN Việt Nam chưa được đảm bảo an toàn thông tin (ATTT) một cách đầy đủ, sẽ là mục tiêu dễ dàng bị tấn công trong thời gian tới.

Ông Vũ Ngọc Sơn, Giám đốc Kỹ thuật Công ty CP Công nghệ an ninh mạng quốc gia (NCS), Trưởng ban Nghiên cứu công nghệ, Hiệp hội An ninh mạng quốc gia phân tích: Hình thức tấn công của tin tặc (hacker) tương đối giống nhau, đều là tấn công nằm vùng một thời gian và sau đó mã hóa dữ liệu tống tiền.

Tuy vậy, kỹ thuật tấn công các vụ lại không giống nhau, do đó, có khả năng đây là các cuộc tấn công của những nhóm tội phạm mạng khác nhau. Chưa có bằng chứng cho thấy đây là một chiến dịch có tổ chức. Tuy nhiên, cũng không loại trừ khả năng này vì các vụ việc liên tiếp xảy ra trong một thời gian khá ngắn. Hiện vẫn cần thêm chứng cứ, xâu chuỗi lại. Nếu có chiến dịch thì chiến dịch đó bắt đầu từ cách đây hơn 1 năm hoặc 6 tháng trước.

Ông Phạm Thái Sơn, Phó Giám đốc Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC) thuộc Cục ATTT, Bộ Thông tin và Truyền thông (TT&TT) cung cấp số liệu thống kê cụ thể về các vụ tấn công tại Việt Nam: Trong quý I-2024, Cục ATTT ghi nhận hơn 150 triệu cảnh báo nguy cơ bảo mật. Sau khi phân tích và phát hiện thì thấy có hơn 300.000 nguy cơ tấn công mạng tấn công vào các HTTT trên toàn quốc.

"Hiện nay, nhiều HTTT của nhiều cơ quan, tổ chức, DN là đích nhắm của các nhóm tin tặc, đặc biệt là ransomware. NCSC đã ghi nhận hơn 13.000 cảnh báo ransomware trong quý 1. Tấn công ransomware sẽ là xu hướng tấn công vào các cơ quan, tổ chức trong thời gian tới", ông Phạm Thái Sơn cho hay.

Vẫn “mất bò mới lo làm chuồng”

Điều đáng quan ngại là dù đã có cảnh báo sớm nhưng trên thực tế vẫn nhanh chóng diễn ra hàng loạt các cuộc tấn công.

Lý giải nguyên nhân, Trung tá Lê Xuân Thủy phân tích: Các tổ chức, DN tại Việt Nam vẫn chưa quan tâm đúng mức cho vấn đề bảo mật. Điển hình như công tác giám sát an ninh mạng 24/7 chỉ được quan tâm những ngày gần đây, sau khi nhiều vụ việc đã xảy ra với con số thiệt hại rất lớn.

Rất nhiều thực hành không tốt về an ninh mạng vẫn đang hiện diện ở nhiều tổ chức lớn, thậm chí cả những ngân hàng thuộc nhóm Big4. Nhiều tài sản CNTT bị bỏ quên, không ai nâng cấp, thực hiện bản vá, vô hình chung trở thành bàn đạp cho hacker xâm nhập.

Cùng với đó, sự phát triển nóng dẫn tới sự hình thành hàng loạt liên kết tới các đơn vị thành viên. Những đơn vị thành viên năng lực yếu kém có kết nối trực tiếp tới hệ thống lõi của tổ chức mẹ, khi bị hacker tấn công sẽ làm ảnh hưởng tới tổ chức mẹ. Nếu áp dụng tốt các tiêu chuẩn về an ninh mạng thì sẽ có thể phòng tránh nguy cơ rủi ro này

“Chúng tôi đã kiểm tra thì thấy nhiều tổ chức, DN cũng thực hiện giám sát an ninh mạng, nhưng hệ thống giám sát mua của nhà sản xuất về lắp, cảnh báo giả quá nhiều, dẫn tới tâm lý bỏ qua cảnh báo, tới khi có cảnh báo thật cũng bị bỏ qua. Cần lưu ý là giới hacker liên tục phát triển. Nếu chúng ta không có sự nghiên cứu, cập nhật thường xuyên các hệ thống phòng thủ, không thể cảnh báo những mối nguy thật sự thì sẽ rất nguy hiểm, đặc biệt là với những cơ quan có liên quan tới bí mật nhà nước thì thậm chí còn bị cho là vi phạm pháp luật tương đối nghiêm trọng”, Trung tá Thủy cảnh báo.

Đồng quan điểm, ông Vũ Ngọc Sơn tâm sự: “Nhiều lần tôi đã chia sẻ, việc biến nhận thức thành hành động của Việt Nam chúng ta còn độ trễ khá cao. Cách đây khoảng 5 ngày, tôi vừa xử lý vụ việc của một tổ chức bị tấn công. Sau khi tham gia phân tích lại toàn bộ sự cố, chúng tôi nhận thấy vụ việc này đáng nhẽ phải được ngăn chặn từ trước, bởi vì chúng tôi đã gửi cảnh báo cho chính đơn vị đó. Cụ thể là có một tài khoản lễ tân bị xâm nhập, chúng tôi đề nghị xử lý nhưng không ai làm, có thể vì nghĩ máy của lễ tân không có gì quan trọng. Thực ra, máy lễ tân đó có lỗ hổng truy cập trực tiếp vào hệ thống xác thực của DN này. Nhóm hacker dùng luôn tài khoản lễ tân khai thác lỗ hổng đó và lấy luôn quyền quản trị từ máy lễ tân luôn. Đôi khi ở Việt Nam, cứ mất bò mới lo làm chuồng. Điều đó là không nên”.

Ông Phạm Thái Sơn cũng cho rằng, nhận thức về bảo mật của các tổ chức, DN Việt Nam chưa tốt, cứ “cháy nhà” rồi mới lo biện pháp phòng tránh. Nhà nước đã có Luật về ATTT, quy định về đảm bảo ATTT theo các cấp độ, nhưng đâu đó, các tổ chức, DN vẫn chưa tuân thủ.

Các chuyên gia cùng thống nhất quan điểm: Với mức độ phát triển của CNTT hiện nay, trình độ của hacker ngày càng tiến bộ, họ rất giỏi trong việc tấn công. Khoản tiền họ thu được từ các cuộc tấn công là rất lớn. Họ có mục tiêu cụ thể, rõ ràng. Trong khi chúng ta lại chưa quan tâm đúng mức tới câu chuyện bảo mật, đôi khi còn bỏ quên nhiều tài sản, cực kỳ nguy hiểm.

Nguy cơ tin tặc nằm vùng tấn công những hệ thống trọng yếu

Một mối quan ngại khác được Trung tá Lê Xuân Thủy nhận diện: Rất nhiều HTTT, trong đó có cả HTTT trọng yếu đã bị tin tặc nằm vùng. Tin tặc giống như tên trộm cướp nằm dưới gầm giường, sau khi nghiên cứu đầy đủ tài sản nào có giá trị, nghiên cứu đầy đủ đường đi nước bước để lấy tài sản đó, thì sẽ ra tay.

“Trên thực tế, trong nhiều cuộc tấn công mà chúng tôi đã xử lý thì thời gian tin tặc nằm vùng rất lâu. Thậm chí với một số ngân hàng, tin tặc còn tiến hành một số giao dịch chuyển tiền thử. Năm ngoái, sau khi xâm nhập tấn công 1 ngân hàng, hiểu rõ cấu trúc dữ liệu, tin tặc sàng lọc khoảng 20 tài khoản chứa nhiều tiền nhất trong số hàng triệu tài khoản của ngân hàng; nghiên cứu cơ sở dữ liệu để biết số điện thoại nhận tin nhắn OTP, sửa số điện thoại đó thành số điện thoại của tin tặc, sau đó cài smart banking lên thiết bị mới, rồi cập nhật lại về số cũ để không ai biết gì, chờ đến ngày ra tay.

Khi bị 'nằm vùng' như vậy, mức độ nguy hiểm rất cao. Thậm chí, nhiều khi tin tặc nằm vùng còn hiểu hệ thống hơn cả cán bộ phụ trách quản lý hệ thống của tổ chức đấy. Để xảy ra mức đấy thì rất khó chống”, Trung tá Lê Xuân Thủy thông tin.

Từng xử lý nhiều trường hợp mã độc nằm vùng, ông Phạm Thái Sơn khẳng định: Các cuộc tấn công xảy ra sau khi đã nằm vùng rất lâu thường có tính chất ra đòn triệt hạ chứ không nhẹ nhàng. Không có cơ hội để khôi phục lại nhanh chóng.

“Tấn công mã hóa dữ liệu tống tiền là hình thức tấn công mạng không mới song lại đang trở nên khá phổ biến những năm gần đây. Các tổ chức tài chính, chứng khoán luôn là một trong những mục tiêu hàng đầu của các nhóm tấn công ransomware. Thực tế, nhiều công ty tài chính, công nghệ, truyền thông trên thế giới cũng từng bị tấn công ransomware gây ra các sự cố gián đoạn hoạt động kéo dài. Có thể nói, đến nay tấn công ransomware đã trở thành vấn nạn chung của mọi DN, tổ chức trên toàn cầu, nhất là các tổ chức tài chính, ngân hàng hay những đơn vị quản lý, xử lý nhiều dữ liệu người dùng. Vấn nạn này đặt ra cho các DN bài toán phải tăng cường bảo mật, bảo vệ an toàn các HTTT”.

Ông Nguyễn Việt Phú, Chủ nhiệm Vietnam ICT Press Club

Một câu hỏi được nhiều người đặt ra: Vậy nếu bị tin tặc "nằm vùng", cần làm gì?

Trả lời câu hỏi này, ông Vũ Ngọc Sơn cho hay: Theo khuyến cáo của Bộ TT&TT, mỗi năm phải rà soát hệ thống tối thiểu 1 lần, nhưng nơi có dữ liệu quan trọng thì phải rà soát nhiều hơn. Việc rà soát rất quan trọng, giúp chúng ta phát hiện ra mã độc nằm vùng hoặc các máy chủ đã bị kiểm soát. Tinh thần là phải rà soát công tâm chứ không phải đối phó. Rà soát kỹ thì xác suất phát hiện ra khá cao.

Cũng theo ông Sơn, cần thay đổi tư duy về việc phòng chống mã hóa dữ liệu tống tiền: Trước đây đầu tư 80% cho ngăn chặn, 15% cho giám sát và 5% cho phản ứng. Nhưng giờ cần đảm bảo kiềng 3 chân, trong đó khoảng 33% cho ngăn chặn, 33% cho theo dõi giám sát, và 33% cho phản ứng.

Trung tá Lê Xuân Thủy lưu ý thêm: Bên cạnh việc triển khai các hệ thống kỹ thuật, các quy trình để tăng cường khả năng phòng thủ, thì các tổ chức, DN cần nâng cao nhận thức cho tất cả người dùng. Suy cho cùng, cả hệ thống lớn nhiều khi bị tấn công vì những mắt xích yếu nhất, và người dùng thường là những mắt xích yếu./.