Những khuyến nghị cho doanh nghiệp trước tấn công ransomware

Sự cố tấn công bằng mã độc tống tiền (ransomware) nhắm vào hệ thống của công ty chứng khoán VNDirect đã làm hệ thống bị “sập”, bị khoá và bị đòi tiền chuộc là câu chuyện an toàn thông tin mạng “nóng” trong tuần qua.

Lời nhắc nhở cả thị trường cần tiếp tục giải pháp bảo đảm an toàn hệ thống

Tại buổi họp báo quý I năm 2024 của Bộ Tài chính chiều 29/3, Thứ trưởng Bộ Tài chính Nguyễn Đức Chi đã chia sẻ quan điểm và tiến độ giải quyết sự cố của Công ty Chứng khoán VNDirect.

Theo đó, Thứ trưởng Nguyễn Đức Chi cho biết, bất kỳ công ty chứng khoán nào bị trục trặc đều là sự việc đáng tiếc. Sự việc VNDirect bị tin tặc (hacker) tấn công vừa rồi là sự nhắc nhở cho cả thị trường cần tiếp tục giải pháp bảo đảm an toàn hệ thống.

"Ngay khi sự cố xảy ra, các đơn vị thuộc Ủy ban Chứng khoán Nhà nước và hai sở giao dịch chứng khoán cùng với công ty chứng khoán đã có giải pháp xử lý. Bộ Tài chính nhắc nhở các thành viên thị trường nâng cao ý thức bảo mật thông tin”, Thứ trưởng Nguyễn Đức Chi nói.

Cũng tại họp báo, ông Phạm Hồng Sơn, Phó Chủ tịch Ủy ban Chứng khoán Nhà nước cho biết ngay khi xảy ra sự việc, VNDirect đã báo cáo Sở Giao dịch chứng khoán Hà Nội (HNX) và Sở Giao dịch chứng khoán TP. Hồ Chí Minh (HOSE), Ủy ban Chứng khoán Nhà nước. Theo báo cáo của VNDirect, hệ thống giao dịch của công ty bị hacker chuyên nghiệp tấn công.

HNX và HOSE đã chủ động ngắt kết nối của VNDirect. Tài sản của khách hàng được bảo đảm. Ủy ban Chứng khoán Nhà nước luôn đặt yêu cầu cao trong việc bảo mật, chuẩn bị sẵn sàng phương án xử lý khi xảy ra sự cố.

"Trong 24 năm hoạt động, thị trường chứng khoán chưa xảy ra vấn đề lớn. Bản thân công ty chứng khoán cũng đầu tư số tiền lớn cho bảo mật thông tin. Chúng tôi đã mời cơ quan công an vào cuộc điều tra sự cố VNDirect bị tấn công. Việc này không ảnh hưởng tới khả năng nâng hạng thị trường trong thời gian tới", ông Phạm Hồng Sơn cho hay.

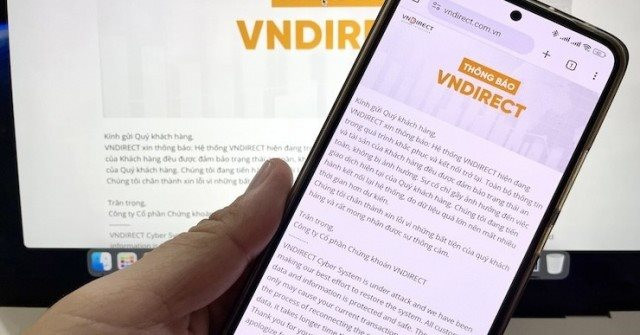

Trước đó, ngày 24/3, hacker quốc tế đã tấn công và mã hóa hệ thống công nghệ của VNDirect. Từ thời điểm bị tấn công đến nay, khách hàng mở tài khoản tại công ty chứng khoán này không thể giao dịch chứng khoán.

Trong thông báo gửi khách hàng ngày 28/3, VNDirect cho biết, Công ty đã thực hiện kiểm tra thông luồng giao dịch với 2 Sở giao dịch chứng khoán trước, việc xử lý sự cố đã bước qua giai đoạn 1, nghĩa là hệ thống đã tra cứu được trạng thái và thông tin tài khoản của khách hàng trên My Account, khách hàng đã xem được tình trạng tài khoản, danh mục cổ phiếu. Còn việc golive (chạy chính thức) hệ thống giao dịch trở lại dự kiến mất thêm một vài ngày để đảm bảo an toàn hệ thống.

Trong tâm thư gửi khách hàng ngày 29/3, bà Phạm Minh Hương, Chủ tịch VNDirect cho biết, Công ty dự kiến sẽ mở lại hoạt động giao dịch chứng khoán vào ngày 1/4. Sau khi ưu tiên phục hồi hệ thống để phục vụ nhà đầu tư và ngăn chặn nguy cơ trong tương lai, Công ty sẽ nghiên cứu các chính sách hỗ trợ hợp lý và sẽ chia sẻ với nhà đầu tư sớm nhất.

Tổng rà soát và triển khai bảo đảm ATTT mạng cho các HTTT

Là cơ quan theo dõi, giám sát không gian mạng, Cục An toàn thông tin (ATTT) - Bộ TT&TT tối ngày 30/3 đã phát đi công văn gửi các đơn vị chuyên trách về CNTT/ATTT của các Bộ, cơ quan ngang Bộ, cơ quan thuộc Chính phủ; Sở TT&TT các tỉnh, thành phố trực thuộc Trung ương, các Tập đoàn, Tổng công ty nhà nước; Các Tổ chức tài chính, Ngân hàng thương mại nhà nước; Các Ngân hàng: Chính sách xã hội; Phát triển Việt Nam; Hợp tác xã Việt Nam; Các Tổ chức, doanh nghiệp (DN) hoạt động trong lĩnh vực bưu chính; Các Tổ chức, DN hoạt động trong lĩnh vực thương mại điện tử về việc tăng cường bảo đảm ATTT mạng đối với hệ thống thông tin (HTTT).

Theo Cục ATTT, đơn vị này đã phát hiện xu hướng tấn công mạng, đặc biệt là mã hóa tấn công tống tiền (ransomware) tăng cao. Trong thời gian gần đây, đã có một số HTTT của cơ quan, tổ chức, DN tại Việt Nam bị sự cố tấn công, gây gián đoạn hoạt động và thiệt hại về vật chất, hình ảnh của các cơ quan, tổ chức, DN, cũng như hoạt động bảo đảm an toàn không gian mạng quốc gia.

Cục ATTT đề nghị các cơ quan, tổ chức, DN rà soát và triển khai bảo đảm ATTT mạng cho các HTTT thuộc phạm vi quản lý, với 7 nhiệm vụ chính, trong đó, có tổ chức rà soát, tăng cường các giải pháp bảo đảm ATTT mạng cho các HTTT, ưu tiên các giải pháp giám sát, cảnh báo sớm; Thực hiện kiểm tra, đánh giá đảm bảo ATTT các HTTT thuộc phạm vi quản lý, trong trường hợp phát hiện các nguy cơ, lỗ hổng, điểm yếu, cần lập tức triển khai các biện pháp khắc phục, đặc biệt là các HTTT lưu trữ, xử lý thông tin cá nhân, dữ liệu cá nhân.

“Việc kiểm tra, đánh giá đảm bảo ATTT các HTTT thuộc phạm vi quản lý của các cơ quan, tổ chức, DN phải hoàn thành trước ngày 15/4/2024”, Cục ATTT yêu cầu.

Cục ATTT cũng yêu cầu: "Các tổ chức triển khai phương án sao lưu định kỳ hệ thống và dữ liệu quan trọng để kịp thời khôi phục khi bị tấn công mã hóa dữ liệu và báo cáo sự cố về Cục ATTT theo quy định".

Hai loại ransomware cơ bản

Trước phương thức tấn công bằng mã độc tống tiền (ransomware) vào tổ chức tài chính, trao đổi với PV Tạp chí TT&TT, bà Võ Dương Tú Diễm, Giám đốc khu vực Việt Nam của Kaspersky cho rằng: “Kẻ tấn công sử dụng ransomware để kiểm soát quyền truy cập vào các tài sản quan trọng của DN và yêu cầu khoản tiền chuộc để khôi phục quyền truy cập đó”.

Chuyên gia từ Kapersky cho rằng người dùng cần phân biệt hai loại ransomware cơ bản gồm:

Locker ransomware: Hình thức này sẽ vô hiệu hóa một phần chuột và bàn phím của người dùng, nhưng vẫn cho phép họ xem màn hình hiển thị yêu cầu tiền chuộc. Tuy nhiên, các chức năng khác của máy tính sẽ không thể sử dụng được.

Crypto ransomware: Thay vì chặn các chức năng cơ bản của máy tính, phần mềm độc hại này mã hóa dữ liệu quan trọng của DN, chẳng hạn như thông tin của khách hàng, đối tác, chuỗi cung ứng, nhân viên, chiến lược kinh doanh, hình ảnh, video… Kẻ tấn công lợi dụng tầm quan trọng của dữ liệu để yêu cầu tiền chuộc, nếu không, tất cả thông tin quan trọng sẽ bị xóa.

Một số ví dụ điển hình về những nguy hiểm, rủi ro mà các cuộc tấn công ransomware gây ra cho DN

Bà Võ Dương Tú Diễm cho biết suốt cả thập kỷ qua, tội phạm mạng đã gây ra các cuộc tấn công ransomware và sử dụng nhiều cách thức để phát tán chúng trên nhiều DN. Một số ví dụ điển hình về những nguy hiểm, rủi ro mà các cuộc tấn công ransomware gây ra cho DN như:

Tấn công lừa đảo qua email (Email phising): Năm 2016, một loạt các cuộc tấn công ransomware mang tên Locky nhắm vào các bệnh viện lớn khiến các cơ sở này không thể truy cập dữ liệu bệnh nhân và trong một số trường hợp, buộc phải chuyển bệnh nhân sang các bệnh viện khác.

Thông thường, nạn nhân thường bị lừa đảo qua email và cuộc tấn công này mã hóa tất cả các tài liệu và hình ảnh quan trọng, chẳng hạn như hồ sơ bệnh nhân, cho đến khi tiền chuộc (thường là Bitcoin) được thanh toán.

Lỗ hổng hệ điều hành: Hệ thống lỗi thời là một trong những lý do chính khiến DN dễ bị tấn công ransomware, điển hình là cuộc tấn công ransomware WannaCry đình đám năm 2017.

Cuộc tấn công này bắt đầu từ Anh và lan rộng ra gần 150 quốc gia trên toàn thế giới, chủ yếu nhắm vào các cơ quan nhà nước và đơn vị DN lớn. Theo Interpol, phần mềm độc hại WannaCry đã tấn công 230.000 máy tính trên 150 quốc gia. Hệ quả là mạng điện thoại Telefonica ở Tây Ban Nha bị tê liệt và lịch trình khởi hành của nhiều chuyến tàu và máy bán vé tự động bị gián đoạn nghiêm trọng.

Tấn công "Drive-by-attacks": Sau vụ tấn công ransomware WannaCry năm 2017, một loại ransomware khác mang tên Bad Rabbit đã xuất hiện, chủ yếu tấn công vào các quốc gia như Nga và khu vực Đông Âu.

Thủ đoạn của Bad Rabbit rất tinh vi: chúng yêu cầu người dùng chạy trình cài đặt Adobe Flash, được ngụy trang dưới dạng phần mềm độc hại từ một trang web đã bị tấn công, từ đó, phần mềm độc hại đã lây nhiễm vào máy tính của người dùng. Hậu quả là kẻ tấn công đằng sau Bad Rabbit yêu cầu khoản tiền chuộc 0.05 Bitcoin, tương đương với 280 USD theo tỷ giá thời điểm ấy.

Khuyến nghị cho DN tự bảo vệ trước tấn công ransomware

Để bảo vệ các tổ chức, DN, các chuyên gia của Kaspersky cũng khuyến nghị các tổ chức, DN cần thực hiện một số bước để tự bảo vệ mình trước những cuộc tấn công tương tự:

Sao lưu dữ liệu: Đảm bảo dữ liệu DN luôn được sao lưu để ngăn chặn dữ liệu bị mất, đánh cắp hoặc vô tình bị xóa. Khi sao lưu, hãy sử dụng các thiết bị bên ngoài và ngắt kết nối chúng khỏi máy tính ngay sau đó vì dữ liệu sẽ bị mã hóa nếu chúng được kết nối với thiết bị bị nhiễm phần mềm độc hại. Việc sao lưu sẽ giúp DN tránh mất dữ liệu và bị yêu cầu tiền chuộc.

Cập nhật hệ thống thường xuyên: Cuộc tấn công WannaCry 2017 xảy ra phần lớn là do DN không cập nhật hệ thống thường xuyên. Điều này tạo điều kiện cho kẻ tấn công khai thác lỗ hổng. Hệ quả là các lỗ hổng này vẫn tồn tại và có thể bị tấn công ransomware.

Đầu tư đào tạo an ninh mạng cho nhân viên: Nhân viên được trang bị đầy đủ kiến thức về an ninh mạng sẽ có khả năng ứng phó trước các cuộc tấn công mạng. DN có thể tham khảo chương trình Kaspersky Automated Security Awareness Platform để nâng cao nhận thức về an ninh mạng cho nhân viên nhằm giúp họ bảo vệ an ninh mạng hiệu quả.

Cùng với đó, “DN có thể sử dụng giải pháp an ninh mạng có thể giúp phát hiện và bảo vệ người dùng khỏi các cuộc tấn công ransomware ở mọi giai đoạn của cuộc tấn công với hệ thống bảo mật nhiều lớp”, chuyên gia từ Kapersky khuyến nghị./.

.jpg)

.jpg)