3 mối đe dọa mạng mà DN Đông Nam Á lo ngại

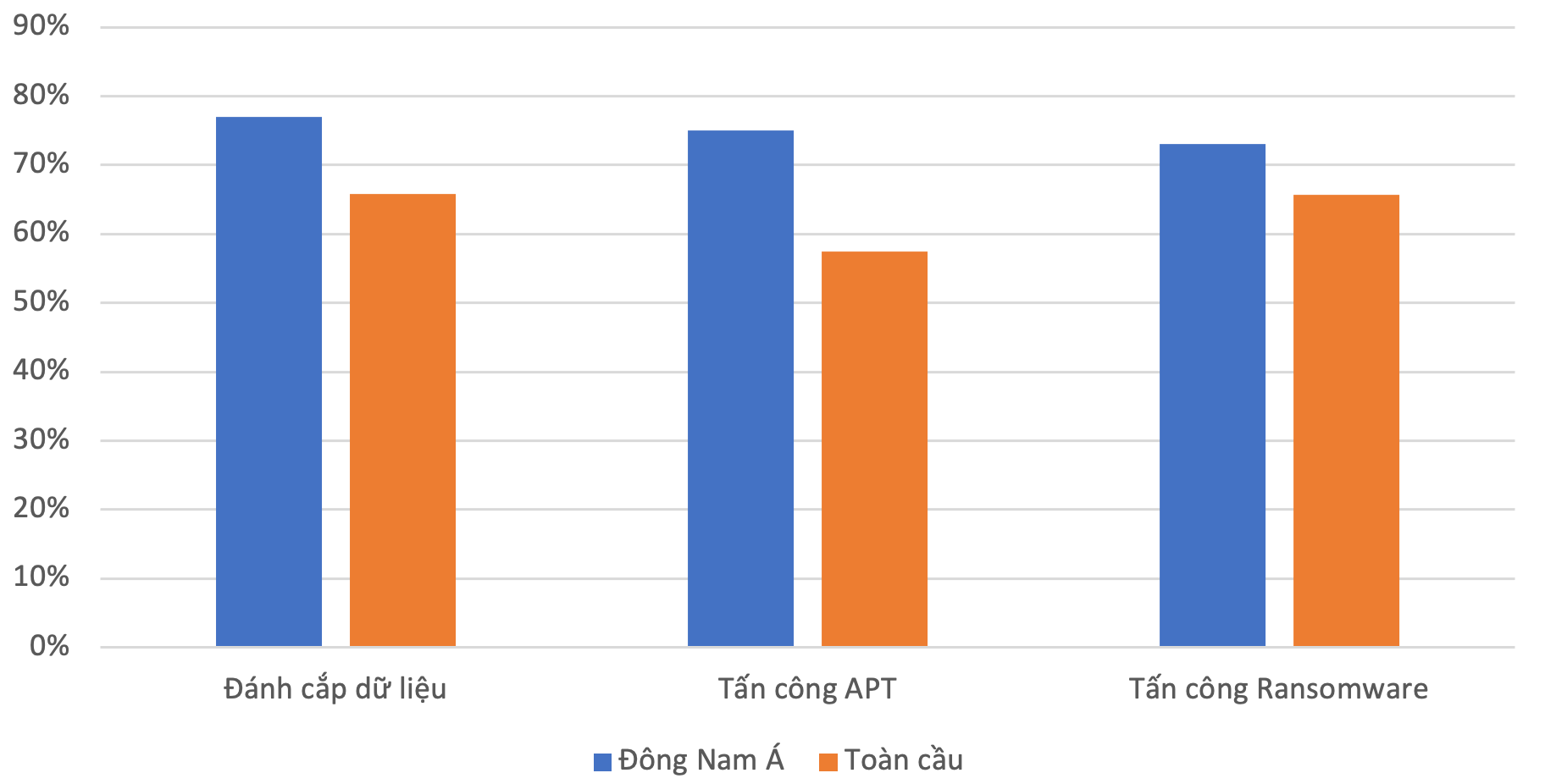

Nghiên cứu quản lý cấp cao tại DN nhìn nhận ransomware như thế nào (How business executives perceive ransomware threat) của Kapersky cho biết các DN khi được hỏi về khả năng xảy ra các sự cố an ninh mạng nhận định đánh cắp dữ liệu hay rò rỉ dữ liệu là mối đe dọa khiến nhiều nhà quản lý trong khu vực Đông Nam Á lo ngại nhất (chiếm 77%). Điều này không khó giải thích khi tin tức về các vụ rò rỉ dữ liệu được thông tin một cách thường xuyên và rộng rãi trong khu vực với đa dạng đối tượng từ công ty thương mại điện tử, cung cấp dịch vụ số, chuỗi khách sạn, công ty bảo hiểm và sức khoẻ, và thậm chí là cơ quan chính phủ.

Đánh cắp dữ liệu - hành động chuyển hoặc lưu giữ bất hợp pháp các thông tin cá nhân, thông tin mật hoặc thông tin tài chính chiếm tỷ trọng cao nhất, sau đó là tấn công APT (75%) và tấn công ransomware (73%).

Tấn công APT sử dụng thủ pháp tấn công liên tục và tinh vi để lấy được quyền truy cập vào hệ thống và ở lại đó một thời gian với mục đích phá huỷ. Vì đầu tư quá nhiều công sức cho loại tấn công này, các nhóm APT thường nhắm vào những mục tiêu cấp cao, có giá trị chẳng hạn như các tổ chức quốc gia và công ty lớn, nhằm đánh cắp thông tin trong một khoảng thời gian dài.

Ransomware, tên gọi đã thể hiện tính chất của nó, là phần mềm độc hại được thiết kế để chặn quyền truy cập vào hệ thống máy tính hoặc mã hóa dữ liệu trên máy tính cho đến khi một khoản tiền chuộc được chi trả. Nhiều cá nhân và tập đoàn đã và đang là mục tiêu của các cuộc tấn công này.

Đánh giá khả năng xảy ra các cuộc tấn công trong tổ chức

Tỷ lệ các nhà lãnh đạo DN trong khu vực Đông Nam Á cho rằng khả năng tổ chức của họ phải đối mặt với các 3 loại tấn công trên đều cao hơn so với dự đoán toàn cầu.

Nghiên cứu khảo sát 900 nhà quản lý không chuyên về CNTT (như CEO, Phó Giám đốc và các cấp độ quản lý) và chủ DN hoặc đối tác có quy mô 50 - 1.000 nhân viên. Nghiên cứu được thực hiện rộng rãi trên toàn cầu, trong đó có 100 nhà quản lý trong khu vực Đông Nam Á, và hoàn thành vào tháng 4/2022.

Không thể chủ quan

Tuy nhiên, nghiên cứu cũng tiết lộ, trong khi phần lớn người tham gia khảo sát cho rằng họ có thể là nạn nhân của ransomware thì 65% trong số họ lại tin rằng "khả năng DN của mình phải đối mặt với ransomware là rất nhỏ, không cần bận tâm".

Phần lớn (81%) nhà quản lý không chuyên về CNTT trong khu vực Đông Nam Á cũng tin rằng các biện pháp bảo mật họ đang có đã đủ bảo vệ họ trước tấn công ransomware.

Ông Yeo Siang Tiong, Tổng Giám đốc Kaspersky khu vực Đông Nam Á cho biết: "Trước hết, việc lãnh đạo DN tự tin về bảo mật tại công ty đã đủ để bảo vệ họ trước tổn thất do các cuộc tấn công gây ra là tín hiệu đáng mừng. Tuy nhiên, chúng ta cũng cần phải cẩn trọng, đừng để sự tự tin sinh ra tự mãn vì thực tế là ransomware không phải việc không đáng để lo ngại".

"Dù 72% người tham gia khảo sát trong khu vực Đông Nam Á tin rằng truyền thông đã thổi phồng sự nguy hiểm của ransomware, thì mối đe dọa này đang thật sự gia tăng và không ngừng phát triển trở thành mối nguy lớn hơn khiến các hệ thống bảo mật và chuyên viên CNTT phải cảnh giác", ông Yeo cho biết thêm.

Từ năm 2020, các chuyên gia tại Kaspersky đã cảnh báo về "ransomware 2.0" - "phần mềm tống tiền có mục tiêu" - chỉ những nhóm tội phạm mạng chuyển hướng từ đánh cắp dữ liệu sang tống tiền dữ liệu. Hậu quả khi tấn công thành công là sự tổn thất về tiền bạc và danh tiếng. Loại tấn công này không dừng lại ở việc đánh cắp dữ liệu, các nhóm tội phạm mạng lợi dụng danh tiếng số đang ngày một có giá trị để ép nạn nhân phải trả khoản tiền chuộc khổng lồ.

Để giúp các tổ chức bảo vệ hệ thống trước ransomware và các loại tấn công tinh vi khác, các chuyên gia Kaspersky qua theo dõi các nhóm REvil, LockBit, Conti và các nhóm khác khuyến nghị: Luôn sao lưu các tập tin để phòng khi bị mất do phần mềm độc hại hoặc thiết bị hư hỏng. Tập tin có thể được lưu trong thiết bị vật lý lẫn bộ nhớ đám mây. Ngoài ra hãy đảm bảo rằng bạn có thể truy cập nhanh chóng vào các bản sao lưu này khi cần thiết.

Bên cạnh đó cần cập nhật hệ điều hành và bản vá lỗi phần mềm; đào tạo toàn bộ nhân viên về các quy chuẩn an ninh mạng khi làm việc từ xa; luôn sử dụng công nghệ bảo mật cho kết nối từ xa; thực hiện kiểm tra đánh giá bảo mật hệ thống.

DN nên sử dụng các giải pháp EDR và phòng chống APT mang đến khả năng phát hiện, điều tra và ứng phó kịp thời, cũng như truy cập vào thông tin thám báo mối đe dọa mới nhất. MDR có thể giúp hỗ trợ phát hiện những cuộc tấn công ransomware tiên tiến nhất.

Cập nhật các xu hướng mới nhất thông qua thông tin thám báo mối đe doạ; nhận biết mối đe doạ, ngay cả những phần mềm độc hại chưa từng được công bố with Kaspersky Threat Attribution Engine.

Nếu không may trở thành nạn nhân, các tổ chức và cá nhân không nên trả tiền chuộc vì khoản tiền này không mang đến sự hứa hẹn sẽ lấy lại được dữ liệu, ngược lại còn ủng hộ tội phạm mạng tiếp tục công việc của chúng. Thay vào đó, hãy báo cáo sự việc với cơ quan an ninh, và tìm kiếm công cụ giải mã miễn phí tại nomoreransom.org.

Các chuyên gia cũng khuyến cáo hông đáp ứng yêu cầu của tội phạm mạng, không "chiến đấu" một mình mà hãy liên lạc cơ quan luật pháp, CERT, các đơn vị cung cấp dịch vụ an ninh mạng.

NhữngDN đang cần cải thiện khả năng dự đoán và ứng phó cho nhân viên, cũng như đội ngũ CNTT cần nâng cao năng lực có thể tìm đến các khóa đào tạo.Chương trình đào tạo Windows Incident Response (Ứng phó sự cố trên hệ điều hành Windows) được phát triển bởi các chuyên gia từ nhóm ứng phó khẩn cấp với hơn 12 năm kinh nghiệm. Khóa học bao gồm 40 bài học video và 100 giờ với phòng thí nghiệm trực tuyến. Toàn bộ chương trình sẽ kéo dài 15 giờ, nhưng học viên có thể truy cập vào nền tảng trong vòng 6 tháng./.

.png)

.png)