Vì vậy, ĐTĐM đang là lựa chọn phổ biến trong các doanh nghiệp vừa và nhỏ. Tuy nhiên, khách hàng không có toàn quyền kiểm soát các ứng dụng và dữ liệu của họ. Tính bảo mật của dữ liệu trở thành mối quan tâm khi xem xét các dịch vụ ĐTĐM. Bài báo này đưa ra một số giải pháp bảo mật và đánh giá bảo mật dữ liệu cho các dịch vụ ĐTĐM.

Theo Viện Tiêu chuẩn và Công nghệ Mỹ (NIST), ĐTĐM được định nghĩa như sau: “ĐTĐM (Cloud Computing) là mô hình dịch vụ cho phép người truy cập tài nguyên điện toán dùng chung như: Mạng, server, lưu trữ, ứng dụng, dịch vụ... thông qua kết nối mạng một cách dễ dàng, mọi lúc, mọi nơi, theo yêu cầu. Tài nguyên ĐTĐM có thể được thiết lập hoặc hủy bỏ nhanh chóng bởi người dùng mà không cần sự can thiệp của Nhà cung cấp dịch vụ”.

ĐTĐM mang lại nhiều lợi ích như tiết kiệm chi phí và thời gian, dễ dàng tiếp cận, có thể làm việc hầu như tại mọi nơi chỉ cần có mạng Internet, cho phép gia tăng sự hợp tác và sát nhập kinh doanh... nhưng khách hàng, đặc biệt là các tổ chức như ngân hàng, quốc phòng, chính phủ và các tổ chức tài chính cần suy nghĩ nghiêm túc về việc lựa chọn dịch vụ đám mây về vấn đề bảo mật dữ liệu.

Theo NIST, có năm đặc điểm cơ bản của ĐTĐM là “yêu cầu dịch vụ theo nhu cầu, quyền truy cập mạnh mẽ, tổng hợp tài nguyên, độ đàn hồi nhanh và dịch vụ được đo lường”. Tất cả các mô hình và dịch vụ ĐTĐM phải có những đặc điểm này.

ĐTĐM có 4 mô hình sản phẩm: Public Cloud- Đám mây công cộng; Private Cloud - Đám mây riêng; Hybrid Cloud - Đám mây lai; Community Cloud - Đám mây cộng đồng. ĐTĐM có bốn dịch vụ chính: Cơ sở hạ tầng dưới dạng dịch vụ (IaaS), nền tảng dưới dạng dịch vụ (PaaS), phần mềm dưới dạng dịch vụ (SaaS) và cơ sở dữ liệu dưới dạng dịch vụ (DBaaS).

Sự cố bảo mật và giải pháp kỹ thuật bảo mật cho dịch vụ ĐTĐM

Sự cố về vấn đề bảo mật trên ĐTĐM

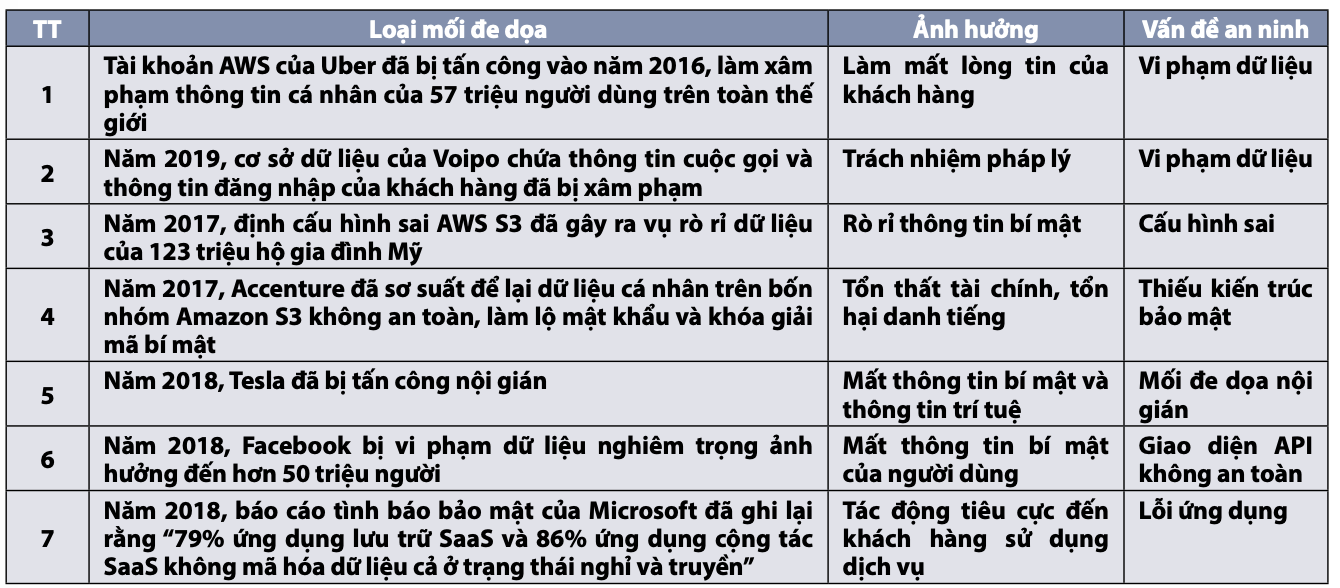

Theo Liên minh bảo mật đám mây - CSA, các vấn đề đáng chú ý nhất trong ĐTĐM là vi phạm dữ liệu, định cấu hình sai tài nguyên, kiến trúc

và chiến lược bảo mật kém, quản lý truy cập và thông tin đăng nhập kém, mối đe dọa nội gián, chiếm đoạt tài khoản, API không an toàn, mặt phẳng kiểm soát yếu, cấu trúc lỗi, khả năng hiển thị sử dụng đám mây và lạm dụng dịch vụ đám mây. Bảng 1 liệt kê các sự cố bảo mật lớn đã xảy ra trong những năm qua.

Bảng 1. Sự cố về vấn đề bảo mật trên ĐTĐM

Giải pháp kỹ thuật bảo mật cho dịch vụ ĐTĐM

Trong ĐTĐM, việc quản lý tài nguyên là trách nhiệm chung của nhà cung cấp (CSP) và khách hàng. Do đó, bảo mật dữ liệu trên ĐTĐM khác với các mô hình bảo mật thông thường. Nếu khách hàng đăng ký dịch vụ điện toán PaaS, thì CSP quản lý cơ sở hạ tầng phần cứng cùng với hệ điều hành và các loại phần mềm tiện ích khác, trong khi khách hàng quản lý phần mềm và dịch vụ ứng dụng. Khách hàng sẽ chịu trách nhiệm bảo mật các ứng dụng và dữ liệu, CSP sẽ chịu trách nhiệm bảo mật cơ sở hạ tầng.

Trong mô hình ĐTĐM, dữ liệu được lưu trữ trên các máy chủ từ xa trên các trung tâm dữ liệu của CSP. Do đó, sẽ phải thực hiện các biện pháp bảo mật bổ sung. Bảo mật trên ĐTĐM là cần tính đến cả bảo mật vật lý và phần mềm ngay từ khi đăng nhập an toàn đến khi truy cập mạng. Mục tiêu của các giải pháp bảo mật không chỉ giới hạn trong việc giải quyết các mối đe dọa hiện có, mà phải có khả năng phòng ngừa để chống lại các cuộc tấn công có thể xảy ra trong tương lai.

Xác thực, ủy quyền và mã hóa là chìa khóa để bảo mật dữ liệu và ứng dụng. Xác thực đảm bảo rằng đúng người hoặc chương trình đang truy cập vào các dịch vụ, ứng dụng và dữ liệu. Việc ủy quyền đảm bảo rằng cá nhân hoặc tổ chức có quyền truy cập vào dịch vụ, ứng dụng hoặc dữ liệu. Mã hóa dữ liệu đảm bảo tin tặc không thể đọc hoặc hiểu được dữ liệu đó. Xác thực được sử dụng để truy cập dữ liệu, ủy quyền được sử dụng để vận hành dữ liệu và mã hóa được sử dụng để vận chuyển an toàn dữ liệu qua mạng.

Lưu trữ đám mây là một trong những tài nguyên quý giá, không ai được cấp quyền truy cập trực tiếp. Các nút trong đám mây công cộng được chỉ định một địa chỉ IP công cộng để kết nối với Internet, nhưng để cấp quyền truy cập an toàn vào các máy chủ trong mạng con riêng và công khai của mạng đám mây ảo riêng, máy chủ pháo đài Bastion được sử dụng để làm gác cổng và kết nối người dùng theo các địa chỉ IP cụ thể. Chỉ các IP cụ thể mới được truy cập tài nguyên lưu trữ đám mây.

Trong IaaS, khách hàng phải tự cài đặt, giám sát và vận hành tất cả các thành phần phần mềm. Ở cấp độ IaaS, công nghệ ảo hóa được sử dụng để tạo máy ảo vì nhiều người thuê chia sẻ cùng một phần cứng vật lý dưới dạng máy ảo. Khả năng hiển thị dữ liệu và cách ly tài nguyên trong phần cứng dùng chung là những vấn đề quan trọng nhất phải đối mặt trong IaaS. Bảo mật dữ liệu của máy ảo khách và tấn công từ chối dịch vụ bởi máy ảo khách khác là những vấn đề quan trọng.

Trong PaaS, trách nhiệm bảo mật dữ liệu và cơ sở hạ tầng thuộc về cả CSP và khách hàng. Cấu hình sai là một trong những vấn đề bảo mật chính trong môi trường PaaS từ phía CSP. Nó thường xảy ra khi nhiều tài nguyên được kết nối nhưng chúng không được định cấu hình đúng cách. Mặt khác, khách hàng đám mây có trách nhiệm bảo mật các ứng dụng, dữ liệu và quyền truy cập của người dùng. Ở cấp độ ứng dụng, xác thực, ủy quyền và mã hóa dữ liệu phải được thực hiện để bảo mật dữ liệu và ứng dụng. Nếu xác thực dựa trên mật khẩu được triển khai, thì phải có một bộ mật khẩu mạnh, và chúng phải được lưu trữ ở định dạng mã hóa. Để bảo mật dữ liệu trên đám mây, lưu trữ đám mây mã hóa dữ liệu trước khi ghi vào thiết bị lưu trữ. Mã hóa này xảy ra sau khi dữ liệu của khách hàng đến với đám mây.

Để an toàn hơn, một lớp mã hóa bổ sung có thể được áp dụng, đó là mã hóa phía máy khách. Mã hóa phía máy khách được thực hiện trước khi dữ liệu được tải lên đám mây.

Trong dịch vụ điện toán SaaS, khách hàng trên đám mây hoàn toàn chịu trách nhiệm về dữ liệu họ đưa vào đám mây và ai có thể truy cập dữ liệu đó. Trong SaaS, CSP đảm nhận hầu hết tất cả các thuộc tính bảo mật. Tất cả tài nguyên phần cứng đến toàn bộ bộ phần mềm ứng dụng đều do CSP quản lý. Việc lấy cắp dữ liệu, kiểm soát truy cập kém, hoặc không mã hóa khi truyền dữ liệu và các ứng dụng được quản lý kém ở phía đám mây là những mối đe dọa bảo mật chính trong SaaS.

Đề xuất giải pháp đánh giá bảo mật đám mây dựa trên số liệu

Các chỉ số đánh giá bảo mật đám mây

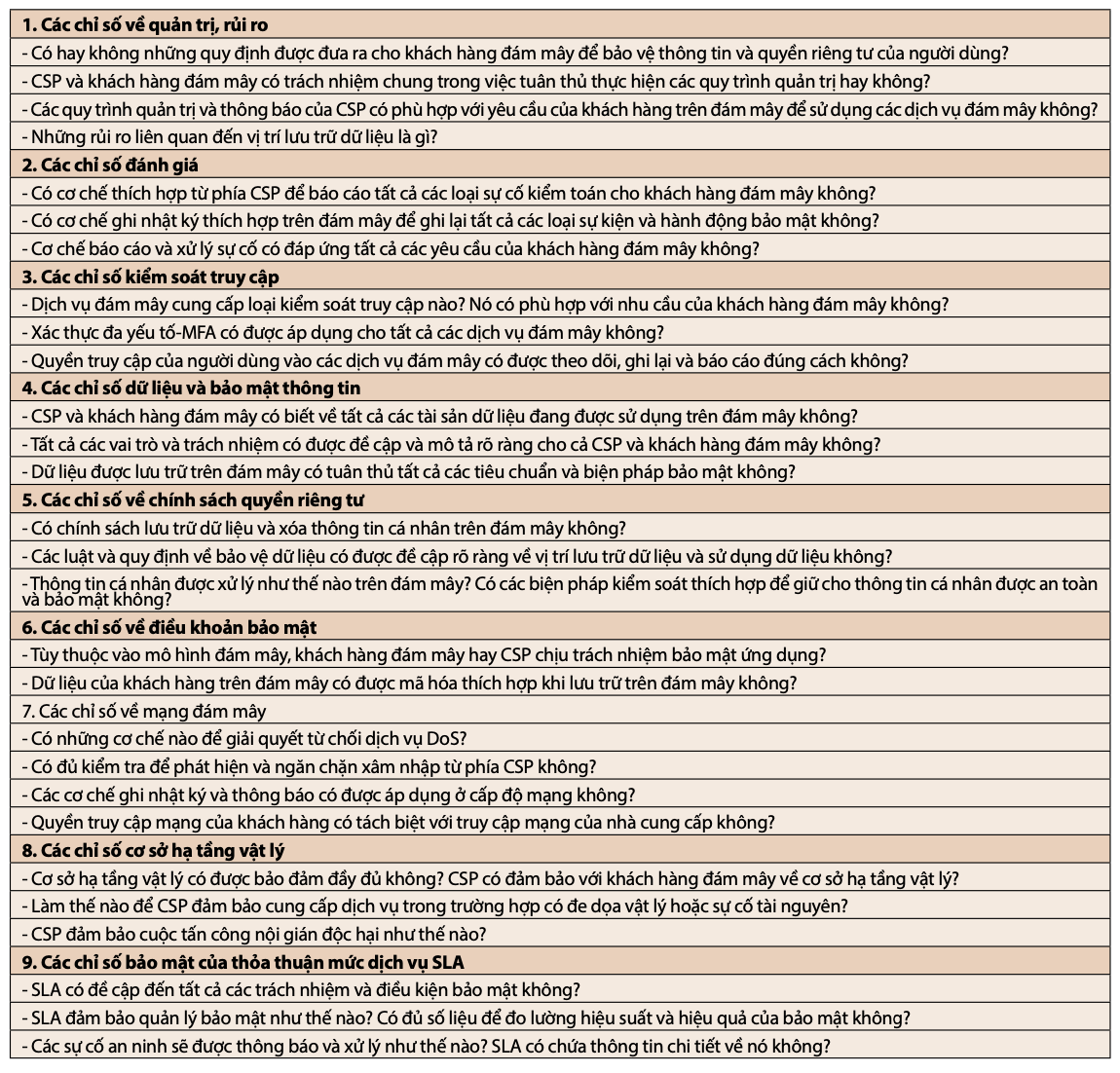

Khi ngày càng nhiều khách hàng đưa các ứng dụng và dữ liệu của họ lên đám mây, bảo mật dữ liệu trở thành một yếu tố rất quan trọng. Để đạt được mức độ bảo mật cao, các yêu cầu bảo mật dữ liệu phải đủ rõ ràng trước khi chuyển sang đám mây. Các yêu cầu này sẽ cho phép khách hàng đánh giá tính bảo mật của môi trường đám mây và giúp khách hàng đám mây giảm thiểu rủi ro đối với đám mây. Ở đây tác giả đề xuất mười số liệu đánh giá bảo mật đám mây, giúp khách hàng đánh giá tính bảo mật của dịch vụ đám mây. Trước khi chuyển sang đám mây, mọi khách hàng phải đánh giá dịch vụ đám mây bằng cách tuân theo các chỉ số đánh giá bảo mật được đề cập trong Bảng 2.

Bảng 2. Các chỉ số đánh giá bảo mật đám mây

Đánh giá bảo mật đám mây dựa trên số liệu

Đánh giá bảo mật dữ liệu trên đám mây không phải là nhiệm vụ một lần. Các mối đe dọa bảo mật trong môi trường đám mây không ngừng phát triển; do đó, phải có các quy trình, biện pháp và công nghệ thích hợp để ngăn chặn cơ sở hạ tầng đám mây khỏi tất cả các mối đe dọa có thể xảy ra.

Đối với khách hàng đám mây, tình hình trở nên khó chịu và khó khăn hơn. Dữ liệu IoT phải được chuyển sang đám mây để tận dụng lưu trữ đám mây. Mạng IoT là một mạng LAN cá nhân và mang rất nhiều dữ liệu bí mật. Nếu dữ liệu IoT được chuyển sang đám mây mà không được kiểm tra thích hợp thì đôi khi có thể gặp rủi ro vì không phải tất cả các dịch vụ đám mây đều an toàn một cách thích hợp.

Để giảm thiểu rủi ro bảo mật, khách hàng đám mây nên có các cơ chế mạnh mẽ nhưng đơn giản và thuận tiện để đánh giá chất lượng của các giải pháp bảo mật. Đánh giá dựa trên số liệu đáng được sử dụng vì nó dễ thực hiện và cung cấp kết quả định lượng mà doanh nghiệp có thể sử dụng để quyết định xem họ có nên chọn sử dụng dịch vụ đám mây hay không.

Trong Bảng 2 đưa ra 10 chỉ số và 30 câu hỏi để cấu thành mô hình đánh giá dựa trên số liệu bảo mật cho các dịch vụ ĐTĐM. Mỗi câu hỏi có trọng số là một điểm. Khi đánh giá dịch vụ đám mây, khách hàng phải trả lời tất cả các câu hỏi theo định dạng có hoặc không. Khi trả lời các câu hỏi, tổng điểm sẽ được cộng lại và chia 30, dùng đơn vị % để phân mức bảo mật.

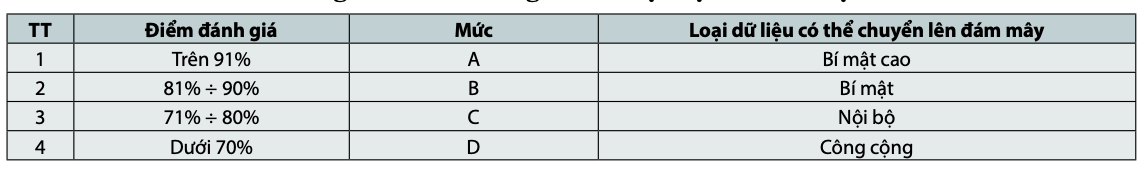

Có bốn mức độ bảo mật là A, B, C,D tương ứng 4 loại dữ liệu có thể chuyển lên đám mây: Bí mật cao, bí mật, nội bộ, công cộng. Điểm được tính toán giúp khách hàng trên đám mây đưa ra quyết định về loại thông tin mà họ có thể lưu giữ trên đám mây. Theo điểm được chấm bởi một dịch vụ đám mây, khách hàng có thể quyết định xem có nên lựa chọn dịch vụ đám mây hay không.

Bảng 3 giải thích về điểm đánh giá, mức độ bảo mật và loại dữ liệu có thể được lưu trữ trên đám mây tùy thuộc vào điểm đánh giá.

Bảng 3. Điểm đánh giá bảo mật dựa trên số liệu

Kết luận

Với nhu cầu ngày càng cao về các dịch vụ ĐTĐM, bảo mật và tính riêng tư của dữ liệu là rất quan trọng. Bảo mật là một quá trình liên tục, phải được kiểm tra và sửa đổi theo thời gian để giữ cho dữ liệu của khách hàng an toàn và bảo mật. Khách hàng đám mây phải đánh giá dịch vụ đám mây trước khi chuyển dữ liệu và ứng dụng lên đám mây. Cả CSP và khách hàng đám mây phải đảm bảo các giải pháp bảo mật có thể giải quyết các mối đe dọa hiện có và có thể dự đoán những mối đe dọa trong tương lai. Thực tế, tin tặc thường lợi dụng các trục trặc trong các giải pháp bảo mật và việc thực hiện các chính sách bảo mật kém, như: Mật khẩu yếu, cổng mở và dữ liệu không được mã hóa.

Những phát triển mới trong đám mây dành cho điện toán phân tán như điện toán biên, điện toán sương mù và Internet vạn vật sẽ mang đến những thách thức mới từ quan điểm bảo mật dữ liệu và quyền riêng tư của người dùng. Việc xem xét và cập nhật các giải pháp và chính sách bảo mật phải là một quá trình nhất quán cùng với các bản cập nhật công nghệ. Trong bài báo này, tác giả đã trình bày mô hình đánh giá bảo mật dựa trên số liệu cho các dịch vụ đám mây, làm cơ sở để đưa ra quyết định về loại dữ liệu nào có thể chuyển lên đám mây.

Tài liệu tham khảo:

1. Vinh Ngô, Uber thừa nhận che giấu vụ lộ lọt thông tin 57 triệu người dùng, Công nghệ số và truyền thông, 24/07/2022.

2. CyberKid, 5 cuộc tấn công mạng nổi tiếng bạn nên biết, 13/04/22.

3. Amazon Web Services, Archived Amazon web services: overview of security processes, 2020.

4. Google Cloud, Data encryption options, cloud storage, Google cloud, 2022.

5. McKinsey, Software as a Service and enterprise Cybersecurity, McKinsey, 2019.

(Bài đăng ấn phẩm in Tạp chí TT&TT số 10 tháng 10/2022)