Những xu hướng tấn công mạng mới và chiến lược ứng phó

Từ hơn 155 triệu bản ghi bị rò rỉ cho đến những chiến dịch APT âm thầm khai thác lỗ hổng nghiêm trọng tại Việt Nam, báo cáo Tình hình nguy cơ ATTT tại Việt Nam quý 1/2025 của Công ty An ninh mạng Viettel (VCS) cung cấp cho doanh nghiệp cái nhìn toàn cảnh về mức độ đe dọa thực tế, xu hướng tấn công mới, và khuyến nghị chiến lược ứng phó hiệu quả.

Bức tranh toàn cảnh về nguy cơ ATTT tại Việt Nam quý 1/2025

Báo cáo do Công ty An ninh mạng Viettel xây dựng dựa trên dữ liệu từ Hệ thống Tri thức an ninh mạng (Viettel Threat Intelligence). Theo đó, trong quý 1 năm 2025, Viettel Threat Intelligence đã ghi nhận nhiều nguy cơ mất an toàn thông tin (ATTT) mới xuất hiện có ảnh hưởng tới các tổ chức, doanh nghiệp (DN) tại Việt Nam.

4,5 triệu tài khoản lộ lọt

Cụ thể, Viettel Threat Intelligence ghi nhận số lượng gần 36 triệu thông tin tài khoản bị lộ lọt trên toàn thế giới, tăng khoảng 21,4% so với quý 1/2024. Trong đó, số lượng tài khoản lộ lọt tại Việt Nam là hơn 4,5 triệu, chiếm khoảng 12,6%.

Việc lộ lọt tài khoản đăng nhập vào các hệ thống quan trọng và nhạy cảm như hệ thống Email, SSO, VPN,… dẫn tới nguy cơ hệ thống DN bị phá hoại hoặc đánh cắp thông tin. Sự phát triển của các nhóm tấn công đánh cắp mã độc, cũng như mô hình Stealer-as-a-Service đã dẫn tới sự gia tăng mạnh mẽ số lượng tài khoản lộ lọt.

Quý 1/2025 chứng kiến sự bùng nổ của việc rao bán thông tin người dùng, dữ liệu hệ thống cùng nhiều dữ liệu nhạy cảm của các DN lớn tại Việt Nam: ghi nhận 48 vụ rao bán dữ liệu tại Việt Nam với hơn 155 triệu bản ghi và 24,65 GB dữ liệu.

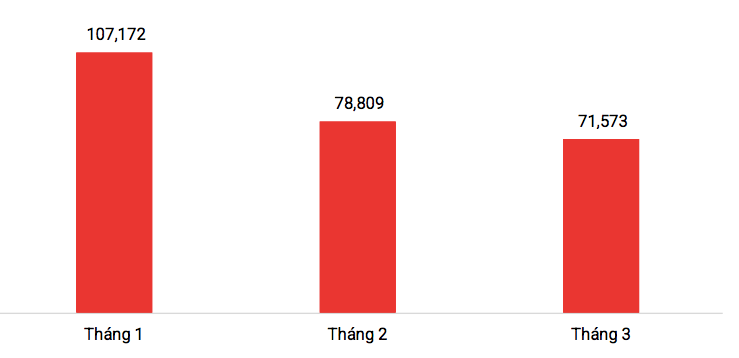

Có thể thấy, ngoại trừ tháng 2/2024 thì số lượng các vụ rao bán, chia sẻ dữ liệu nhạy cảm theo từng tháng trong quý 1/2025 đều tăng đáng kể so với cùng kỳ năm 2024. Sự bùng nổ của việc rao bán thông tin người dùng, dữ liệu hệ thống cùng nhiều dữ liệu nhạy cảm của các DN lớn gây ảnh hưởng trực tiếp đến thương hiệu, uy tín của DN.

Tấn công bằng mã độc vẫn là nguy cơ lớn và ngày càng tinh vi

Các loại mã độc mới tiếp tục có sự gia tăng đáng kể về cả số lượng, cách thức phát tán và cách thức hoạt động với các dạng mã độc Stealer as a Service, Ransomware ss a Service. Trong quý 1/2025, số lượng dữ liệu bị tấn công mã hóa lên tới hơn 1 Terabyte. Có thể thấy mức độ ảnh hưởng của các cuộc tấn công ransomware ngày càng nghiêm trọng, không chỉ mã hóa dữ liệu mà còn kết hợp đánh cắp thông tin, gia tăng áp lực buộc nạn nhân phải trả tiền chuộc.

Các tổ chức lớn thường đối mặt với rủi ro cao hơn do quy mô hệ thống phức tạp. Các ngành như tài chính, công nghệ, dịch vụ công và chăm sóc sức khỏe là mục tiêu bị nhắm đến hàng đầu. Các cuộc tấn công này không chỉ mã hóa mà còn đánh cắp dữ liệu, gây áp lực chi trả tiền chuộc.

Theo VCS, trong 3 tháng đầu năm 2025, mã độc RAT (Remote Access Trojan) là một mối đe dọa đáng lo ngại, với sự kết hợp nhiều RAT với nhau, đặc biệt khi các RAT ngày càng sử dụng AI và các kỹ thuật tiên tiến để tăng hiệu quả tấn công. Mã độc RAT thường sử dụng các chiến thuật tinh vi để tránh phát hiện, bao gồm mã hóa lưu lượng C2, sử dụng các tiến trình hợp pháp, và tận dụng các lỗ hổng trong hệ thống chưa được vá. Sự gia tăng số lượng RAT mới và sự cải tiến thích nghi của các RAT cũ khiến cho tình hình mã độc trở nên phức tạp và khó dự đoán.

Ngoài ra, với sự phát triển của AI agentic có thể làm tăng khả năng tự động hóa của RAT, cho phép chúng lập kế hoạch và thực hiện tấn công mà không cần sự can thiệp trực tiếp, điều này có thể dẫn đến sự gia tăng đáng kể trong số lượng và mức độ nghiêm trọng của các cuộc tấn công.

911 tên miền lừa đảo, 746 trang giả mạo

Lừa đảo, gian lận tài chính cũng là một thách thức đáng kể. Theo thống kê của Viettel Threat Intelligence, trong quý 1 năm 2025 đã ghi nhận 911 tên miền lừa đảo nhắm vào người dùng, khách hàng của các tổ chức lớn tại Việt Nam. Số lượng tên miền lừa đảo giảm 28,8% so với quý 1 năm 2024, tuy nhiên, số lượng trang giả mạo tăng 82.8%, cho thấy xu hướng chung của tấn công lạm dụng thương hiệu vẫn có dấu hiệu gia tăng.

.png)

Viettel Threat Intelligence ghi nhận sự dịch chuyển mục tiêu của các nhóm lừa đảo, từ việc nhắm trực tiếp đến các khách hàng sử dụng dịch vụ của các tổ chức tài chính - ngân hàng sang các người dùng trong lĩnh vực dịch vụ công thông qua hình thức giả mạo các cơ quan chức năng, kèm theo đó là sự gia tăng các vụ lừa đảo liên quan đến người dùng nhóm ngành năng lượng và vận tải cho thấy rằng các hình thức lừa đảo đang ngày càng phức tạp và tinh vi, không bó hẹp phạm vi nạn nhân.

Các hình thức lừa đảo phổ biến đó là: Lừa đảo, giả mạo dịch vụ liên quan đến thẻ tín dụng; giả mạo cơ quan chức năng để cài đặt ứng dụng Android độc hại trên các thiết bị di động; Lừa đảo hỗ trợ thu hồi vốn, thu hồi tiền bị treo.

Ngoài ra, Viettel Threat Intelligence cũng đã phát hiện và cảnh báo 746 trang giả mạo, sử dụng trái phép thương hiệu của các tổ chức, DN tại Việt Nam, tăng gần 83% so với quý 1 năm 2024. Điều này đặt ra những vấn đề cấp bách và thiết yếu liên quan đến công tác bảo vệ thương hiệu đối với các tổ chức, DN tại Việt Nam. Các DN cần chú trọng hơn trong việc xây dựng và duy trì hình ảnh thương hiệu, đồng thời triển khai các biện pháp bảo vệ hiệu quả để tránh các tổn thất về uy tín và giá trị thương hiệu.

Xuất hiện ngày càng nhiều lỗ hổng bảo mật mới

Tốc độ phát triển nhanh của công nghệ cũng như việc mở rộng chuyển đổi số trong DN đã và đang dẫn tới lỗ hổng bảo mật mới ngày càng xuất hiện nhiều, trong đó nhóm lĩnh vực mục tiêu là: Tài chính - Ngân hàng (hệ thống thanh toán, dịch vụ ngân hàng trực tuyến, ví điện tử), công nghiệp, sản xuất.

Viettel Threat Intelligence đã cảnh báo chi tiết về 36 lỗ hổng bảo mật trong các sản phẩm, phần mềm phổ biến được công bố trong quý 1/2025 có nguy cơ ảnh hưởng đến các DN, tổ chức tại Việt Nam.

Bên cạnh đó, các nhóm tấn công vẫn tích cực sử dụng các lỗ hổng đã phát hiện từ thời gian trước để tiến hành rà quét, khai thác trên các sản phẩm phổ biến trong môi trường DN như: Oracle WebLogic Server (CVE-2023-21931 và CVE-2023-21839), FortiNAC (CVE-2022-39952), Apache Log4j (CVE-2021-44228),… Mã khai thác của các lỗ hổng này đều đã được công khai từ lâu trên không gian mạng khiến việc khai thác trở nên dễ dàng.

257.000 cuộc tấn công DDoS

Trong quý 1/2025, hệ thống Viettel Anti-DDoS đã ghi nhận hơn 25.000 cuộc tấn công từ chối dịch vụ phân tán (DDoS). Đáng chú ý, hơn 41% số cuộc tấn công tập trung vào tháng 1. Cũng trong khoảng cuối tháng 1 đến đầu tháng 2, các cuộc tấn công DDoS dạng Hit-and-Run đã có sự gia tăng, chủ yếu nhắm vào các DN thuộc khối Tài chính.

Các cuộc tấn công DDoS với cường độ băng thông cao vẫn luôn là mối lo ngại lớn, và trong 3 tháng đầu năm 2025, đã xuất hiện các cuộc tấn công DDoS với cường độ băng thông đạt đỉnh lên tới gần 800Gbps với mục tiêu là các DN thuộc lĩnh vực Công nghệ thông tin. Ngoài ra, các DN, tập đoàn thuộc các lĩnh vực như Dịch vụ giải trí điện tử, Giáo dục, Cơ quan chức năng vẫn thường xuyên bị nhắm mục tiêu, thể hiện sự phân bổ rộng rãi và không phân biệt lĩnh vực trong chiến lược của các nhóm tấn công.

Tuy số lượng các cuộc tấn công DDoS có sự suy giảm so với cùng kỳ năm ngoái, nhưng hiện vẫn duy trì ở mức cao với các phương thức tấn công không ngừng cải tiến và biến đổi.

Một số khuyến nghị để giảm thiểu rủi ro và nguy cơ mất ATTT

Để đảm bảo các hoạt động sản xuất kinh doanh của DN, tổ chức được diễn ra liên tục, giảm thiểu rủi ro và nguy cơ mất ATTT, Viettel Threat Intelligence có một số khuyến nghị sau:

Một là bảo vệ tài khoản và dữ liệu nhạy cảm. Theo đó, các tổ chức, DN cần triển khai giám sát rò rỉ dữ liệu (Data Leak Monitoring) cho email, VPN, SSO và các tài khoản truy cập nội bộ; áp dụng mô hình Zero Trust và các công cụ quản lý truy cập đặc quyền (PAM/PIM) để giới hạn truy cập theo nguyên tắc quyền tối thiểu và giám sát hoạt động truy cập bất thường vào hệ thống và dữ liệu nhạy cảm theo thời gian thực (real-time).

Hai là phòng chống mã độc và tấn công tống tiền. Cần định kỳ rà soát các điểm trọng yếu dễ bị tấn công mã hóa tống tiền (ransom-points) như máy chủ, máy trạm, file server,… Đồng thời cập nhật bản vá cho phần mềm, hệ điều hành kịp thời và sao lưu định kỳ mã nguồn, dữ liệu khách hàng, dịch vụ quan trọng, có chiến lược phục hồi khi xảy ra sự cố.

Ba là giám sát liên tục và phản ứng sớm. Các tổ chức, DN cần thiết lập trung tâm giám sát ATTT 24/7 (SOC) hoặc sử dụng dịch vụ thuê ngoài; kết hợp với dịch vụ Threat Intelligence để phát hiện các chiến dịch tấn công, các dấu hiệu, nguy cơ ATTT đang diễn ra trên toàn cầu và xung quanh DN.

Bên cạnh đó, cần chủ động thực hiện Threat Hunting định kỳ nhằm phát hiện tấn công ẩn sâu và hợp tác với đơn vị chuyên trách ATTT để tiếp cận cảnh báo sớm và hỗ trợ xử lý sự cố kịp thời.

Bốn là xây dựng văn hóa ATTT nội bộ. Việc tổ chức đào tạo nhận thức ATTT định kỳ, đặc biệt với bộ phận xử lý dữ liệu và quản trị hệ thống là rất quan trọng. Ngoài ra, DN nên áp dụng chính sách kiểm soát truy cập phân quyền, tránh chia sẻ thông tin nội bộ không kiểm soát; đồng thời xây dựng lộ trình năng lực ATTT gắn với chiến lược chuyển đổi số bền vững của DN.

Năm là quản trị rủi ro từ chuỗi cung ứng và bên thứ ba thông qua việc triển khai chương trình đánh giá Third Party Risk Management (TPRM) và đưa yêu cầu bảo mật thành điều khoản bắt buộc trong hợp đồng với đối tác./.

.jpg)

.jpg)