Hầu hết ATM trên thế giới đều có thể bị truy cập trái phép và trục lợi với sự giúp đỡ hoặc thậm chí không cần đến phần mềm độc hại. Theo nghiên cứu do các chuyên gia Kaspersky Lab thực hiện, tình trạng này xảy ra là do việc sử dụng rộng rãi phần mềm không an toàn và lỗi thời, lỗi cấu hình mạng và thiếu an toàn vật lý ở nhiều thành phần quan trọng của ATM.

Mối đe dọa lớn nhất với người dùng và chủ thẻ ATM trong nhiều năm từng là skimmer - thiết bị đặc biệt được gắn vào ATM để đánh cắp dữ liệu từ thẻ ngân hàng và phần mềm độc hại ATM cũng như ATM jackpotting. Trong đó, ATM jackpotting là một loại tội phạm tinh vi, trong đó các tên trộm cài đặt phần mềm độc hại hoặc phần cứng tại các máy ATM buộc các máy phải nhả ra lượng

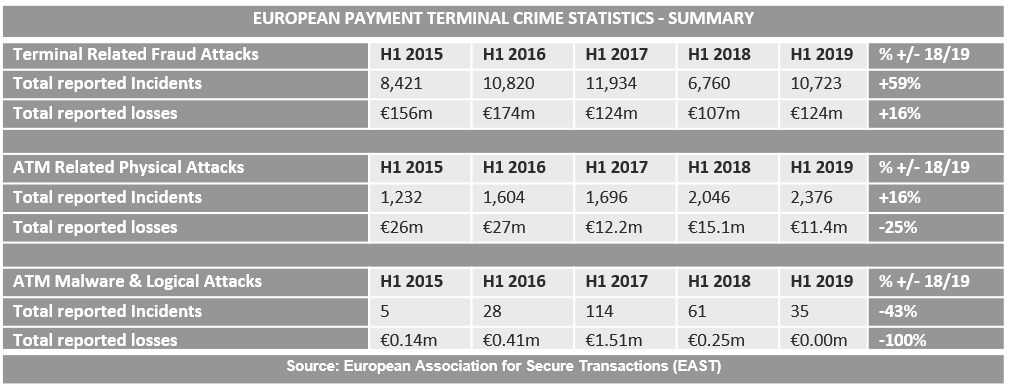

Tuy nhiên, trong nửa đầu năm 2019, các cuộc tấn công nhằm vào các máy ATM trên khắp châu Âu sử dụng phần mềm độc hại ATM và các kỹ thuật ATM jackpotting đã thất bại, các băng đảng tội phạm mạng chỉ kiếm được ít hơn 1.000 euro từ một vụ cướp thành công. Theo báo cáo mới đây của Hiệp hội giao dịch bảo mật châu Âu (EAST), một tổ chức phi lợi nhuận theo dõi tội phạm gian lận trong lĩnh vực tài chính châu Âu, tổng cộng có 35 sự cố liên quan đến phần mềm độc hại ATM và các cuộc tấn công ATM jackpotting (hộp đen hoặc logic) trên khắp châu Âu.

"Phần mềm độc hại đã được sử dụng cho 3 trong số các nỗ lực tấn công và phần còn lại là các cuộc tấn công “hộp đen", báo cáo cho biết.

Theo đó, các khoản tổn thất liên quan tới tấn công máy ATM đã giảm 100% (từ 0,25 triệu euro xuống còn 0,00 triệu euro), mặc dù vẫn có một khoản tổn thất nhỏ (dưới 1.000 euro) đã được báo cáo trong một trường hợp.

Khai thác phần mềm độc hại ATM tại châu Âu

Phần mềm độc hại ATM được phát hiện lần đầu tiên ở châu Âu vào năm 2017. Các cuộc tấn công thường hiếm gặp và không thành công. Trong khi việc sử dụng phần mềm độc hại ATM đã phổ biến ở các nơi khác trên toàn cầu, các tiêu chuẩn cao hơn của châu Âu đối với ngành ngân hàng đã hạn chế vấn đề này.

Để cài đặt phần mềm độc hại ATM trên máy ATM, tội phạm mạng cần truy cập vào một cổng USB mở, khe CD/DVD hoặc ổ cắm mạng. Tuy nhiên, nhiều ngân hàng trên khắp châu Âu đã thực hiện các biện pháp phòng ngừa trước các cuộc tấn công như vậy, thông qua việc sử dụng các máy ATM được bảo mật vật lý hoặc ATM chạy phần mềm bảo mật để phát hiện phần mềm độc hại. Điều này đã khiến việc khai thác các loại phần mềm độc hại ATM trở nên không hiệu quả tại châu Âu, so với các khu vực khác trên toàn cầu mà vẫn chạy các hệ thống ATM cũ hơn.

Hình minh họa dưới đây cho thấy phần mềm độc hại ATM được nhóm lại thành "các cuộc tấn công logic". Điều này là bởi vì các cuộc tấn công logic, hay còn được gọi là các cuộc tấn công ATM jackpotting hoặc tấn công hộp đen, là một sự phát triển của phần mềm độc hại ATM.

Số liệu thống kê tội phạm tấn công thiết bị đầu cuối thanh toán ở châu Âu

Vì các cổng kết nối đã được bảo mật trên hầu hết các máy ATM hiện đại, trong một cuộc tấn công hộp đen, tội phạm mạng khoan lỗ trên vỏ máy ATM để kết nối máy tính xách tay với máy ATM. Chúng sử dụng máy tính xách tay để cài đặt phần mềm độc hại ATM trên máy tính nội bộ của ATM và sau đó họ hướng dẫn nó giải phóng các hóa đơn được lưu trữ trên máy ATM.

Nhưng cũng giống như phần mềm độc hại ATM, các cuộc tấn công ATM jackpotting đã và đang giảm xuống. Lý do chính là các cuộc tấn công jackpots (hộp đen) phá hủy vĩnh viễn các máy ATM, đòi hỏi các công cụ đắt tiền và mất nhiều thời gian để thực hiện.

Lachlan Gunn, Giám đốc điều hành EAST cho biết: "Sự sụt giảm các cuộc tấn công logic và phần mềm độc hại này là một tin rất tốt và phản ánh hiệu quả của các hoạt động đã được đưa vào để ngăn chặn các cuộc tấn công như vậy bởi ngành công nghiệp và các tổ chức thực thi pháp luật".

Nhưng những cải tiến này cũng đã đẩy các nhóm tội phạm chuyển đổi sang các hình thức tấn công máy ATM khác. Một trong số đó là "tấn công vật lý", trong đó tội phạm mạng sử dụng vũ lực để phá ATM và đánh cắp tiền mặt lưu trữ tại máy, ví dụ như đâm ATM bằng xe cộ, thổi tung ATM bằng chất nổ hoặc đánh cắp các máy ATM để bẻ khóa sau đó tại một địa điểm khác.

Các cuộc tấn công vật lý đã khá phổ biến, nhưng chúng không phải là hình thức lừa đảo ATM hàng đầu vì chúng cũng phá hủy vĩnh viễn các máy ATM và kẻ gian chỉ có thể ăn cắp tiền với số lượng nhỏ - thường là khoảng 9.000 đến 15.000 euro.

Kết quả là, các nhóm tội phạm đã chuyển sang các kỹ thuật có thể được tái sử dụng nhiều lần.

TRF - Phương thức tấn công ATM mới của tội phạm mạng

Ngành ngân hàng đã theo dõi các loại tấn công này, bao gồm việc sử dụng kỹ thuật lướt qua ATM và các kỹ thuật như gian lận đảo ngược giao dịch, cả hai kỹ thuật đều có thể được sử dụng lại trên cùng một máy ATM nhiều lần.

Cả hai kỹ thuật này đều rất thành công trong những năm qua ở châu Âu, gây ra tổn thất từ 250 triệu đến 350 triệu euro mỗi năm.

Nhưng theo báo cáo mới nhất của EAST, đã có một sự thay đổi mô hình trong nửa đầu năm 2019, với việc sử dụng các thiết bị lướt qua ATM đạt mức thấp nhất trong lịch sử và sự phổ biến của kỹ thuật đảo ngược giao dịch ít được biết đến.

Gian lận đảo ngược giao dịch, hoặc TRF, liên quan đến việc sử dụng các trục trặc trong chế độ hoạt động bình thường của ATM. Trong một cuộc tấn công TRF, kẻ gian đưa một thẻ hợp lệ vào ATM, nhập mã PIN chính xác và yêu cầu rút tiền mặt hợp lệ. Tuy nhiên, khi ATM nhả thẻ thanh toán, tên tội phạm bỏ thẻ vào khe ATM.

Mục tiêu là để thẻ trong khe cho đến khi ATM nghĩ rằng thẻ bị kẹt và cần hủy rồi đảo ngược giao dịch ngân hàng trước đó, thêm lại tiền một cách hiệu quả vào tài khoản của kẻ gian. Tại thời điểm này, tội phạm mạng sử dụng một công cụ như tuốc-nơ-vít để mở khe trả tiền của máy ATM và lấy các hóa đơn tiền mặt đã được chuẩn bị trước đó cho giao dịch hiện đã bị hủy.

EAST cho biết các cuộc tấn công như vậy đã trở thành hình thức gian lận ATM chiếm ưu thế ở châu Âu, chiếm 5.649 sự cố trong nửa đầu năm 2019, tăng từ 2.292 năm ngoái và chiếm 45% tổng số gian lận ATM.

Trong tương lai gần, EAST cho biết xu hướng này sẽ tiếp tục gia tăng, với phần mềm độc hại ATM, skimmer, jackpotting sụt giảm trong khi các cuộc tấn công TRF sẽ tăng lên.

Trước những phương thức tấn công ATM mới nêu trên, các chuyên gia bảo mật đưa ra nhiều lời khuyên cho những người sử dụng thẻ để tự bảo vệ tài sản trong thẻ của mình như khi rút tiền tại ATM không nên để người lạ đứng bên cạnh hoặc lấy tay che bàn phím khi bấm thẻ để ngăn chặn các thiết bị quay lén, lấy cắp thông tin...

Bên cạnh đó, các ngân hàng cùng phối hợp với cơ quan chức năng đẩy mạnh việc theo dõi, phát hiện tội phạm ATM cùng với việc lắp đặt các hệ thống công nghệ cao hiệu quả hơn trong công tác phòng chống tội phạm.