Những kẻ tấn công ransomware Vice Society sử dụng các phương pháp mã hóa mạnh

Trong các cuộc tấn công gần đây, các tác nhân ransomware Vice Society đã chuyển sang một payload ransomware (một đoạn code được chạy trên máy nạn nhân để truyền giữa các gói tin) tùy chỉnh khác và nhắm vào nhiều lĩnh vực khác nhau.

Nhà nghiên cứu Antonio Cocomazzi của công ty bảo mật SentinelOne cho biết: "Biến thể ransomware này được đặt tên là “PolyVice”, thực hiện một sơ đồ mã hóa mạnh mẽ, sử dụng thuật toán NTRUEncrypt và ChaCha20-Poly1305".

Vice Society được Microsoft đặt tên là DEV-0832, xuất hiện lần đầu tiên vào tháng 5/2021, là một nhóm tấn công xâm nhập, đánh cắp và tống tiền.

.jpg)

Không giống như các nhóm ransomware khác, chúng không sử dụng phần mềm độc hại mã hóa tệp được phát triển nội bộ mà triển khai những thành viên chủ chốt (lockers) của bên thứ ba như ransomware Hello Kitty, Zeppelin và RedAlert trong các cuộc tấn công.

Theo SentinelOne, có những dấu hiệu cho thấy tác nhân đe dọa phía sau ransomware mang nhãn hiệu tùy chỉnh cũng đang bán các payload tương tự cho các nhóm tin tặc khác dựa trên những điểm tương đồng mở rộng của PolyVice với các chủng ransomware Chily và SunnyDay.

Điều này ý nói rằng "Locker-as-a-Service" được cung cấp bởi một tác nhân đe dọa chưa được biết dưới dạng trình tạo (builder) cho phép người mua tùy chỉnh các payload của họ, bao gồm phần mở rộng tệp được mã hóa, tên tệp ghi chú đòi tiền chuộc, nội dung ghi chú đòi tiền chuộc và văn bản hình nền, cùng nhiều thứ khác.

Sự thay đổi từ mã độc Zeppelin có thể đã thúc đẩy việc phát hiện ra các điểm yếu trong thuật toán mã hóa của nó, cho phép các nhà nghiên cứu tại công ty an ninh mạng Unit221B phát minh ra bộ giải mã vào tháng 2/2020.

Bên cạnh việc triển khai sơ đồ mã hóa kết hợp kết hợp mã hóa bất đối xứng và đối xứng để mã hóa an toàn các tệp, PolyVice cũng sử dụng mã hóa một phần và đa luồng để tăng tốc tiến trình.

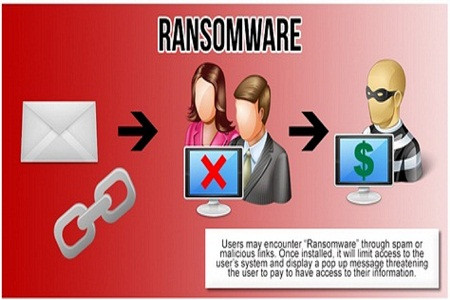

Theo công ty bảo mật Cybereason, điều đáng chú ý là mã độc tống tiền Royal được phát hiện gần đây sử dụng các chiến thuật tương tự nhằm trốn tránh các biện pháp phòng thủ chống phần mềm độc hại.

.jpg)

Royal bắt nguồn từ hoạt động ransomware Conti hiện không còn tồn tại. Chúng sử dụng kiểu lừa đảo gọi lại (hoặc tấn công có định hướng qua điện thoại) để lừa nạn nhân cài đặt phần mềm máy tính từ xa để chiếm quyền truy cập ban đầu.

Mã nguồn Conti bị rò rỉ đã thúc đẩy các biến thể ransomware mới nổi. Trong khi đó, vụ rò rỉ mã nguồn Conti vào đầu năm nay đã tạo ra một số chủng ransomware mới như Putin Team, ScareCrow, BlueSky và Meow.

Nhà nghiên cứu Cocomazzi cho biết: “Hệ sinh thái ransomware không ngừng phát triển, với xu hướng siêu chuyên môn hóa và dịch vụ liên tục phát triển là mối đe dọa đáng kể đối với các tổ chức, vì nó cho phép các cuộc tấn công ransomware tinh vi trở nên phổ biến”./.

.jpg)

.jpg)