PHẦN CỨNG VÀ PHẦN MỀM TRONG LĨNH VỰC AN TOÀN BẢO MẬT THÔNG TIN

Bên cạnh những mặt tích cực của mạng Internet và CNTT-TT mang lại, Chính phủ các nước đã, đang và sẽ luôn phải đối mặt với những mặt trái của công nghệ như: tội phạm công nghệ cao gia tăng, lệ thuộc ngày càng nhiều hơn vào Internet và công nghệ, khả năng xảy ra các cuộc chiến tranh không gian mạng (cyberwar) cũng gia tăng. Hàng loạt những biện pháp, công nghệ, giải pháp, sản phẩm đã ra đời nhằm hạn chế những mặt trái nêu trên, trong đó phải kể đến những giải pháp, sản phẩm trong lĩnh vực An toàn bảo mật thông tin (AT-BM-TT). Các sản phẩm thường gặp là hệ thống mã hóa luồng thông tin (thoại, luồng IP...), hệ thống xác thực chữ ký số, hệ thống mạng riêng ảo (VPN), hệ thống tường lửa (Firewall), hệ thống giám sát, hệ thống chống truy cập trái phép IDS, IPS...

Có thể chia các sản phẩm trong lĩnh vực AT-BM- TT thành 02 nhóm: sản phẩm bằng phần mềm, sản phẩm bằng phần cứng. Sản phẩm bằng phần mềm, thường được cài đặt trong các hệ điều hành dùng các chíp xử lý trung tâm CPU và có ưu điểm là mềm dẻo, dễ cài đặt, dễ nâng cấp, dễ tùy biến. Tuy nhiên, tốc độ xử lý trong nhiều trường hợp còn hạn chế, do CPU phải thực hiện rất nhiều lệnh của hệ điều hành; mỗi lệnh trước khi thực hiện cần phải biên dịch và xử lý nhiều mã lệnh và phần lớn các mã lệnh này thực hiện tuần tự. Theo thử nghiệm của Mohd Nazri Ismail [1], băng thông (throughput) của OpenVPN (phần mềm) giảm 1.000 lần so với VPN phần cứng của Netscreen, độ trễ bị tăng lên 10 lần. Do đó, với mạng tốc độ cao các giải pháp bằng phần mềm sẽ làm ảnh hưởng rất nhiều đến tốc độ đường truyền.

Chính vì vậy, trong nhiều hệ thống đòi hỏi băng thông lớn, tốc độ đường truyền cao, hoặc những hệ thống cùng lúc phục vụ nhiều người sử dụng, để tránh hiện tượng nghẽn cổ chai và suy hao tốc độ truyền, nhiều hãng đã cho ra đời các hệ thống mã hóa và giải mã bằng phần cứng: Chíp mã hóa riêng, các hệ thống dùng ASIC (Application-Specific Integrated Circuit - Vi mạch tích hợp chuyên dụng) để tạo nên các hệ thống như mạng riêng ảo bằng phần cứng, tường lửa bằng phần cứng, thường được tích hợp trong các router bằng phần cứng.

Một số sản phẩm dạng Chip: DES Chip (SC72020 - 56-Bit tốc độ 10 Mbps), TMPR4926XB- 200 (3DES của Toshiba có tốc độ 19 Mbps), T-24-X (Mã hóa AES 256 Bit), DS5250 - High-Speed Secure Microcontroller, mã hóa công khai, bí mật theo thuật toán RSA.

Một số sản phẩm mạng riêng ảo bằng phần cứng (Hardware VPN) phổ biến trên thị trường trong phân khúc doanh nghiệp vừa và nhỏ: Contivity 1100, CyberGuard SG575, Firebox 1000, Fortigate 60, FVL328, NS-5GT/ NS-5GT ADSL, Pro 2040, SGS 400... Sản phẩm cao cấp Cisco ASA 5580-40 có cấu hình mạnh, băng thông VPN lên đến 1Gbps có khả năng đáp ứng cùng lúc 10.000 kết nối SSL VPN có giá bán là 77.000 USD.

Các sản phẩm dạng phần cứng với các hệ mật mã bằng phần cứng được cài đặt bên trong đã được sử dụng tương đối rộng rãi ở nước ngoài và có những ưu điểm cơ bản sau:

-Tốc độ xử lý cao.

-Độ ổn định cao và chịu lỗi tốt do hầu hết không có thiết bị ổ cứng (là bộ phận cơ khí liên tục quay với số vòng từ 5.000-7.000 vòng/phút nên khả năng hỏng hóc cao và có tốc độ truy xuất dữ liệu thấp hơn nhiều lần so với các thiết bị bằng mạch điện tử).

-Sản phẩm dạng này thường là các sản phẩm dạng "chìa khóa trao tay“, cài đặt và cấu hình không đòi hỏi nhiều nỗ lực của người quản trị.

Bên cạnh những ưu điểm, các sản phẩm bằng phần cứng cũng có những nhược điểm:

-Khả năng tùy biến thấp hơn so với các sản phẩm bằng phần mềm.

-Khả năng nâng cấp, cập nhật phiên bản mới tuy có thể thông qua các firmware nhưng nói chung có nhiều hạn chế.

-Giá thành trong phần lớn các trường hợp cao hơn hẳn các sản phẩm thuần túy phần mềm.

-Lệ thuộc vào nhà sản xuất.

-Điều đặc biệt là hầu hết không cho phép can thiệp vào hệ thống (do đã bị cứng hóa), do đó không thể cài đặt được các thuật toán mới theo yêu cầu của khách hàng, đặc biệt là theo yêu cầu của ngành cơ yếu.

-Khả năng kiểm soát thiết bị không cao, không thể loại trừ khả năng cài chip hoặc các thành phần gián điệp theo dõi toàn bộ hệ thống thông qua mạng Internet từ xa.

Các sản phẩm phần cứng trong lĩnh vực này chủ yếu sử dụng công nghệ ASIC. Trong các vi mạch này, các liên kết, kết nối giữa các thành phần trong hệ thống được thực hiện cố định ngay tại nhà sản xuất. Do đó, một khi đã xuất xưởng, khả năng thay đổi là rất hạn chế. Bên cạnh đó, để sản xuất được các chip ASIC, các cơ sở sản xuất cần phải có dây truyền công nghệ đồng bộ với các kỹ thuật bán dẫn rất tinh vi và các dây truyền này có giá hàng chục triệu USD. Ở Việt Nam, chưa có cơ sở nào có khả năng sản xuất các chip ASIC trong lĩnh vực AT- BM-TT. Các sản phẩm phần cứng VPN, Hardware Firewall, Security Processor... có các thuật toán cố định nạp trước, không thay được bằng các thuật toán cơ yếu của Việt Nam.

GIẢI PHÁP CÔNG NGHỆ HOÀN TOÀN BẰNG PHẦN CỨNG CỦA VIỆT NAM

Lựa chọn công nghệ:

Khác với phần lớn các hệ thống VPN được phát triển ở Việt Nam dựa trên các phần mềm mã nguồn mở Openswan và OpenVPN (sản phẩm của Ban cơ yếu Chính phủ có sử dụng thêm FPGA để tối ưu hóa phần mã hóa mã khối nhằm tăng tốc độ mã hóa), sản phẩm hệ thống mạng riêng ảo VPN IPSEC của nhóm phát triển sản phẩm thuộc Viện Điện tử/ Viện Khoa học Công nghệ Quân sự và nhóm Vietkey trong khuôn khổ đề tài cấp Nhà nước KC.01.08/15 đã được xây dựng hoàn toàn bằng phần cứng dựa trên ngôn ngữ mô tả phần cứng VHDL (VHSIC hardware description language). Do đó, tốc độ tính toán đã được cải thiện hàng chục lần so với giải pháp bằng phần mềm. Nhóm phát triển đã chọn công nghệ FPGA (Field Programmable Gate Arrays -cấu trúc mảng phần tử logic khả trình) để thiết kế sản phẩm.

Ưu điểm của việc sử dụng FPGA trong các sản phẩn phần cứng trong lĩnh vực AT-BM-TT là:

-Tốc độ cao do các thuật toán mật mã hoàn toàn được thực hiện bằng phần cứng.

-An toàn mật mã cao; khả năng che giấu thiết kế hệ thống tốt vì hạn chế khả năng khôi phục kiến trúc mạch bên trong FPGA, chống tấn công thám thiết kế, không phụ thuộc vào hệ điều hành.

-Mềm dẻo, dễ thay đổi, dễ cấu hình, có thể dễ dàng thay đổi thuật toán, thay đổi khóa...

-Dễ phát triển - lập trình bằng phần mềm trên máy vi tính, chạy mô phỏng trên máy vi tính, không cần làm việc với mạch thực tế trong nhiều pha.

Các thuật toán được cài đặt bằng ngôn ngữ VHDL, sau khi biên dịch thành file nhị phân sẽ được nạp vào mạch IC trắng. Ở đó, sẽ tạo thành các liên kết điện tử trong IC tương đương với các liên kết phần cứng, khác với ngôn ngữ lập trình truyền thống, sau khi biên dịch các ngôn ngữ lập trình bậc cao sẽ cho ra file mã lệnh cho CPU.

Thiết kế các khối chức năng

Các thành phần cơ bản của thiết bị được thiết kế với sự tham khảo các tài liệu [2],[3] gồm 6 khối như Hình 1:

-Khối sinh khóa: tạo số ngẫu nhiên và giả ngẫu nhiên.

-Khối mã hóa: cài đặt thuật toán DES3, AES, RSA, ECC.

-Khối trao đổi khóa: cài đặt giao thức IKEv2.

-Khối xác thực: cài đặt xác thực HMAC-SHA1, X.509.

-Khối TCP/IP: Cài đặt các giao thức TCP/IP.

-Khối trao đổi khóa: sử dụng thuật toán ECC.

-Khối giao tiếp ngoại vi: Ethernet, USB.

Mô tả chức năng của hệ thống

Khối này được thiết kế dựa trên các bộ tiêu chuẩn khuyến cáo RFC (Request For Comment) của IETF theo sơ đồ trên Hình 2.

Tóm tắt hơn, có thể mô tả IPSec bao gồm hệ thống IKE (Internet Key Exchange) và ESP (Encapsulating Security Payload) trên Hình 3.

Mô tả sơ lược nguyên lý

Các gói tin IP đầu vào tới thiết bị được dẫn đến bộ lọc IP filter. Ở đó, bộ lọc sẽ kiểm tra xem liệu gói tin lần đầu được kết nối hay đang trong quá trình truyền tin sau khi thiết lập kết nối. Nếu là lần đầu kết nối, gói tin sẽ được chuyển đến khối IKE version 2.0 (Internet Key Exchange) để tạo ra dữ liệu SA (Security Association), trong đó có thủ tục xác thực điểm kết nối và thỏa thuận các thuật toán mật mã và khóa phiên dựa trên thuật toán trao đổi khóa Diffie-Hellman trên đường cong ECC. Nếu gói tin có địa chỉ đích trong dữ liệu SA, gói tin sẽ được bộ IPSEC Control chuyển đến khối ESP (Encapsulating Security Payload). Tại khối ESP, dữ liệu trong gói tin IP sẽ được mã hóa bằng thuật toán mã khối AES 256-bit với khóa bí mật được tạo ra trong quá trình trao đổi khóa ở trên. Dữ liệu sau khi mã hóa được gói lại và đóng thành gói IP mới và tiếp tục truyền đi ở khối IP Packet.

Tại đầu nhận, quá trình được diễn ra tương tự nhưng thay vì việc mã hóa ở ESP, ở đầu nhận sẽ là giải mã gói tin và chúng ta nhận được gói tin như trước khi được mã hóa.

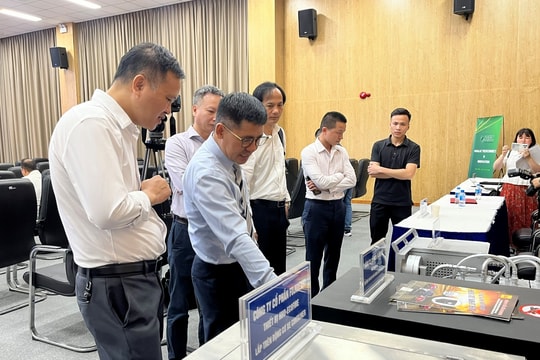

THIẾT BỊ VPN IPSEC BẰNG PHẦN CỨNG ĐẦU TIÊN CỦA VIỆT NAM

Áp dụng giải pháp công nghệ đã nêu ở phần trên, tháng 1/2014, sản phẩm kết quả đã được Ban Cơ yếu Chính phủ kiểm nghiệm đánh giá về tính đúng đắn của các thuật toán mã hóa và nghiệm thu cấp Nhà nước đạt loại khá và được khuyến cáo đưa vào sản xuất thử nghiệm và thương mại hóa.

Thiết bị mã hóa tốc độ 75 Mbps với giao tiếp Ethernet 100 Mbps. Riêng về khả năng mã hóa dữ liệu theo thuật toán AES 256-bit, thiết bị cho phép mã hóa với băng thông lên đến 3,4 Gbps, thiết bị dễ dàng nâng cấp lên băng thông Gigabit với việc thay bộ điều khiển mạng Ethernet 1 Gbps. Thiết bị có khả năng mã hóa gói tin từ tầng IP, tất cả các giao thức và dịch vụ lớp trên như Web, FTP, SMTP/POP3 (Email), VoicelP, Video Conferencing... đều được mã hóa với thuật toán AES 256-bit hoặc thuật toán tùy biến theo yêu cầu. Hệ thống được thiết kế hoàn toàn bằng phần cứng với công nghệ FPGA/ASIC, không sử dụng chip vi xử lý, không hệ điều hành, không firmware, không phần mềm. Do đó, thiết bị không có overhead, hoạt động với hiệu năng cao. Thiết bị có khả năng ứng dụng trong rất nhiều lĩnh vực: thương mại điện tử, chính phủ điện tử. tuân thủ các quy định theo [4,5,6,7].

Tài liệu tham khảo

[1]. MOHD NAZRI ISMAIL, Analyzing of Virtual Private Network over Open Source Applicatbn and Hardware Device Performance, European Journal of Scientific Research ISSN 1450-216X Vol.28 No.2 (2009), pp.215-226.

[2].HENMI, ANNE, et al. Firewall Policies and VPN Configurations. Rockland, MA 02370 : Syngress Publishing, Inc., 2006. ISBN: 1-59749-088-1.

[3].BOLLAPRAGADA, VIJAY, KHALID, MOHAMED and WAINNER, Scott. PSec VPN Design, s.l. : Cisco Press, 2005. ISBN: 1-58705-111-7.

[4].Tiêu chuẩn Việt Nam TCVN 7635:2007, Kỹ thuật mật mã, chữ ký số.

[5].Nghị định 73/2007/NĐ-CP, Về hoạt động nghiên cứu, sản xuất, kinh doanh và sử dụng mật mã để bảo vệ thông tin không thuộc phạm vi bí mật nhà nước

[6].Pháp lệnh cơ yếu, 2001.

[7].Luật Cơ yếu, 2011.

Đặng Minh Tuấn

(TC TTTT Kỳ 2/11/2014)

.jpg)