Tấn công dạng ATP thầm lặng và nguy hiểm

Vào đầu năm 2015, Kaspersky Lab phát hiện một cuộc tấn công mạng làm ảnh hưởng đến nhiều hệ thống nội bô. Sau đó, Hãng này đã tiến hành điều tra chuyên sâu và phát hiện một nền tảng phần mềm độc hại đến từ một trong nhiều mối đe dọa chuyên nghiệp, bí ẩn và lớn mạnh nhất trong thế giới APT (mối nguy hiểm cao thường trực): Duqu.

Kaspersky Lab tin rằng kẻ tấn công hẳn đã tự tin sẽ không bị phát hiện. Cuộc tấn công này có những điểm kì lạ, chưa từng thấy qua trước đây và gần như không để lại dấu vết nào. Nó lợi dụng lỗ hổng zero – day và sau khi nâng quyền lên quản trị miền, mã độc sẽ lan rộng ra thông qua các tập tin MSI (Microsoft Software Installer) thường xuyên được quản trị viên hệ thống sử dụng để cài đặt phần mềm trên máy tính. Cuộc tấn công khiến việc điều tra gặp khó khăn khi nó không để lại bất kì tập tin hay thay đổi bất kì cài đặt hệ thống nào. Nguyên tắc và lối suy nghĩ của nhóm “Duqu 2.0” là cả một thế hệ tiến xa hơn cả những gì đã được nhìn thấy trong thế giới APT.

Một nhóm các nhà nghiên cứu, kỹ sư đối chiếu và các nhà nhân tích phần mềm độc hại của công ty đã làm việc ngày đêm để phân tích cuộc tấn công đặc biệt này. Kết luận sơ bộ từ nguyên cứu chuyên sâu cho thấy:

-Các cuộc tấn công đã được lên kế hoạch cẩn thận và thực hiện bởi cùng một nhóm đứng đằng sau các cuộc tấn công APT Duqu khét tiếng vào năm 2011.

-Kaspersky Lab tin rằng mục tiêu chính của cuộc tấn công là để có được thông tin về các công nghệ mới nhất của công ty. Kẻ tấn công đặc biệt quan tâm đến thông tin chi tiết của những sản phẩm mới bao gồm Kaspersky Lab’s Secure Operating System, Kaspersky Fraud Prevention, Kaspersky Security Network và giải pháp và dịch vụ chống APT. Các phòng ban không thuộc bộ phận Nghiên Cứu và Phát Triển (bán hàng, marketing, quan hệ và pháp lý) nằm ngoài sự quan tâm của kẻ tấn công.

-Thông tin mà kẻ tấn công truy cập không quan trọng đối với hoạt động của sản phẩm công ty. Có được thông tin về cuộc tấn công này, Kaspersky Lab sẽ tiếp tục cải thiện hiệu suất của các giải pháp an ninh IT.

-Kẻ tấn công cũng rất quan tâm đến các cuộc điều tra gần đây của Kaspersky Lab về các cuộc tấn công nhắm vào mục tiêu cấp cao, và xem danh tiếng của công ty là yếu tố quan trọng nhất trong việc điều tra và chống lại phức hợp các cuộc tấn công APT.

-Kẻ tấn công đã lợi dụng đến 3 lỗ hổng zero – day. Lỗ hổng zero – day cuối cùng còn lại (CVE-2015-2360) đã được Microsoft vá vào ngày 9/6/2015 sau khi được các chuyên gia Kaspersky Lab thông báo.

Chương trình độc hại đã sử dụng cách thức tiên tiến để ẩn sự hiện diện của mình trong hệ thống, nghĩa là mã của Duqu 2.0 chỉ tồn tại trong bộ nhớ của máy tính và xóa mọi dấu vết trên ổ đĩa cứng.

Đối tượng bị tấn công rất đa dạng

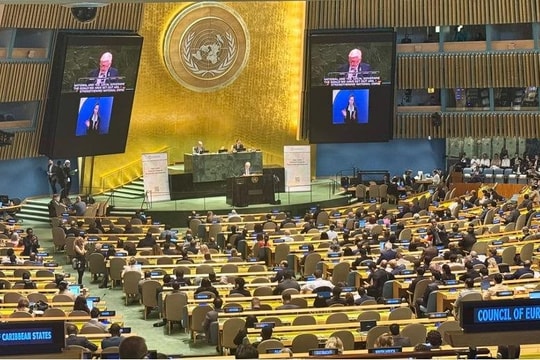

Các nhà nghiên cứu tại Kaspersky Lab thấy rằng công ty họ không phải là mục tiêu duy nhất của mối đe dọa lớn mạnh này. Các nạn nhân khác được phát hiện ở các quốc gia châu Âu, cũng như ở Trung Đông và châu Á. Đáng chú ý nhất là, một số sự nhiễm độc mới vào năm 2014 – 2015 có liên quan đến sự kiện và địa điểm đàm phán của các nước P5 1 với Iran về thỏa thuận hạt nhân. Dường như mối đe dọa đằng sau Duqu đã thực hiện tấn công tại nơi diễn ra các cuộc đàm phán cấp cao. Ngoài nhóm P5 1, Duqu 2.0 cũng thực hiện cuộc tấn công tương tự có liên quan đến sự kiện kỉ niệm 70 năm giải phóng Auschwitz-Birkenau. Những hội nghị này có sự góp mặt của nhiều quan chức và chính trị gia đến từ nhiều nước.

Kaspersky Lab đã tiến hành một cuộc kiểm tra an ninh sơ bộ và phân tích cuộc tấn công, bao gồm kiểm tra mã nguồn và cơ sở hạ tầng. Cuộc kiểm tra vẫn đang được thực hiện và sẽ kết thúc trong vài tuần tới. Ngoài hành vi trộm cắp tài sản trí tuệ, không có yếu tố nguy hiểm nào khác được phát hiện. Những phân tích cho thấy mục tiêu chính của các kẻ tấn công là do thám công nghệ, các nghiên cứu đang tiến hành và quy trình nội bộ của Kaspersky Lab. Không có sự can thiệp vào quy trình hay hệ thống nào bị phát hiện.

Kaspersky Lab tuyên bố đây chỉ là kết quả sơ bộ của cuộc điều tra. Chắc chắn là phạm vi địa lý cuộc tấn công này đã vượt ra rộng hơn và nhắm vào nhiều mục tiêu hơn. Nhưng xét về những gì công ty đã biết, Duqu 2.0 đã và đang tấn công nhiều mục tiêu cấp cao với sự quan tâm về địa chính trị tương tự. Nhằm giảm thiểu nguy cơ này, Kaspersky Lab đưa ra Chỉ số Thỏa hiệp để hỗ trợ tất cả các tổ chức quan tâm. Thủ tục bảo vệ trước Duqu 2.0 đã được thêm vào các sản phẩm của công ty. Sản phẩm của Kaspersky Lab phát hiện mối đe dọa này với tên gọi HEUR:Trojan.Win32.Duqu2.gen.

Kaspersky Lab khẳng định khách hàng và đối tác vẫn an toàn và sản phẩm, công nghệ và dịch vụ của công ty đều không bị ảnh hưởng.

Nhóm tin tặc có sự hậu thuẫn của chính phủ

Costin Raiu, Điều hành nhóm Nghiên cứu và Phân tích Toàn cầu thuộc Kaspersky Lab cho biết: “Những người đứng sau Duqu là một trong các nhóm APT chuyên nghiệp, lớn mạnh nhất và họ làm tất cả những gì có thể để không bị phát hiện. Đây là cuộc tấn công tinh vi sử dụng đến 3 lỗ hổng zero – day. Điều này thật sự ấn tượng vì chi phí thực hiện rất cao. Kaspersky Lab cho rằng đây là một chiến dịch được quốc gia tài trợ”.

Để không bị phát hiện, phần mềm độc hại chỉ tồn tại trên bộ nhớ hạt nhân vì vậy giải pháp chống phần mềm độc hại khó mà tìm ra được chúng. Nó cũng không trực tiếp kết nối với máy chủ điều khiển qua lệnh để nhận hướng dẫn. Thay vào đó, kẻ tấn công đầu độc cổng mạng và tường lửa bằng cách cài đặt ổ đĩa nhiễm độc ủy nhiệm mọi truy cập từ mạng nội bộ đến máy chủ điều khiển qua lệnh của kẻ tấn công.

Eugene Kaspersky, CEO Kaspersky Lab cho biết: “Thâm nhập vào công ty an ninh mạng là xu hướng rất nguy hiểm. Phần mềm an ninh là ranh giới cuối cùng bảo vệ doanh nghiệp và người dùng trong thế giới hiện đại, nơi mà phần cứng và thiết bị mạng có thể bị tổn hại. Bên cạnh đó, sớm hay muộn thì công nghệ được sử dụng trong các cuộc tấn công có mục tiêu tương tự sẽ được những kẻ khủng bố và tội phạm mạng chuyên nghiệp xem xét và sử dụng. Và đó là viễn cảnh vô cùng nguy hiểm và rất có thể xảy ra”.

Ông cho biết thêm: “Báo cáo những sự cố như vậy là cách duy nhất để làm cho thế giới an toàn hơn. Điều này giúp cải thiện cơ sở hạ tầng an ninh của doanh nghiệp và gửi một tín hiệu thẳng đến những người phát triển phần mềm độc hại này: tất cả các hoạt động bất hợp pháp sẽ bị ngăn chặn và truy tố. Cách duy nhất để bảo vệ thế giới là phải có cơ quan thực thi pháp luật và các công ty an ninh chống lại những cuộc tấn công như vậy một cách công khai. Chúng tôi sẽ luôn luôn báo cáo các cuộc tấn công không phân biệt xuất xứ”.

Kaspersky Lab cũng khẳng định với khách hàng và đối tác của mình rằng công ty sẽ tiếp tục bảo vệ họ trước bất kì sự tấn công mạng một cách bừa bãi nào. Hãng này cho rằng những gì đã thực hiện sẽ giải quyết sự cố này đồng thời ngăn chặn vấn đề tương tự xảy ra lần nữa. Kaspersky Lab đã liên hệ với các phòng ban cảnh sát mạng ở các nước khác nhau, đưa ra yêu cầu chính thức để điều tra hình sự cuộc tấn công này. Nếu có thể tìm ra được chính phủ nào đứng đằng sau nhóm tin tặc này thì rõ ràng đây là một cuộc chiến tranh mạng thực sự giữa các quốc gia trên không gian số.

Minh Thiện