Các lỗ hổng trong giao thức đường hầm GPRS (GPRS Tunnelling Protocol - GTP) sẽ tiếp tục tác động đến các nhà mạng ngay cả khi họ chuyển sang hạ tầng 5G.

Ảnh: Maxwell Ingham

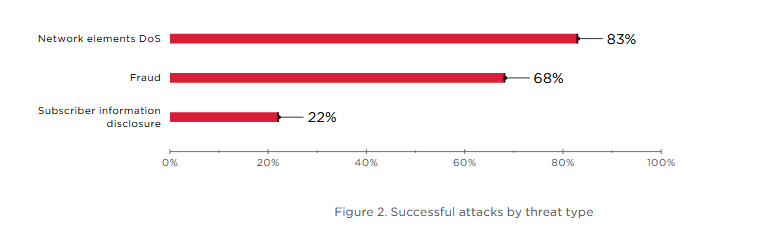

Trong các báo cáo được công bố vào tuần trước và tháng 12/2019, các công ty an ninh mạng Positive Technologies và A10 Networks đã nêu chi tiết một loạt những lỗ hổng trong giao thức di động cũ này, bao gồm:

• Tiết lộ thông tin thuê bao (bao gồm dữ liệu vị trí được sử dụng để theo dõi người dùng)

• Lừa đảo, có thể được sử dụng để tấn công lừa đảo và mạo danh

• Tấn công từ chối dịch vụ (DoS) trên thiết bị mạng, dẫn đến gián đoạn hàng loạt dịch vụ thông tin di động.

Các nhà nghiên cứu chobiết do các nhà mạngsẽ phải hỗ trợ giao thức này trên cácmạng 5G nên người dùng sẽ vẫn dễ bị tấn công ngay cả khi mạng 5G có các tính năng bảo mật để ngăn chặn các cuộc tấn công tương tự.

GTP là gì?

GTP là một cơ chế được phát triển để kết nối các mạng khác nhau bằng cách tạo các đường hầm dựa trên IP giữa các thiết bị và mạng di động.

Giao thức ban đầu được phát triển như một phương thức kết nối các nhà cung cấp liênlạc GPRS (2,5G) khác nhau và cho phép người dùng chuyển vùng qua các mạng nhàmạng khác nhau, nhưng vẫn có quyền truy cập vào các tính năng như SMS, MMS, WAP và các dịchvụ khác.

Khi các giao thức mới được phát triển như 3G và 4G (LTE), GTP vẫn giữ vai trò của mình, đóng vai trò là kênhliên lạc giữa các công nghệ cũ và mới.

Tuy nhiên, GTP được phát triển từ những ngày đầu của các thiết bị di động có khả năng kết nối Internet. Cũng như với tất cả các giao thức thế hệ đầu tiên, bảo mật không được đưa vào thiết kế ban đầu của nó.

Mặc dù giao thức nàycó thể được cho là không hỗ trợ cáctruyền thông được mã hóa trong mộtthời đại khi mộttính năng như vậy chưa phổ biến, GTP cũng không hỗ trợ một cái gì đó cơ bản như "xác thực người gửi".

Điều này có nghĩa là bất kỳ ai cũng có thể gửi mộtgói GTP đến cơ sở hạ tầng GTP của nhàmạng bằng dữ liệu giả và nhà mạng sẽ thực thi gói GTPkhi cho rằng đó là lưu lượng hợp pháp, không có cách nào xác minh được nó đến từ một trong những người dùng hợp pháp của nhàmạng.

Từ lỗ hổng thiết kế cơ bản này, trong những năm qua, các nhà nghiên cứu bảo mật đã phát hiện ra các cách thứckhác nhau lạm dụng GTP trên 2,5G, 3G, 4G và bây giờ là 5G.

Các lỗ hổng của GTP cũ cũng hiện diện trên các mạng 5G

Trong một báo cáo được công bố vào tuần trước, Positive Technologies cho biết côngty này đã thực hiện kiểm toán bảo mật của 28 nhà mạngở Châu Âu, Châu Á, Châu Phi và Nam Mỹ.

Các cuộc kiểm toán bảo mật đã diễn ra vào năm 2018 và 2019, và các nhà nghiên cứu đã xem xét cả thiết kế mạng 4G và 5G, ở nhiều giao thức chứ không chỉ GTP. Kết quả cho thấy hầu hết các mạng mà họ phân tích, đều dễ bị tấn công bởi các cuộc tấn công GTP cũ, bất kể các công ty viễn thông đang chạy các thiết lập 4G hay 5G.

Các cuộc tấn công thành công theo mối đe dọa (Ảnh: Positive Technologies)

Hiện tại, GTP được sử dụng trong các mạng 4G - 5G hỗn hợp, nhưng giao thức cũng sẽ được hỗ trợ trên các mạng độc lập 5G.

Positive Technologies chobiết các nhà mạng 5G cần tăng cường khả năng bảo mật cho GTP cũ bằng cách triển khai các hệ thống bổ sung thực hiện xác thực và ủy quyền thuê bao."Các vấn đề bảo mật GTP sẽ không biến mất hoàn toàn ngay cả sau khi chuyển sang 5G".

Trongkhi đó, công ty an ninh mạng A10 Networks đãtừng cho biết:"Mặc dù bảo mật 5G là một bước tiến lớn, các mạng di động sẽ tiếp tục phải đối mặt với các mối đe dọa GTP thông qua các đối tác chuyển vùng hoặc các công nghệ di động trước đó sử dụng GTP. Các nhà mạng sẽ cần triển khai tường lửa GTP để bảo vệ chống lại các cuộc tấn công dựa trên GTP đến từ các mạng truy cập, đối tác chuyển vùng, IoT và hơn thế nữa để hỗ trợ các hoạt động không bị gián đoạn cho mạng và thuê bao của họ".

.jpg)

.jpeg)